Od kilku miesięcy co jakiś czas otrzymuję bardzo specyficzny rodzaj spamu. Specyficzny nie tylko dlatego, że formatowany jest zawsze w podobny sposób z użyciem kodu HTML (mimo różnorodnych wyrazów nie związanych z tematyką) ale głównie specyficzny ze względu na sposób wysyłania wiadomości. Na samym początku prócz podobieństwa w wyglądzie, ewidentnie wskazującym na tę samą szajkę zaciekawiła mnie bardzo wysoka skuteczność samego spamu. Okazało się, że każdorazowo w momencie otrzymania wiadomości adresy IP, z których wysyłany był SPAM były oznaczone jako czyste. Nie znajdowały się na żadnych czarnych listach. Każdorazowo wysyłane były z innych adresów IP lecz jak się okazało bo bardzo szybkiej analizie kilku przypadków prawie wszystkie znajdowały się w sieci dostawcy usług hostingowych firmy OVH. Poniżej kilka przykładów:

Od kilku miesięcy co jakiś czas otrzymuję bardzo specyficzny rodzaj spamu. Specyficzny nie tylko dlatego, że formatowany jest zawsze w podobny sposób z użyciem kodu HTML (mimo różnorodnych wyrazów nie związanych z tematyką) ale głównie specyficzny ze względu na sposób wysyłania wiadomości. Na samym początku prócz podobieństwa w wyglądzie, ewidentnie wskazującym na tę samą szajkę zaciekawiła mnie bardzo wysoka skuteczność samego spamu. Okazało się, że każdorazowo w momencie otrzymania wiadomości adresy IP, z których wysyłany był SPAM były oznaczone jako czyste. Nie znajdowały się na żadnych czarnych listach. Każdorazowo wysyłane były z innych adresów IP lecz jak się okazało bo bardzo szybkiej analizie kilku przypadków prawie wszystkie znajdowały się w sieci dostawcy usług hostingowych firmy OVH. Poniżej kilka przykładów:

178.32.74.99, 178.32.9.120 178.32.74.101, 178.32.74.103, 178.32.74.104, 178.32.74.105, 178.32.9.129, 204.45.150.178 178.32.74.115 178.32.9.135, 178.32.74.90, 178.32.9.200

Większość adresów IP to usługi dedykowanych serwerów firmy OVH:

99.74.32.178.in-addr.arpa domain name pointer 178-32-74-99.kimsuifi.com.

120.9.32.178.in-addr.arpa domain name pointer 178-32-9-120.kimsuifi.com.

101.74.32.178.in-addr.arpa domain name pointer 178-32-74-101.kimsuifi.com.

103.74.32.178.in-addr.arpa domain name pointer 178-32-74-103.kimsuifi.com.

104.74.32.178.in-addr.arpa domain name pointer 178-32-74-104.kimsuifi.com.

105.74.32.178.in-addr.arpa domain name pointer 178-32-74-105.kimsuifi.com.

129.9.32.178.in-addr.arpa domain name pointer 178-32-9-129.kimsuifi.com.

Host 178.150.45.204.in-addr.arpa not found: 2(SERVFAIL)

115.74.32.178.in-addr.arpa domain name pointer 178-32-74-115.kimsuifi.com.

135.9.32.178.in-addr.arpa domain name pointer 178-32-9-135.kimsuifi.com.

90.74.32.178.in-addr.arpa domain name pointer cwi90.abacotpansit.info.

200.9.32.178.in-addr.arpa domain name pointer mryi200.empiryskitty.info.

Jeśli przyjrzycie się uważnie ostatnie adresy IP posiadają aktywne odwzorowania revDNS dla domen. Domeny te zgadzają się z polami OD nagłówków ostatnich dwóch wiadomości:

From: Online Doctorate Degrees <sara.724@abacotpansit.info>

From: Film School <FilmSchool.736@empiryskitty.info>

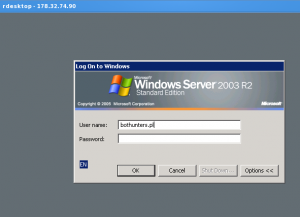

i ta zależność działa w każdym przysłanym do mnie przypadku. Co jeszcze ciekawsze, każdorazowe sprawdzenie otwartych portów dla tych IP pokazuje te same 3 usługi. Serwer wysyłający pocztę :] (przy okazji dbający aby systemy obsługujące Greylisting zostały uszczęśliwione), Serwer stron WWW (na który kierowany jest ruch z wiadomości spamowych) oraz serwer zdalnego pulpitu. Zdalnego pulpitu dlatego, że każdorazowo systemy te to Windows Server 200x.

Podsumowując ktoś albo okrada użytkowników systemów OVH z ich legalnych systemów lub co wydaje mi się o wiele bardziej prawdopodobne wykupuje usługę dedykowanego serwera Windows Server (ewentualnie jeśli to możliwe testuje usługę), do której dodaje ustawienia systemu DNS, serwera WWW i SMTP i wykorzystuje fakt, że zanim obsługa firmy OVH zorientuje się co jest grane, udaje wysłać się odpowiednio szczęśliwą liczbę wiadomości typu SPAM w świat. Oczywiście firma OVH angażuje się w usuwanie swoich adresów IP z czarnych list i proceder ten trwa w przysłowiowe koło Macieja.

Zgłaszanie do OVH incydentu daje tyle, że jest szansa, że o kawałek szybciej zostaną podjęte określone kroki. Mnie natomiast zastanawia jedna sprawa. Czy tak duży operator jak OVH nie jest w stanie zadbać o taką kwestię jak SPAM wychodzący z ich adresacji? Czy po prostu z uwagi na fakt, że Klient płaci za usługę – przymyka na ten proceder oko. Nie wiem czy chcę wiedzieć. Ale uważam, że w kontekście pojawiania się na polskim rynku takich firm hostingowych jak 1&1, OVH winno przyłożyć się trochę bardziej.

Co do natomiast produktów reklamowanych to zwyczajowo po kilku przekierowaniach otrzymuję komunikat typu: Sorry, Advertiser not available więc być może posiadam złą wersję przeglądarki tudzież moje adresy IP nie odpowiadają targetowi usługi :] Albo zwyczajowo spóźniam się z kliknięciem…

Jeden komentarz do

21 września, 2010 o godzinie 10:48

Ho, a ile skanów PHPmyAdmin / SSH itp. idzie z OVH (najwięcej też z kimsuifi.com). Maile z logami i screenshotami na abuse@ niestety za dużo nie dają.