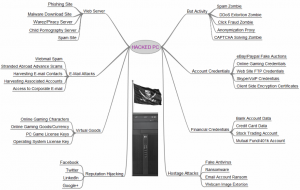

Niejednokrotnie w swojej wieloletniej karierze spotykałem się z pytaniami zwykłych użytkowników: dlaczego cyberprzestepcy chcieliby przejmować ich komputery. I choć w pierwszym momencie może okazać się to faktycznie mało sensowne, to po zagłębieniu się w temat okazuje się, że przejęty komputer można wykorzystać na bardzo wiele sposobów. Polecam kliknąć w grafikę (z bloga specjalisty od bezpieczeństwa i cyberprzestępstw) ukazującą jak wiele jest opcji, które cyberprzestępcy wykorzystują po zainfekowaniu komputera ofiary. A dla leniwych kilka przykładów:

Niejednokrotnie w swojej wieloletniej karierze spotykałem się z pytaniami zwykłych użytkowników: dlaczego cyberprzestepcy chcieliby przejmować ich komputery. I choć w pierwszym momencie może okazać się to faktycznie mało sensowne, to po zagłębieniu się w temat okazuje się, że przejęty komputer można wykorzystać na bardzo wiele sposobów. Polecam kliknąć w grafikę (z bloga specjalisty od bezpieczeństwa i cyberprzestępstw) ukazującą jak wiele jest opcji, które cyberprzestępcy wykorzystują po zainfekowaniu komputera ofiary. A dla leniwych kilka przykładów:

- przechowywanie na komputerze stron porno, fałszywych stron banków (phishing), nielegalnego oprogramowania, złośliwego oprogramowania

- kradzież danych dostępowych do kont: bankowych, maili, serwisów społecznościowych itp.

- kradzież numerów seryjnych oprogramowania oraz wirtualnych dóbr z gier

- instalacja fałszywego oprogramowania antywirusowego (i wymuszanie opłaty za fałszywe wirusy)

- kradzież kont do usług (Skype, FTP, VoIP)

- zmasowane atakowanie innych komputerów w sieci internet

- wysyłanie spamu (kilkadziesiąt tysięcy wiadomości na godzinę)

- itp.

3 komentarze do

20 października, 2012 o godzinie 10:12

Do takiego zainfekowanego laika mozna powiedzieć w skrócie:

Jesteś botem.

Durniom i tak nie ma sensu tłumaczyć.

Najlepiej niech okradają ich z różnych kont.

Może wtedy dotrze coś do mózgu.

29 października, 2012 o godzinie 07:58

Skwituję to tak, komputer zwykłego użytkownika nie jest celem sam w sobie tylko narzędziem do osiągnięcia celu. Niestety ma jedną wielką wadę. Czasami jest offline. :)

7 listopada, 2012 o godzinie 23:20

Odnośnie Twojego postu – dziś na Onecie był wpis za ile można wynająć hakerów z Rosji. Ceny ich usług są śmieszne. Za 30 dolarów na tydzień masz dostęp do sieci 1000 komputerów Zombi. Więc skala problemu jest duża.