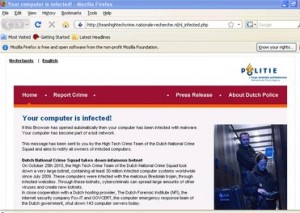

Botnet o nazwie Bredolab to dość ciekawy przykład, że jednak można. Można w skoordynowanej akcji wyłączyć 143 serwery zarządzające siecią botnet o prawie 30 milionowej populacji. Przy współpracy z służbami zajmującymi się walką z cyberprzestępczościa, z firmami zewnętrznymi oraz dostawcami usług sieciowych ISP – udało się im skutecznie unieruchomić działania sieci Bredolab. Trojan ten znany także jako Sasfis lub Oficla zarażał użytkowników w trakcie odwiedzania zainfekowanych stron WWW, fałszywych aplikacji antywirusowych oraz poprzez maile z załącznikami zawierającymi złośliwe treści (na przykład z tematem: Facebook Password Reset Confirmation). Czytaj dalej »

Botnet o nazwie Bredolab to dość ciekawy przykład, że jednak można. Można w skoordynowanej akcji wyłączyć 143 serwery zarządzające siecią botnet o prawie 30 milionowej populacji. Przy współpracy z służbami zajmującymi się walką z cyberprzestępczościa, z firmami zewnętrznymi oraz dostawcami usług sieciowych ISP – udało się im skutecznie unieruchomić działania sieci Bredolab. Trojan ten znany także jako Sasfis lub Oficla zarażał użytkowników w trakcie odwiedzania zainfekowanych stron WWW, fałszywych aplikacji antywirusowych oraz poprzez maile z załącznikami zawierającymi złośliwe treści (na przykład z tematem: Facebook Password Reset Confirmation). Czytaj dalej »

Archiwum (tag: botnet

)

-

Holendrzy prawie wyłączyli botnet, który zainfekował 30 milionów maszyn

- Data dodania:

- 13 11.10

- Kategorie:

- newsy

-

Niemcy uruchamiają rządowy program ochrony przed sieciami botnet

- Data dodania:

- 06 9.10

- Kategorie:

- newsy

W obliczu sprawnej politycznie rzeczywistości w naszym pięknym kraju, takie inicjatywy jak rządowy program pomocy w usuwaniu złośliwego oprogramowania, po raz wtóry przypominają mi, że kryzys, kryzysem, a proste i przejrzyste autostrady są za naszą zachodnią granicą. Niemieckie Ministerstwo Spraw Wewnętrznych otrzymało budżet w wysokości 2 milionów Euro na to przepiękne przedsięwzięcie. Techniczną pomoc zapewni Federalny Urząd ds. Bezpieczeństwa Informacji, znany jako BSI, a dodatkową pomoc otrzymają od Stowarzyszenia Niemieckiego Przemysłu Internetowego. Akcja zostanie aktywowana podczas antyspamowej konferencji odbywającej się 15 września w Wiesbaden. Czytaj dalej »

-

Drastyczny spadek wysyłanego spamu przez botnet Pushdo/Cutwail bo uderzeniu w serwery zarządzające

- Data dodania:

- 03 9.10

- Kategorie:

- newsy

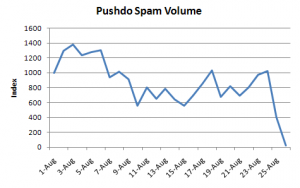

Przeżyliśmy już kilka sytuacji gdy badacze doprowadzali do sytuacji, że dany botnet dostawał mocno po du…żej liczbie swoich serwerów i w ten czy inny sposób wpływało to na liczbę wysyłanych wiadomości typu SPAM. Tak było i tym razem kiedy tydzień temu, ekipa z TLLOD po wnikliwej analizie złośliwego oprogramowania, wytypowała 30 serwerów zarządzających siecią botnet u 8 dostawców internetowych. W zorganizowanej, skoordynowanej akcji udało się wyłączyć 20 z 30 serwerów ale jak to zawsze bywa, część operatorów nie odpowiedziała na próby komunikacji (zapewne specjalnie). Czytaj dalej »

Przeżyliśmy już kilka sytuacji gdy badacze doprowadzali do sytuacji, że dany botnet dostawał mocno po du…żej liczbie swoich serwerów i w ten czy inny sposób wpływało to na liczbę wysyłanych wiadomości typu SPAM. Tak było i tym razem kiedy tydzień temu, ekipa z TLLOD po wnikliwej analizie złośliwego oprogramowania, wytypowała 30 serwerów zarządzających siecią botnet u 8 dostawców internetowych. W zorganizowanej, skoordynowanej akcji udało się wyłączyć 20 z 30 serwerów ale jak to zawsze bywa, część operatorów nie odpowiedziała na próby komunikacji (zapewne specjalnie). Czytaj dalej » -

Jeden z serwerów botnetu Mumba został okradziony przez ekipę z AVG

- Data dodania:

- 04 8.10

- Kategorie:

- newsy, statystyki

Ekipa przebiegłych cyber-złoczyńców zwana pod nazwą: Avalanche Group odpowiada za jedno ze swoich pociech: botnet Mumba. Zdobyli ponad 55 000 maszyn i popełnili drobny błąd. Czytaj dalej »

-

Statystyka dotycząca najpopularniejszych wersji złośliwego oprogramowania

- Data dodania:

- 27 7.10

- Kategorie:

- newsy, statystyki

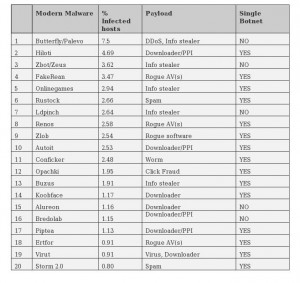

Firma FireEye zajmująca się między innymi analizą sieci botnet oraz wszelkiej maści złośliwego oprogramowania wydała interesujące podsumowanie statystyczne ujmujące pierwsze dwadzieścia rodzin złośliwego oprogramowania pod względem liczby występowania we wszechświecie. Zachęcam do przyjrzenia się całemu wpisowi gdzie znajdziecie więcej interesujących wykresów. Dla mnie osobiście najcenniejsza jest informacja, że liczba zróżnicowania wersji danego trojana nie ma drastycznego wpływu na liczbę zainfekowanych maszyn. Innymi słowy fakt, że posiadamy 100 wersji tego samego trojana nie oznacza, że będziemy posiadali więcej maszyn pod kontrolą. O wiele ważniejsze są metody propagacji infekcji czyli spryt, spryt i jeszcze raz spryt ;]

Firma FireEye zajmująca się między innymi analizą sieci botnet oraz wszelkiej maści złośliwego oprogramowania wydała interesujące podsumowanie statystyczne ujmujące pierwsze dwadzieścia rodzin złośliwego oprogramowania pod względem liczby występowania we wszechświecie. Zachęcam do przyjrzenia się całemu wpisowi gdzie znajdziecie więcej interesujących wykresów. Dla mnie osobiście najcenniejsza jest informacja, że liczba zróżnicowania wersji danego trojana nie ma drastycznego wpływu na liczbę zainfekowanych maszyn. Innymi słowy fakt, że posiadamy 100 wersji tego samego trojana nie oznacza, że będziemy posiadali więcej maszyn pod kontrolą. O wiele ważniejsze są metody propagacji infekcji czyli spryt, spryt i jeszcze raz spryt ;] -

100 000 telefonów z Symbianem zainfekowanych trojanem

- Data dodania:

- 10 7.10

- Kategorie:

- newsy

Firma NetQin poinformowała o ponad stu tysiącach telefonów zarażonych złośliwym oprogramowaniem, które udaje grę w celu przekonania użytkownika do instalacji. Trojan jest nastawiony na masowe wysyłanie wiadomości SMS do telefonów ze skrzynki kontaktowej oraz do numerów losowych. Oczywiście wysłana wiadomość jest usuwana ze skrzynki nadawczej oraz logów dotyczących SMSów. Fundacja Symbian oznaczyła już aplikację jako złośliwą i unieważniła nadany podpis dla tej aplikacji. Dzięki temu jeśli telefon posiada aktywną opcję sprawdzania zablokowanych certyfikatów, system nie zostanie zainfekowany. Niestety Symbian na początku zbagatelizował problem przyznając, że trojan ten nie stanowi większego zagrożenia. Myślę, że 100 000 botnet z przejętych telefonów dał im do myślenia. Szkoda, że tak późno. Atakowane systemy to Symbian S60 w wersji 3 i 5. Jeśli posiadanie telefon z tej rodziny, miejcie się na baczności, nie klikajcie, nie instalujcie, nie korzystajcie ;]

-

Uwaga na SPAM reklamujący Viagrę za pomocą potwierdzenia adresu e-mail w Wikipedii

- Data dodania:

- 02 7.10

- Kategorie:

- newsy

Coraz dziwniejsze metody są wybierane przez spamerów do nakłonienia użytkownika do odwiedzenia reklamowanych stron. Otrzymałem wczoraj kilka wiadomości zawierających temat: Wikipedia e-mail address confirmation czyli ewidentnie rzekomo zawierające potwierdzenie mojego adresu e-mail w serwisie Wikipedia. Pole OD zawierało wiki@wikimedia.org, a treść w każdym przypadku była taka sama (za wyjątkiem prawdziwego adresu odnośnika oraz adresu IP): Czytaj dalej »

Coraz dziwniejsze metody są wybierane przez spamerów do nakłonienia użytkownika do odwiedzenia reklamowanych stron. Otrzymałem wczoraj kilka wiadomości zawierających temat: Wikipedia e-mail address confirmation czyli ewidentnie rzekomo zawierające potwierdzenie mojego adresu e-mail w serwisie Wikipedia. Pole OD zawierało wiki@wikimedia.org, a treść w każdym przypadku była taka sama (za wyjątkiem prawdziwego adresu odnośnika oraz adresu IP): Czytaj dalej » -

Web Warriors : The Global Battle In Cyberspace

Internet jest reklamowany jako jeden z najważniejszych wynalazków w historii współczesnego człowieka i tak, jak odkrycie atomu – jego zdolność do wykorzystania dla ludzkości dorównuje jego potencjałowi do wyzwolenia masowego zniszczenia. Web Warriors (oficjalne tłumaczenie: Wojna w Internecie) jest jednogodzinnym filmem dokumentalnym, który oferuje nawet dość trzeźwe spojrzenie na przestępstwa komputerowe i świat zabezpieczeń z dwóch punktów widzenia.

-

Wady i zalety usługi DNS blackholing w wydaniu firm zewnętrznych takich jak DNS Norton Symantec

Guzik poprosił o komentarz w sprawie uruchomienia usługi DNS Blackholingu przez firmę Norton from Symantec http://nortondns.com/. O tego typu zabezpieczeniu mówiłem już prawie 3 lata temu na kilku konferencjach i przez cały ten czas twierdzę, że jest to bardzo skuteczna metoda na walkę ze szkodnikami w zarządzanej przez nas sieci. Zasady działania opiszę po krótce cytując swój tekst z tego bloga: Czytaj dalej »

-

Ponad 135 tysięcy stron podmienionych i udających serwis Youtube

- Data dodania:

- 10 6.10

- Kategorie:

- newsy

Kolejna spora porcja podmienionych witryn została odkryta przez firmę eSoft. Liczba ponad 135 tysięcy wyników w google zawierające zainfekowane witryny robi odpowiednie wrażenie. Ktoś znów zaangażował się w kampanię, która zainfekuje wielu. Fałszywe strony podszywają się pod serwis Youtube i odnaleźć je można na przeróżne frazy od Gulf Oil Spill do NBA Playoffs. Oczywiście niezależnie od poszukiwanych filmów dostajemy informację na temat braku zainstalowanego kodeka, który oczywiście od razu jest do nas wysyłany. Jeśli uruchomimy złośliwe oprogramowanie to przysłowiowo już po nas. Serwis VirusTotal.com przekazuje wykrywalność próbki na poziomie 8/41 czyli bardzo, bardzo słabo. Zalecamy nie klikać, uważać, nie instalować!

Kolejna spora porcja podmienionych witryn została odkryta przez firmę eSoft. Liczba ponad 135 tysięcy wyników w google zawierające zainfekowane witryny robi odpowiednie wrażenie. Ktoś znów zaangażował się w kampanię, która zainfekuje wielu. Fałszywe strony podszywają się pod serwis Youtube i odnaleźć je można na przeróżne frazy od Gulf Oil Spill do NBA Playoffs. Oczywiście niezależnie od poszukiwanych filmów dostajemy informację na temat braku zainstalowanego kodeka, który oczywiście od razu jest do nas wysyłany. Jeśli uruchomimy złośliwe oprogramowanie to przysłowiowo już po nas. Serwis VirusTotal.com przekazuje wykrywalność próbki na poziomie 8/41 czyli bardzo, bardzo słabo. Zalecamy nie klikać, uważać, nie instalować! -

Canadian Pharmacy najczęściej spamująca apteka, spadła z podium piętro niżej

- Data dodania:

- 08 5.10

- Kategorie:

- newsy

Ponad 7 miesięcy temu firma Canadian Pharmacy została niekwestionowanym królem spamu, który zawierał reklamy tejże. W ponad 60 procentach niechcianych przesyłek mailowych znajdowały się ich reklamy. Reklamy zachęcające do zakupów w największej aptece online świata ;] Oczywiście ze szczególnym uwzględnieniem produktów mających podtrzymać stabilność narządów oraz znanym z serialu House tabletkom ułatwiającym życie zranionym przez los. Niestety lub stety aktualnie pierwsze miejsce po tygodniach zaciętej walki zajęła firma Canadian RX Drugs. Jak się można spodziewać firma oferująca podobne produkty. Miejmy nadzieję, że właścicielem nie jest ten sam zyliarder pragnący jedynie stworzyć marki dla różnorodnej klienteli, chociaż kto wie. Aktualnie te dwie apteki zajmują ponad 65% rynku. Następnym klientem usług spamerskich, pozostającym daleko w tyle jest laureat miejsca trzeciego czyli Dr Maxman z wynikiem około 10% rynku. Co ciekawe oddająca złoty medal marka wykorzystuje do spamowania 6 sieci botnet, a przejmująca tron – tylko trzy. Jasnym jest, że zainwestowali więcej kasy albo dostali lepsze upusty :]

Źródło: http://www.m86security.com/labs/traceitem.asp?article=1316

-

Użytkownicy Apple są samotni albo częściej skaczą z kwiatka na kwiatek. Malware się nie myli

- Data dodania:

- 07 5.10

- Kategorie:

- newsy

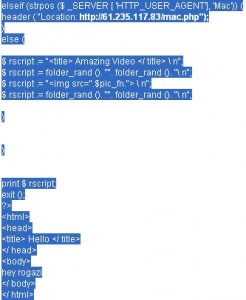

Do takich wniosków należałoby dojść po obserwacji zainfekowanych stron przez znany Koobface Gang. Doszli oni najpewniej do takich wniosków na podstawie dogłębnej analizy dlatego, że użytkowników systemów Macowych kierują do swoich programów partnerskich nastawionych na zysk z reklamowania serwisów randkowych! Kod stron jest bardzo prosty i kieruje użytkowników, których zmienna User-Agent ustawiana przez przeglądarkę zawiera słowo 'Mac’. Widać zarabiać na użytkownikach można na różne sposoby i nie jest to pierwszy raz gdy Koobface Gang próbuje swoich sił w programach partnerskich. Oczywiście taki test może być zwyczajną próba oszacowania ilu trafionych użytkowników korzysta z takich, a nie innych przeglądarek (i przy okazji dorobienia na tymże). Tak czy siak bardzo mnie to rozbawiło i muszę zadać to pytanie do czytelników: Kto z korzystających z komputerów firmy Apple skorzystał z serwisów randkowych? Chociaż zaraz. Czemu pytam. Po prostu od razu przekieruję ;]

Do takich wniosków należałoby dojść po obserwacji zainfekowanych stron przez znany Koobface Gang. Doszli oni najpewniej do takich wniosków na podstawie dogłębnej analizy dlatego, że użytkowników systemów Macowych kierują do swoich programów partnerskich nastawionych na zysk z reklamowania serwisów randkowych! Kod stron jest bardzo prosty i kieruje użytkowników, których zmienna User-Agent ustawiana przez przeglądarkę zawiera słowo 'Mac’. Widać zarabiać na użytkownikach można na różne sposoby i nie jest to pierwszy raz gdy Koobface Gang próbuje swoich sił w programach partnerskich. Oczywiście taki test może być zwyczajną próba oszacowania ilu trafionych użytkowników korzysta z takich, a nie innych przeglądarek (i przy okazji dorobienia na tymże). Tak czy siak bardzo mnie to rozbawiło i muszę zadać to pytanie do czytelników: Kto z korzystających z komputerów firmy Apple skorzystał z serwisów randkowych? Chociaż zaraz. Czemu pytam. Po prostu od razu przekieruję ;]Źródło: http://ddanchev.blogspot.com/2010/02/how-koobface-gang-monetizes-mac-os-x.html

-

Botnet Pushdo zautomatyzował rozpoznawanie testu CAPTCHA dla usługi live.com

- Data dodania:

- 17 4.10

- Kategorie:

- newsy

Wszystkim znany jest test CAPTCHA, w którym rozpoznajemy znaki z zagmatwanego obrazka i przepisujemy je udowadniając, że jesteśmy ludźmi, nie botami. Takie zabezpieczenia mają na celu utrudnienie automatycznego zakładania dużej liczby kont przez roboty, które następnie wykorzystują tak założone konta do wysyłania spamu. Specyficzną odmianą testu CAPTCHA jest wersja audio czyli taka, w której przesłuchujemy wysłany do nas kawałek ścieżki dźwiękowej i wpisujemy do formularza usłyszane znaki. Część serwisów posiada oprócz zwykłego graficznego testu dodatkową wersję audio. Tak jest w przypadku na przykład serwisu live.com firmy Microsoft. Twórcy botnetu Pushdo znani ze swoich niekonwencjonalnych metod wykorzystują zautomatyzowane rozpoznawanie dźwiękowej wersji w celu zakładania kont właśnie na serwisie live.com. Serwis live.com jest w wielu serwerach pocztowych na tzw. białej liście czyli wiadomości przychodzące z jego trzewi są traktowane jako zaufane. Idealna właściwość do wysyłania spamu :] Zazwyczaj przykłady zostały rozpoznawane po maksymalnie drugiej próbie co wskazuje na zautomatyzowane działanie albo półniesłyszących;] pracujących chińczyków. Jest to jedna z pierwszych prób zautomatyzowanych ataków na testy dźwiękowe i jak widać całkiem skuteczna.

Źródło: http://cyberinsecure.com/pushdo-spam-botnet-pierces-microsoft-live-through-audio-captcha

-

Pierwsze śliwki robaczywki czyli ataki wykorzystujące ostatni błąd w Javie już są

- Data dodania:

- 15 4.10

- Kategorie:

- newsy

Jak się okazało nie trzeba było długo czekać na pierwsze doniesienia o wykorzystywaniu błędu w silniku Javy. Do kodu strony Songlyrics.com został dodany mały prezent, wykorzystujący odkrytą ostatnio lukę w Javie. Jedynym problemem było to, że w momencie gdy badacze chcieli dobrać się do witryny assetmancomjobs_com, która hostowała złośliwy plik, tego już tam nie było. Albo więc plik został usunięty przez właściciela witryny albo ktoś robił testy i nie był zadowolony z wyników lub też może właśnie przytłoczyła go liczba zainfekowanych pozytywnie komputerów :] Tak czy owak czekanie z aktualizacją w takich przypadkach nie popłaca.

Źródło: http://cyberinsecure.com/critical-java-vulnerability-exploited-on-songlyricscom/

-

Testowe uruchomienie dystrybucji złośliwego oprogramowania z użyciem protokołu BitTorrent

- Data dodania:

- 12 4.10

- Kategorie:

- newsy

Opisywany ostatnio przypadek rozwija swoje skrzydła w przeróżnej postaci. Pomiędzy standardowymi mailami, dostałem kilka dosłownie sztuk – zakładam, że testowo – wersji zawierającej ten sam tekst co poprzednio ale zupełnie inny załącznik. Mianowicie nie jest to archiwum .zip, a plik open.exe.torrent, który jest prawdziwym plikiem obsługującym protokoł BitTorrent. Kolejna metoda na próbę ominięcia filtrów i alternatywne sposoby na zarażenie. Pomysłowość jak zawsze mi się podobała i tak samo jest tym razem. Po uruchomieniu pliku .torrent pobieramy plik open.exe, który w raporcie VirusTotal jest rozpoznawany przez 17 z 39 silników antywirusowych. Postanowiłem na 24 godziny zostawić udostępniany plik, który zajmuje około 180 KB aby zobaczyć ile danych wyślę do innych klientów. Wynik testu zakończył się wartością 7.2 MB danych czyli pomogłem w wysłaniu około 40 sztuk pliku open.exe. Oczywiście zakładam, że po drodze nie było wielu innych udostępniających i w całości plik został pobrany ode mnie co jest jasna sprawa uproszczeniem. Ja pobierając natomiast plik otrzymałem go z 200.85.205.88 (oraz raz z 99.69.167.25 uTorrent 2.0.0.0 ale to być może był legalny klient, gdyż nie pojawiał się za każdą próbą). Adres IP 200.85.205.88 i jego opis nie wskazuje na nic interesującego (pewnie zarażony klient). W każdym razie nowa metoda, która co prawda jest zapewne uruchomiona testowo bardzo mi się podoba. Właśnie dlatego, że ktoś po drugiej stronie mocy nieźle kombinuje i próbuje na wszystkie sposoby zaszkodzić użytkownikom sieci :] Oczywiście jak zawsze, zalecam – nie klikać, nie pobierać, nie uruchamiać…

Whois 200.85.205.88: Czytaj dalej »

-

Zamiast świątecznych jajek otrzymałem informacje o blokadzie konta: account notification

Spodziewałem się więcej jajek w mailach, w których złośliwe oprogramowanie robi sobie ze mnie jaja myśląc, że uruchomię „pocztówkę” przysłaną od miliarda moich botnetowych przyjaciół. A tu zostałem zalany spamem o temacie: moja_domena.com account notification. I rozumiem, że miał taki mail zadziałać w moje uczucie troski o bezpieczeństwo tak ważnego tematu jakim jest domena, ale w święta?! W święta powinienem otrzymać jajko i zajączka wyskakującego z pięknym .exe. Uwzględniając jednak fakt, że otrzymałem tych maili sporo i dla kilku domen, skuteczność zapewne była jak zawsze na odpowiednio zadowalającym poziomie :]

Spodziewałem się więcej jajek w mailach, w których złośliwe oprogramowanie robi sobie ze mnie jaja myśląc, że uruchomię „pocztówkę” przysłaną od miliarda moich botnetowych przyjaciół. A tu zostałem zalany spamem o temacie: moja_domena.com account notification. I rozumiem, że miał taki mail zadziałać w moje uczucie troski o bezpieczeństwo tak ważnego tematu jakim jest domena, ale w święta?! W święta powinienem otrzymać jajko i zajączka wyskakującego z pięknym .exe. Uwzględniając jednak fakt, że otrzymałem tych maili sporo i dla kilku domen, skuteczność zapewne była jak zawsze na odpowiednio zadowalającym poziomie :]Różne pola From, różne nagłówki X-mailer, różne adresy IP, a treść wiadomości wygląda tak: Czytaj dalej »

-

Kiedyś bazgrało się markerem po ścianach, a dziś po domenach

- Data dodania:

- 15 3.10

- Kategorie:

- newsy

Jak się chciało komuś gorąco dopiec to wiele lat temu wystarczył porządny marker i konkretna wiązanka pozdrawiająca pozostawiona na ścianie pod domem ofiary. Teraz czasy się zmieniły, wszystko nabrało rozpędu 2.0, więc i pozdrowienia przesyła się w zupełnie inny sposób. Jak miało to już miejsce, Ci źli – czyli twórcy złośliwego oprogramowania głównie odpowiedzialnego za potężniejsze sieci botnet – pozdrawiają, oczywiście z negatywnym przesłaniem – swoich ulubieńców czyli tych, którzy ich nękają. Tym razem po dup…, po nosie dostało się firmie FireEye, która zadała bobu cyberprzestępcom aktywnie przerywając działanie sieci botnet Mega-D oraz Pushdo, co zapewne dołożyło trochę nadgodzin ich twórcom. Dodatkowo pozdrowiony został Brian Krebs, który aktywnie uczestniczy w śledztwach przeciwko cyberprzestępcom.

-

Ponad połowa całego spamu wysyłana z jednego botnetu

- Data dodania:

- 14 3.10

- Kategorie:

- newsy

Botnet Rustock znany od wielu miesięcy z tego, że utrzymuje się na pozycji pierwszej sieci botnet o największej liczbę wysyłanych wiadomości typu SPAM dotarł do miejsca gdzie przekroczył barierę połowy całego wysyłanego reklamowego bagna. Ostatnie tygodnie wytężonej pracy i udało się podbić stawkę dość wysoko. Gdybym potrafił tak trafnie przewidywać, którym firmom skoczą zyski z takim przyśpieszeniem zapewne zostałbym milionerem :] Przez ostatni rok komunikacja tej sieci botnet delikatnie ewaluowała w stronę bardziej zaawansowana, jednakże nadal są to zwykłe zapytania WWW. Jak widać prosta metoda wcale nie musi być nieskuteczna. Ostatnie tygodnie to ewidentne zaangażowanie botnetu w wysyłanie reklam wyłącznie apteki niebieskich tabletek czyli największej internetowej drukarni proszków Canadian Pharmacy. Sam botnet wykorzystuje fast-fluxową technologię do dynamicznej zmiany przypisanych do domen adresów IP (z różnych sieci) oraz kuloodporne hostingi przez co analiza i walka z ustrojstwem nie należy do łatwych. Ciekawe kiedy Rustock zostanie monopolistą i wykończy konkurencję ;]

Botnet Rustock znany od wielu miesięcy z tego, że utrzymuje się na pozycji pierwszej sieci botnet o największej liczbę wysyłanych wiadomości typu SPAM dotarł do miejsca gdzie przekroczył barierę połowy całego wysyłanego reklamowego bagna. Ostatnie tygodnie wytężonej pracy i udało się podbić stawkę dość wysoko. Gdybym potrafił tak trafnie przewidywać, którym firmom skoczą zyski z takim przyśpieszeniem zapewne zostałbym milionerem :] Przez ostatni rok komunikacja tej sieci botnet delikatnie ewaluowała w stronę bardziej zaawansowana, jednakże nadal są to zwykłe zapytania WWW. Jak widać prosta metoda wcale nie musi być nieskuteczna. Ostatnie tygodnie to ewidentne zaangażowanie botnetu w wysyłanie reklam wyłącznie apteki niebieskich tabletek czyli największej internetowej drukarni proszków Canadian Pharmacy. Sam botnet wykorzystuje fast-fluxową technologię do dynamicznej zmiany przypisanych do domen adresów IP (z różnych sieci) oraz kuloodporne hostingi przez co analiza i walka z ustrojstwem nie należy do łatwych. Ciekawe kiedy Rustock zostanie monopolistą i wykończy konkurencję ;]Źródło: http://www.m86security.com/labs/i/Rustock-rages-on,trace.1243~.asp

-

Serwery firmy Ubisoft zaatakowane zmasowanym prezentem

- Data dodania:

- 13 3.10

- Kategorie:

- newsy

Ci którzy kiedykolwiek zagrali choć raz na Wii w grę Rayman Raving Rabbid firmy Ubisoft na pewno zrozumieli czym jest prawdziwa zabawa. Ci natomiast, którym dane było grać w tę grę w stanie odpowiednim do miejsca w liczbie graczy na raz czterech (pozdrawiam :) – na pewno dozgonną wdzięcznością będą obdarzać firmę Ubisoft za ten wspaniały tytuł. Niestety z uwagi na fakt, że nie wszystkie posunięcia firmy są tak wspaniałe – po ostatniej decyzji otrzymali od fanów prezent w postaci ataków DDoS. Decyzja o kontrowersyjnym mechanizmie DRM wprowadzonym do najnowszych gier takich jak Assassin’s Creed II czy Silent Hunter 5, który to mechanizm umożliwia grę wyłącznie jeśli jesteśmy podłączenie do serwerów uwierzytelniających naszą oryginalność, ewidentnie się nie spodobała. W dużym uproszczeniu – nie można zapisać stanu gry (sejw:) jeśli nie jesteśmy podłączeni. Oczywiście wszystko to po to aby zapobiec kradzieżom oprogramowania :] Szkoda tylko, że w niecałe 24 godziny po wydaniu Silenta 5 zabezpieczenia udało się obejść grupie Skid-Row. Takie życie. W prezencie od graczy dla graczy, około 5% użytkowników serwerów online nie mogło skorzystać z usługi przez kilka godzin. Firma Ubisoft oficjalnie przeprosiła za zajście na swoim koncie w usłudze Twitter.

Źródło: http://cyberinsecure.com/ubisoft-servers-hit-by-ddos-attack-over-the-weekend/

-

Krótko mogą wszyscy, a długo nieliczni czyli cała prawda o botnetach przejmowaniu

- Data dodania:

- 12 3.10

- Kategorie:

- newsy

Przez ostatnie dwa lata widywaliśmy kilka spektakularnych przykładów, w których badacze po dokładnej analizie komunikacji sieci botnet i odkryciu jej słabych punktów (czasami logicznych czy projektowych) doprowadzali do częściowego lub całkowitego przejęcia takiej sieci zainfekowanych systemów komputerowych. Niestety zazwyczaj takie próby mimo bardzo interesujących prawd, z których możemy się wiele nauczyć, kończyły się powrotem dzieci do ich pierworodziców.

W ostatnich kilku miesiącach warte odnotowania były dwie pozytywne próby przejęcia kontroli – zakończone powodzeniem. Na początku stycznia tego roku botnet Lethic pozbył się kontroli rodzicielskiej na miesiąc i jeden dzień. W tym czasie czujki spamerskie nie wyłapały ani jednej wiadomości wysyłanej przez tę sieć. Niestety 11 stego lutego wszystko wróciło do normy. Aktualnie botnet odpowiada za 3.2 % wysyłanych wiadomości typu spam.

Podobnie w listopadzie roku poprzedniego udało się wyłączyć silniejszy botnet o nazwie Mega-D, jednak w krótkim czasie powstał z umarłych i wrócił do swojego spamerskiego życia. Aktualnie zajmuje miejsce drugie zabierając 13.6 % tortu spamerskich botnetów, jednakże jeszcze kilka tygodni temu wartość ta wynosiła ponad 20 %. Co ciekawe botnet ten był już wyłączony dwa razy, jednak jak widać nie jest łatwo utrzymać przejęty botnet w ryzach gdyż tak czy siak finalnie udaje się twórcom odzyskać kontrolę nad siecią. Może należałoby się powoli zastanowić nad jasnymi dyrektywami, które pozwalałyby na oczyszczanie zarażonych komputerów ale jak wiemy z uwagi na problem natury prawnej nie jest to takie łatwe. Może w takim razie wynająć cyberprzestępców do tego, by po przejęciu jakiegoś botnetu oddać go im w ich ręce, a oni za odpowiednią opłatą oczyszczą zupełnie nielegalnie botnet z siebie samego ;]

Źródło: http://www.m86security.com/labs/i/Lethic-is-Back-in-the-Game,trace.1241~.asp, http://www.m86security.com/labs/traceitem.asp?article=1239