Ponad rok temu dokonałem bardzo prostego wpisu, w którym gdzieś pod koniec spłodziłem zdanie: Aplikacja do usuwania komunikatu o nielegalnym systemie Windows XP. Pobierz TUTAJ. Oczywiście nie siląc się na zaangażowanie pod odnośnikiem TUTAJ umieściłem plik .bat, który zawierał pseudo złośliwe treści i był swoistym eksperymentem:

Archiwum (tag: malware

)

-

Podsumowanie akcji z fałszywą aplikacją do usuwania komunikatu o pirackiej wersji Windows

-

Holendrzy prawie wyłączyli botnet, który zainfekował 30 milionów maszyn

- Data dodania:

- 13 11.10

- Kategorie:

- newsy

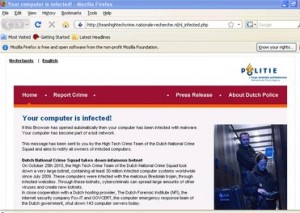

Botnet o nazwie Bredolab to dość ciekawy przykład, że jednak można. Można w skoordynowanej akcji wyłączyć 143 serwery zarządzające siecią botnet o prawie 30 milionowej populacji. Przy współpracy z służbami zajmującymi się walką z cyberprzestępczościa, z firmami zewnętrznymi oraz dostawcami usług sieciowych ISP – udało się im skutecznie unieruchomić działania sieci Bredolab. Trojan ten znany także jako Sasfis lub Oficla zarażał użytkowników w trakcie odwiedzania zainfekowanych stron WWW, fałszywych aplikacji antywirusowych oraz poprzez maile z załącznikami zawierającymi złośliwe treści (na przykład z tematem: Facebook Password Reset Confirmation). Czytaj dalej »

Botnet o nazwie Bredolab to dość ciekawy przykład, że jednak można. Można w skoordynowanej akcji wyłączyć 143 serwery zarządzające siecią botnet o prawie 30 milionowej populacji. Przy współpracy z służbami zajmującymi się walką z cyberprzestępczościa, z firmami zewnętrznymi oraz dostawcami usług sieciowych ISP – udało się im skutecznie unieruchomić działania sieci Bredolab. Trojan ten znany także jako Sasfis lub Oficla zarażał użytkowników w trakcie odwiedzania zainfekowanych stron WWW, fałszywych aplikacji antywirusowych oraz poprzez maile z załącznikami zawierającymi złośliwe treści (na przykład z tematem: Facebook Password Reset Confirmation). Czytaj dalej » -

Niemcy uruchamiają rządowy program ochrony przed sieciami botnet

- Data dodania:

- 06 9.10

- Kategorie:

- newsy

W obliczu sprawnej politycznie rzeczywistości w naszym pięknym kraju, takie inicjatywy jak rządowy program pomocy w usuwaniu złośliwego oprogramowania, po raz wtóry przypominają mi, że kryzys, kryzysem, a proste i przejrzyste autostrady są za naszą zachodnią granicą. Niemieckie Ministerstwo Spraw Wewnętrznych otrzymało budżet w wysokości 2 milionów Euro na to przepiękne przedsięwzięcie. Techniczną pomoc zapewni Federalny Urząd ds. Bezpieczeństwa Informacji, znany jako BSI, a dodatkową pomoc otrzymają od Stowarzyszenia Niemieckiego Przemysłu Internetowego. Akcja zostanie aktywowana podczas antyspamowej konferencji odbywającej się 15 września w Wiesbaden. Czytaj dalej »

-

Drastyczny spadek wysyłanego spamu przez botnet Pushdo/Cutwail bo uderzeniu w serwery zarządzające

- Data dodania:

- 03 9.10

- Kategorie:

- newsy

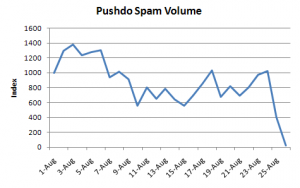

Przeżyliśmy już kilka sytuacji gdy badacze doprowadzali do sytuacji, że dany botnet dostawał mocno po du…żej liczbie swoich serwerów i w ten czy inny sposób wpływało to na liczbę wysyłanych wiadomości typu SPAM. Tak było i tym razem kiedy tydzień temu, ekipa z TLLOD po wnikliwej analizie złośliwego oprogramowania, wytypowała 30 serwerów zarządzających siecią botnet u 8 dostawców internetowych. W zorganizowanej, skoordynowanej akcji udało się wyłączyć 20 z 30 serwerów ale jak to zawsze bywa, część operatorów nie odpowiedziała na próby komunikacji (zapewne specjalnie). Czytaj dalej »

Przeżyliśmy już kilka sytuacji gdy badacze doprowadzali do sytuacji, że dany botnet dostawał mocno po du…żej liczbie swoich serwerów i w ten czy inny sposób wpływało to na liczbę wysyłanych wiadomości typu SPAM. Tak było i tym razem kiedy tydzień temu, ekipa z TLLOD po wnikliwej analizie złośliwego oprogramowania, wytypowała 30 serwerów zarządzających siecią botnet u 8 dostawców internetowych. W zorganizowanej, skoordynowanej akcji udało się wyłączyć 20 z 30 serwerów ale jak to zawsze bywa, część operatorów nie odpowiedziała na próby komunikacji (zapewne specjalnie). Czytaj dalej » -

Złośliwe oprogramowanie wykorzystuje nazwy legalnych aplikacji Wireshark i VirusTotal

- Data dodania:

- 31 8.10

- Kategorie:

- newsy

Cyberprzestępcy wykorzystują wszelakie metody by przekonać użytkownika do słuszności instalacji złośliwego oprogramowania. Niejednokrotnie w celu zwiększenia wiarygodności swoich produktów wykorzystują marki znanych aplikacji. Na przestrzeni ostatniego miesiąca pojawiły się dwie aplikacje wykorzystujące marki innych produktów związanych z bezpieczeństwem. Po pierwsze rewelacyjny serwis WWW: VirusTotal, do którego możemy przesłać plik, który zostanie przeanalizowany przez kilkadziesiąt silników antywirusowych i po drugie równie rewelacyjna aplikacja do analizy ruchu sieciowego Wireshark (nowa wersja pojawiła się wczoraj więc zapraszam do zabawy). Czytaj dalej »

Cyberprzestępcy wykorzystują wszelakie metody by przekonać użytkownika do słuszności instalacji złośliwego oprogramowania. Niejednokrotnie w celu zwiększenia wiarygodności swoich produktów wykorzystują marki znanych aplikacji. Na przestrzeni ostatniego miesiąca pojawiły się dwie aplikacje wykorzystujące marki innych produktów związanych z bezpieczeństwem. Po pierwsze rewelacyjny serwis WWW: VirusTotal, do którego możemy przesłać plik, który zostanie przeanalizowany przez kilkadziesiąt silników antywirusowych i po drugie równie rewelacyjna aplikacja do analizy ruchu sieciowego Wireshark (nowa wersja pojawiła się wczoraj więc zapraszam do zabawy). Czytaj dalej » -

Statystyka dotycząca najpopularniejszych wersji złośliwego oprogramowania

- Data dodania:

- 27 7.10

- Kategorie:

- newsy, statystyki

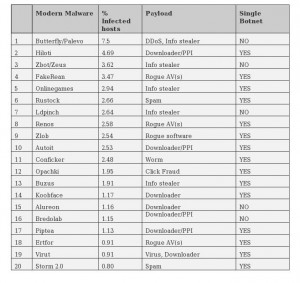

Firma FireEye zajmująca się między innymi analizą sieci botnet oraz wszelkiej maści złośliwego oprogramowania wydała interesujące podsumowanie statystyczne ujmujące pierwsze dwadzieścia rodzin złośliwego oprogramowania pod względem liczby występowania we wszechświecie. Zachęcam do przyjrzenia się całemu wpisowi gdzie znajdziecie więcej interesujących wykresów. Dla mnie osobiście najcenniejsza jest informacja, że liczba zróżnicowania wersji danego trojana nie ma drastycznego wpływu na liczbę zainfekowanych maszyn. Innymi słowy fakt, że posiadamy 100 wersji tego samego trojana nie oznacza, że będziemy posiadali więcej maszyn pod kontrolą. O wiele ważniejsze są metody propagacji infekcji czyli spryt, spryt i jeszcze raz spryt ;]

Firma FireEye zajmująca się między innymi analizą sieci botnet oraz wszelkiej maści złośliwego oprogramowania wydała interesujące podsumowanie statystyczne ujmujące pierwsze dwadzieścia rodzin złośliwego oprogramowania pod względem liczby występowania we wszechświecie. Zachęcam do przyjrzenia się całemu wpisowi gdzie znajdziecie więcej interesujących wykresów. Dla mnie osobiście najcenniejsza jest informacja, że liczba zróżnicowania wersji danego trojana nie ma drastycznego wpływu na liczbę zainfekowanych maszyn. Innymi słowy fakt, że posiadamy 100 wersji tego samego trojana nie oznacza, że będziemy posiadali więcej maszyn pod kontrolą. O wiele ważniejsze są metody propagacji infekcji czyli spryt, spryt i jeszcze raz spryt ;] -

Pseudo konto w serwisie ImageShack nakłania mnie do instalacji lewego Flasha

- Data dodania:

- 26 7.10

- Kategorie:

- newsy

Otrzymałem wiadomość, w której dziękują mi, za dokonanie rejestracji w serwisie ImageShack. W treści wiadomości znajduje się login i hasło do serwisu oraz zarejestrowany odnośnik: hxxp://www forsight com au/ gdzie bezczelnie pojawią się statyczny obrazek podlinkowany do Trojana wykrywanego przez połowę silników antywirusowych, rzekomo informujący mnie o braku zainstalowanej odpowiedniej wersji wtyczki Flash. Metoda stara ale jak widać jara. Niezłe jest to, że obrazek o braku flasha jest pobierany bezpośrednio z oficjalnej strony Coca Coli: http://www.thecoca-colacompany.com/images/noflash_singlevideo.gif. Sprytna metoda na oszczędzenie transmisji :] Oczywiście jeśli nie klikniemy w plik .exe to automatycznie zostaniemy w jego stronę po kilku sekundach przekierowani. Dodatkowo zapewne jak ostatnio dla statystyk lub atakowania użytkownika w inny sposób w tle uruchamia się odnośnik do hxxp://diamonddoctor ru:8080/index.php?pid=10

Otrzymałem wiadomość, w której dziękują mi, za dokonanie rejestracji w serwisie ImageShack. W treści wiadomości znajduje się login i hasło do serwisu oraz zarejestrowany odnośnik: hxxp://www forsight com au/ gdzie bezczelnie pojawią się statyczny obrazek podlinkowany do Trojana wykrywanego przez połowę silników antywirusowych, rzekomo informujący mnie o braku zainstalowanej odpowiedniej wersji wtyczki Flash. Metoda stara ale jak widać jara. Niezłe jest to, że obrazek o braku flasha jest pobierany bezpośrednio z oficjalnej strony Coca Coli: http://www.thecoca-colacompany.com/images/noflash_singlevideo.gif. Sprytna metoda na oszczędzenie transmisji :] Oczywiście jeśli nie klikniemy w plik .exe to automatycznie zostaniemy w jego stronę po kilku sekundach przekierowani. Dodatkowo zapewne jak ostatnio dla statystyk lub atakowania użytkownika w inny sposób w tle uruchamia się odnośnik do hxxp://diamonddoctor ru:8080/index.php?pid=10Treść wiadomości: Czytaj dalej »

-

Ponad 100 urządzeń medycznych zarażonych złośliwym oprogramowaniem

- Data dodania:

- 29 6.10

- Kategorie:

- newsy

To nie science fiction, a zwykła amerykańska rzeczywistość. W zeznaniu przed komisją Kongresu USA, rzecznik Departamentu Spraw Weteranów przyznał, że przez 14 miesięcy odkryto ponad 122 medyczne urządzenia w ośrodkach zdrowia, które były zarażone przez szkodliwe oprogramowanie. Winna instytucja VA, która posiada ponad 50 000 podłączonych do sieci urządzeń pracuje nad wprowadzeniem wydzielonych sieci wirtualnych, zarzekając się, iż do końca roku projekt powinien zostać zakończony. Z uwagi na specyficzne warunki pracy związane z urządzeniami medycznymi, w których operacje muszą być certyfikowane, sporym utrudnieniem jest aplikowanie aktualizacji i nowego oprogramowania.

Poważnie się zastanawiam co stałoby się gdyby trojan poprzestawiał pacjentom ustawienia dotyczące np. dozowania medykamentów. Lub co gorsza gdyby po prostu pewne urządzenia przestały działać. Niestety komputeryzacja jak widać na tym przykładzie, niesie także wiele zagrożeń, do których trzeba podchodzić z głową i pomyślunkiem :]

Źródło: http://sunbeltblog.blogspot.com/2010/05/malware-and-medicine-122-va-devices.html

-

Web spam z wczoraj czyli szybka i krótka analiza

- Data dodania:

- 25 6.10

- Kategorie:

- newsy

Wczoraj pojawiło się na blogu w ciągu kilku godzin 8 komentarzy, które zostały zakwalifikowane jako SPAM, web spam dokładniej sprawę ujmując. Boty próbowały wpisywać losowe wartości do pól komentarzy pod wpisami oczekując, że za chwilę pojawią się one na stronie. Gdyby operacja się powiodła rozpoczęłyby zmasowany atak rozsyłający jak najwięcej spamowych komentarzy. Tak mniej więcej rozkładał się zakres próbkowania:

-

Pozdrowienia dla pracowników firmy ESET pozostawione przez twórców złosliwego oprogramowania

- Data dodania:

- 20 6.10

- Kategorie:

- newsy

Co jakiś czas twórcy wszelkiej maści wirusów pozdrawiają swoich prześladowców czyli badaczy, którzy próbują popsuć im szyki oraz firmy zajmujące się oprogramowaniem antywirusowym. Czasem pozdrowienia zawierają się w nazwie domeny, czasami są zaszyte bezpośrednio w pliku binarnym złośliwego oprogramowania, wszystko zależy od inwencji twórców. Ostatnio pozdrowieniu zostali pracownicy firmy ESET tworzacy antywirusa NOD32. W kodzie HTML strony WWW jeden z tagów zawierał ID o nazwie: hello_nod32_guys_how_u_doing. Ponadto w kodzie odpowiedzialnym za część skryptową pojawiło się takie zdanie: /*hello nod32 guys; the force is strong with u, young Padawans, but u won’t defeat us; any resistance is futile;/. W ten oto sposób ciemna strona mocy pozdrawia stronę jasną nie wystawiając się na możliwe schwytanie :]

Co jakiś czas twórcy wszelkiej maści wirusów pozdrawiają swoich prześladowców czyli badaczy, którzy próbują popsuć im szyki oraz firmy zajmujące się oprogramowaniem antywirusowym. Czasem pozdrowienia zawierają się w nazwie domeny, czasami są zaszyte bezpośrednio w pliku binarnym złośliwego oprogramowania, wszystko zależy od inwencji twórców. Ostatnio pozdrowieniu zostali pracownicy firmy ESET tworzacy antywirusa NOD32. W kodzie HTML strony WWW jeden z tagów zawierał ID o nazwie: hello_nod32_guys_how_u_doing. Ponadto w kodzie odpowiedzialnym za część skryptową pojawiło się takie zdanie: /*hello nod32 guys; the force is strong with u, young Padawans, but u won’t defeat us; any resistance is futile;/. W ten oto sposób ciemna strona mocy pozdrawia stronę jasną nie wystawiając się na możliwe schwytanie :]Źródło: http://sunbeltblog.blogspot.com/2010/05/little-note-to-guys-at-eset.html

-

Uwaga na fałszywy cheat dla Modern Warfare 2. Oszukując innych, oszukujesz siebie

- Data dodania:

- 14 6.10

- Kategorie:

- newsy

W pewnym momencie uczestnictwa w rywalizacji zwanej grą komputerową okazuje się, że brakuje nam umiejętności i zwyczajnie część graczy jest od nas lepsza. Wtedy mamy ochotę użyć czegoś co nazywamy uogólniając cheat-em czyli coś co nielegalnie pomaga. Może to być na przykład program, który automatycznie namierza celownik naszej broni w głowy przeciwnika lub podmienia biblioteki kart graficznych w locie umożliwiając widzenie przez ściany. Niezależnie od techniki stajemy się półbogami choć przeciwko piekielnie dobrym graczom często i cheaty zawodzą. Na forach poświęconych grze Modern Warfare 2 pojawił się odnośnik do filmu w serwisie Youtube reklamującego właśnie cheat to gry tejże. Oczywiście żądni władzy gracze chcąc oszukiwać innych graczy doprowadzają do sytuacji gdy sami sobie instalują złośliwe oprogramowania :] W serwisie VirusTotal.com wykrywany był 11 czerwca przez 24 z 41 silników antywirusowych. Jak widać metod zarażania jest wiele i użytkownicy muszą się ostrożnie dobierać aplikacje, które uruchamiają na swoim komputerze.

W pewnym momencie uczestnictwa w rywalizacji zwanej grą komputerową okazuje się, że brakuje nam umiejętności i zwyczajnie część graczy jest od nas lepsza. Wtedy mamy ochotę użyć czegoś co nazywamy uogólniając cheat-em czyli coś co nielegalnie pomaga. Może to być na przykład program, który automatycznie namierza celownik naszej broni w głowy przeciwnika lub podmienia biblioteki kart graficznych w locie umożliwiając widzenie przez ściany. Niezależnie od techniki stajemy się półbogami choć przeciwko piekielnie dobrym graczom często i cheaty zawodzą. Na forach poświęconych grze Modern Warfare 2 pojawił się odnośnik do filmu w serwisie Youtube reklamującego właśnie cheat to gry tejże. Oczywiście żądni władzy gracze chcąc oszukiwać innych graczy doprowadzają do sytuacji gdy sami sobie instalują złośliwe oprogramowania :] W serwisie VirusTotal.com wykrywany był 11 czerwca przez 24 z 41 silników antywirusowych. Jak widać metod zarażania jest wiele i użytkownicy muszą się ostrożnie dobierać aplikacje, które uruchamiają na swoim komputerze.Źródło: http://sunbeltblog.blogspot.com/2010/06/modern-warfare-2-cheat-console-only.html

-

Wady i zalety usługi DNS blackholing w wydaniu firm zewnętrznych takich jak DNS Norton Symantec

Guzik poprosił o komentarz w sprawie uruchomienia usługi DNS Blackholingu przez firmę Norton from Symantec http://nortondns.com/. O tego typu zabezpieczeniu mówiłem już prawie 3 lata temu na kilku konferencjach i przez cały ten czas twierdzę, że jest to bardzo skuteczna metoda na walkę ze szkodnikami w zarządzanej przez nas sieci. Zasady działania opiszę po krótce cytując swój tekst z tego bloga: Czytaj dalej »

-

Ponad 135 tysięcy stron podmienionych i udających serwis Youtube

- Data dodania:

- 10 6.10

- Kategorie:

- newsy

Kolejna spora porcja podmienionych witryn została odkryta przez firmę eSoft. Liczba ponad 135 tysięcy wyników w google zawierające zainfekowane witryny robi odpowiednie wrażenie. Ktoś znów zaangażował się w kampanię, która zainfekuje wielu. Fałszywe strony podszywają się pod serwis Youtube i odnaleźć je można na przeróżne frazy od Gulf Oil Spill do NBA Playoffs. Oczywiście niezależnie od poszukiwanych filmów dostajemy informację na temat braku zainstalowanego kodeka, który oczywiście od razu jest do nas wysyłany. Jeśli uruchomimy złośliwe oprogramowanie to przysłowiowo już po nas. Serwis VirusTotal.com przekazuje wykrywalność próbki na poziomie 8/41 czyli bardzo, bardzo słabo. Zalecamy nie klikać, uważać, nie instalować!

Kolejna spora porcja podmienionych witryn została odkryta przez firmę eSoft. Liczba ponad 135 tysięcy wyników w google zawierające zainfekowane witryny robi odpowiednie wrażenie. Ktoś znów zaangażował się w kampanię, która zainfekuje wielu. Fałszywe strony podszywają się pod serwis Youtube i odnaleźć je można na przeróżne frazy od Gulf Oil Spill do NBA Playoffs. Oczywiście niezależnie od poszukiwanych filmów dostajemy informację na temat braku zainstalowanego kodeka, który oczywiście od razu jest do nas wysyłany. Jeśli uruchomimy złośliwe oprogramowanie to przysłowiowo już po nas. Serwis VirusTotal.com przekazuje wykrywalność próbki na poziomie 8/41 czyli bardzo, bardzo słabo. Zalecamy nie klikać, uważać, nie instalować! -

Uwaga na maile zawierające fałszywe CV

- Data dodania:

- 09 6.10

- Kategorie:

- newsy

Otrzymałem dziś konkretną partię wiadomości o takim samym temacie: New Resume. Wszystkie zawierają ten sam załącznik: cff871a36828866de1f42574be016bb8 resume.pdf. Za każdym razem jest to CV specjalisty od bezpieczeństwa komputerowego (taki żart w zasadzie, jego strona domowa: http://www.foo.be). Cała treść wiadomości to: Please review my CV, Thank You!

Wszystkie wiadomości są dokładnie z tymi samymi nagłówkami: X-MSMail-Priority: Normal, X-Mailer: Microsoft Outlook Express 6.00.2900.2180, X-MimeOLE: Produced By Microsoft MimeOLE V6.00.2900.2180, X-Virus-Scanned: ClamAV using ClamSMTP. Przeróżne adresy IP z całego świata. Bardzo konkretna kampania. Różne pola Od takie jak choćby Reid Ouellette, Jodie Numbers, Jordan Cramer, Harry Hurst itp.

Dodatkowo CV zawiera oczywiście prezent, gdyż plik .pdf zawiera w sobie szkodliwy kod. Raport dla pliku z serwisu virustotal.com, gdzie wykrywany jest przez mniej więcej połowę silników antywirusowych.

Część nagłówków pliku: Creator(LaTeX with hyperref package), Title(Alexandre Dulaunoy, Resume, CV, Curriculum Vitae), Author(Alexandre Dulaunoy), Producer(xdvipdfmx \(0.6\)), CreationDate(D:20100207221013+01’00’) Sunday, 7 of February 2010 21:10:13.

A dla zainteresowanych i chętnych uruchomienia na wirtualnych maszynach w celu sprawdzenia co tenże PDF w swoim exe.exe wykona: resume.pdf.zip hasło: bothunters

-

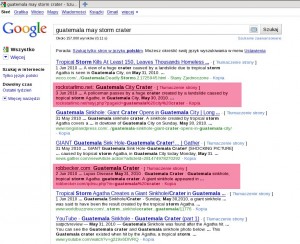

Scamerzy wykorzystują katastrofę z dziurą w Gwatemali do rozsiewania fałszywego oprogramowania antywirusowego

- Data dodania:

- 07 6.10

- Kategorie:

- newsy

STX podesłał nam interesującą informację. Informacja i zdjęcia katastrofy w Gwatemali w postaci wielkiej dziury obiegły świat bardzo szybko. Podobnie szybko zareagowali scamerzy, którzy wysoko wypozycjonowali strony internetowe na hasła opisujące tragedię. I tak przykładowo szukając: guatemala may storm crater możemy w kilku pierwszy linkach zostać przekierowani do stron, które próbują nakłonić nas do instalacji złośliwego oprogramowania w swoim systemie. Oczywiście sugerując infekcję groźnym wirusem. Oczywiście nie zalecamy instalowania fałszywego oprogramowania chyba, że w celach testowych. Bardzo podoba mi się tekst wyskakującego okienka, które pojawia się gdy próbujemy zamknąć stronę:

STX podesłał nam interesującą informację. Informacja i zdjęcia katastrofy w Gwatemali w postaci wielkiej dziury obiegły świat bardzo szybko. Podobnie szybko zareagowali scamerzy, którzy wysoko wypozycjonowali strony internetowe na hasła opisujące tragedię. I tak przykładowo szukając: guatemala may storm crater możemy w kilku pierwszy linkach zostać przekierowani do stron, które próbują nakłonić nas do instalacji złośliwego oprogramowania w swoim systemie. Oczywiście sugerując infekcję groźnym wirusem. Oczywiście nie zalecamy instalowania fałszywego oprogramowania chyba, że w celach testowych. Bardzo podoba mi się tekst wyskakującego okienka, które pojawia się gdy próbujemy zamknąć stronę:Are you sure you want to navigate away from this page?

Your system is at risk of crash. Press CANCEL to prevent it.

Press OK to continue, or Cancel to stay on the current page.Przykładowa witryna zła to: rockstarlimo_net/ratyj.php?pageid=guatemala%20city%20crater, która sprawdza czy nasze pole Referer wysyłane od przeglądarki należy do określonej grupy wyszukiwarek, innymi słowy jeśli przyszliśmy do odnośnika z google.com, yahoo.com, bing.com itp. to jesteśmy przekierowani do: Czytaj dalej »

-

Dwie trzecie stron z phishingiem serwowanych przez jeden gang

- Data dodania:

- 17 5.10

- Kategorie:

- newsy

Organizacja Anti Phishing Working Group zajmująca się aktywną walką ze zjawiskiem phishingu czyli wyłudzania od użytkowników ich danych do wszelakiej maści serwisów, wydała raport podsumowujący drugą połowę 2009 roku. Podsumowując w jednym zdaniu można napisać, że jedna marka przestępców zdominowała rynek, większość wykorzystywanych domen i kont przejęte zostały w wyniku włamań, nazwa marki w adresie nie ma większego znaczenia. A podsumowując w kilkuwięcej zdaniach możemy dowiedzieć się, że: Czytaj dalej »

-

Twoje konto e-mail zostanie zablokowane

- Data dodania:

- 16 5.10

- Kategorie:

- newsy

Prób nakłonienia biednego użytkownika sieci do uruchomienia złośliwego kodu jest wiele. Można spróbować poprosić, nakłonić, zaprosić ale można i też przestraszyć. A straszyć najlepiej tym, że coś się zabierze. A jak zabierać to tylko najcenniejsze. A jak najcenniejsze to wiadomo, że dla każdego z nas dostęp do konta mailowego :] Na maila przychodzą przecież wszystkie przypomnienia haseł, tajne wiadomości od kochanek oraz reklamy produktów medycznych, bez których nasze życie straciłoby sens. W ten deseń właśnie uderza najnowsza kampania spamersko-malwerska. Temat wiadomości jest tak prosty jak to tylko możliwe: Your e-mail will be blocked. A treść jeszcze mniej skomplikowana:

Your e-mail will be blocked within 48 hours for a spam if it was an error, please open the attached file

Thank You.

Spam security Customer ServicePole Od: Spam security Customer Service przekonuje nas, że to na pewno ktoś odpowiedzialny i ważny, w końcu trzy wyrazy na silną literkę S nie mogą nikomu oczu zamydlić.

W załączniku najprościej jak się da czyli open.zip, który jest tak na prawdę open.exe, który zawiera trojana. Raport z VirusTotal jak zawsze radosny. Nie otwierać, nie dotykać, nie czytać, usuwać i myśleć…

-

Wciąż i wciąż antywirus jest przyczyną wielu ciąż

- Data dodania:

- 15 5.10

- Kategorie:

- newsy

Co jakiś czas otrzymane na maila nie_zdrowe przesyłki przesyłam do serwisu VirusTotal, który analizuje w wielu systemach antywirusowych otrzymany prezent. Idea jest taka, że uruchamiam rano komputer, sprawdzam pocztę i odczytuję wiadomość o nowym zgłoszonym CV, które to po odzipowaniu Resume_document_219.zip staje się a952a30105d747c4337beded87482df4 Resume_document_219.exe. Jeśli się nabiorę i kliknę to jaka jest szansa, że antywirus mnie ochroni? Z badań wynika, że skuteczność na nowe zagrożenia jest zazwyczaj niska ale od badań do rzeczywistości czasami długa droga. Przyjrzyjmy się więc ostatniemu testowi. Warto zaznaczyć, że od otrzymania maila do sprawdzenia zawartości mija zazwyczaj kilka/kilkanaście godzin.

Wynik: 21/41 (51.22%)

Wyniki jak zawsze są zatrważające i potwierdzają smutny fakt. Antywirusa należy posiadać ale pamiętajmy, że nie uchroni nas on od wszelkiego zła. Odnośnik do wyników virustotal.com znajduje się TU.

-

Konto członka zarządu serwisu Facebook zostało obrabowane z prywatności

- Data dodania:

- 12 5.10

- Kategorie:

- newsy

W zarządzie portalu Facebook zasiada czterech kolesi. Pomijając najsławniejszego CEO Marka Zuckerberga jest jeszcze Jim Breyer, który stał się ofiarą skierowanego ataku. Hasło do jego konta zostało wykradzione (nie mamy niestety potwierdzenia czy z użyciem złośliwego oprogramowania czy za pomocą jakiejś odmiany phishingu) i z jego profilu zostały wysłane wiadomości do następnych znajomych. Wiadomości te zawierały zdania: “Would You Like a Facebook Phone Number?” z odnośnikiem “see more details and RSVP”, który oczywiście był stroną pozostawioną przez phisherów, udającą prawdziwy portal Facebook i wykradającą hasła. To po-kradzieżowe działanie czyli masowy spam wskazuje, że sam Breyer mógł zostać okradziony w podobny sposób. Dla mnie najciekawsze jest to, że jeśli to był phishing to chylę czoła jego twórcom bo udało im się nabrać kogoś kto winien mieć porządniejszą wiedzę na temat tego jak działa sam Facebook /i potrafić sprawdzić pasek adresu ;]/. Takowako wychodzi na to, że nabrać się może każdy (nadal przy założeniu, że był to phishing, a nie atak złośliwego oprogramowania) i zawsze należy brać pod uwagę co może stać się w wypadku gdy takie konto zostanie przechwycone. Pojawia się pytanie czy jego konto miało wyższe uprawnienia niźli inne konta? Oby nie. A gdyby tak? :]

Źródło: http://www.pehub.com/71201/facebook-loses-face-board-member’s-account-is-breached/

-

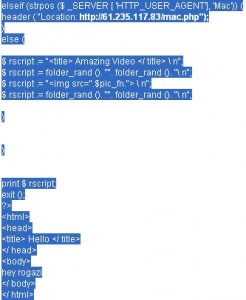

Użytkownicy Apple są samotni albo częściej skaczą z kwiatka na kwiatek. Malware się nie myli

- Data dodania:

- 07 5.10

- Kategorie:

- newsy

Do takich wniosków należałoby dojść po obserwacji zainfekowanych stron przez znany Koobface Gang. Doszli oni najpewniej do takich wniosków na podstawie dogłębnej analizy dlatego, że użytkowników systemów Macowych kierują do swoich programów partnerskich nastawionych na zysk z reklamowania serwisów randkowych! Kod stron jest bardzo prosty i kieruje użytkowników, których zmienna User-Agent ustawiana przez przeglądarkę zawiera słowo 'Mac’. Widać zarabiać na użytkownikach można na różne sposoby i nie jest to pierwszy raz gdy Koobface Gang próbuje swoich sił w programach partnerskich. Oczywiście taki test może być zwyczajną próba oszacowania ilu trafionych użytkowników korzysta z takich, a nie innych przeglądarek (i przy okazji dorobienia na tymże). Tak czy siak bardzo mnie to rozbawiło i muszę zadać to pytanie do czytelników: Kto z korzystających z komputerów firmy Apple skorzystał z serwisów randkowych? Chociaż zaraz. Czemu pytam. Po prostu od razu przekieruję ;]

Do takich wniosków należałoby dojść po obserwacji zainfekowanych stron przez znany Koobface Gang. Doszli oni najpewniej do takich wniosków na podstawie dogłębnej analizy dlatego, że użytkowników systemów Macowych kierują do swoich programów partnerskich nastawionych na zysk z reklamowania serwisów randkowych! Kod stron jest bardzo prosty i kieruje użytkowników, których zmienna User-Agent ustawiana przez przeglądarkę zawiera słowo 'Mac’. Widać zarabiać na użytkownikach można na różne sposoby i nie jest to pierwszy raz gdy Koobface Gang próbuje swoich sił w programach partnerskich. Oczywiście taki test może być zwyczajną próba oszacowania ilu trafionych użytkowników korzysta z takich, a nie innych przeglądarek (i przy okazji dorobienia na tymże). Tak czy siak bardzo mnie to rozbawiło i muszę zadać to pytanie do czytelników: Kto z korzystających z komputerów firmy Apple skorzystał z serwisów randkowych? Chociaż zaraz. Czemu pytam. Po prostu od razu przekieruję ;]Źródło: http://ddanchev.blogspot.com/2010/02/how-koobface-gang-monetizes-mac-os-x.html