O tym, że Flash to aplikacja zainstalowana prawie na każdym desktopie wszyscy wiemy. O tym, że co chwilę odkrywany jest błąd w tymże umożliwiający uruchomienie dowolnego kodu także wiemy. Wiemy też, że aktualizować należy tego typu aplikacje – im szybciej tym lepiej. Zbadałem więc jak ma się teza, że z tymi aktualizacjami jest średnio. Sprawdziłem ostatnie 30 dni odwiedzających naszego bloga pod kątem zainstalowanych wersji aplikacji Flash. I o to co się okazało: Czytaj dalej »

Archiwum (tag: trojan

)

-

Adobe Flash Player malutkie statystyki podatności

- Data dodania:

- 28 12.09

- Kategorie:

- newsy

-

Trojan ukrywający swój kod w HTMLu z użyciem tajnej techniki

- Data dodania:

- 25 12.09

- Kategorie:

- newsy

Różne widziałem cuda ale to mi się spodobało bardzo. Na pewnym forum internetowym możemy przeczytać o standardowym przypadku kiedy trojan wykrada hasło i podmienia zawartość strony. Sam bot aktualizuje się między innymi po WWW z użyciem pozostawionego przez siebie backdoora ale najlepsze w tej całej przygodzie jest to, że wykorzystuje on nader skuteczną technikę ukrywania się. Zacytuję:

Cały kod był czysty, nic nie zostało doklejone do plików .html, .php, ani .htaccess.

Trojan doskonały, nie do wykrycia?

Innymi słowy kod atakuje, nie wiadomo skąd w kodzie go nie ma – można domniemać, że przejęty został cały system operacyjny i podmienione zostały biblioteki lub aplikacje serwera WWW. A nie! W późniejszej wiadomości na forum wszystko się wyjaśnia. I znów zacytuję:

Tym razem do plikow nie ma dopisanego iframa czy kodu js natomiast dopisany jest zwykly kod backdora w taki sposob ,ze przy edycji pliku go nie widac bo jest przesuniety o kilka stron w prawo.

Ja się na prawdę długo starałem wykombinować, jak twórca trojana wpadł na to, żeby ukrywać kod – przesuwając całość mocno w prawo (czyli zapewne dorzucał mnóstwo spacji w linii). Pomysł tak genialny i szalony co skuteczny, jak pokazuje życie. Dla takich przykładów chce się żyć! :]

Zainteresowanych odsyłam do wątku gdyż trojan rzekomo wykorzystuje błędy w Apachu co jest swego rodzaju nowością na rynku. Niedługo po przejęciu hasła do FTP taki trojan będzie uruchamiał środowisko wirtualne, potem system w chmurze, a na końcu będzie tańczył :] Pięknie jest, pięknie!

-

Porno z dziećmi zwane pornografią dziecięcą do Twojego komputera wchodzi od tyłu

- Data dodania:

- 14 12.09

- Kategorie:

- newsy

Odkryto interesujący rodzaj Scareware czyli aplikacji, która bazuje na strachu użytkownika i działa w taki sposób, że oferuje wyczyszczenie plików porno, które zostały wykryte w systemie. Oczywiście te pliki są pobierane przez tę aplikację i na tym właśnie polega oszustwo. Za drobną opłatą możemy skorzystać z aplikacji, która uratuje nas przed więzieniem i przykrościami. Bo dlaczego pobierane rozbierane zdjęcia nie mogą zawierać pornografii dziecięcej? Wystarczy, że złośliwe oprogramowanie uruchamia przeglądarkę internetową, która odwiedza witryny z pornografią. W pamięci podręcznej zostają (jeśli jej systematycznie nie czyścimy) kolejny nieprzyjemne dowody naszej winy. Podobnie jeśli zarażona zostanie legalna witryna, która odwiedzimy – automatycznie przekieruje naszą przeglądarkę do stron porno. Zaczyna być coraz bardziej ciekawie. Od razu przypominają mi się sprawy dwie: po pierwsze nauczycielka, która została oskarżona o szerzenie pornografii, a winy jej było niewiele i po drugie kolejny oskarżony, który posiadał w swoich pieleszach pornografię, jak się okazało pobraną przez wirusa. Extra nie? Wracam do tematu, kiedyś przeze mnie poruszanego, że jeszcze takiej usługi nie widziałem w sprzedaży ale zapewne kwestią czasu będzie pojawienie się tegoż. Wyobraźcie sobie, że ktoś za kasę, przełamuje zabezpieczenia systemu operacyjnego i umieszcza dane w postaci właśnie pornografii dziecięcej. Następnie donos, nakaz, przeszukanie i można bardzo mocno nadszarpnąć reputację szanowanej osoby… Kwestia czasu :]

Źródło: http://cyberinsecure.com/scareware-tool-downloads-porn-on-windows-pcs-and-then-offers-to-clean-it/

-

Świńska grypa atakuje ale można się obronić w końcu rząd uruchomił specjalny program i rozda szczepionki

- Data dodania:

- 04 12.09

- Kategorie:

- newsy

Otrzymujesz tę wiadomość e-mail ze względu na uruchomienie programu szczepień H1N1. Musisz utworzyć swój osobisty profil na rządowej stronie internetowej. Szczepienia nie są obowiązkowe ale każda osoba, która ukończyła 18 lat musi założyć swój osobisty profil dotyczący szczepień. Profil należy utworzyć zarówno dla osób szczepionych jak i nie szczepionych.

Taką wiadomość możecie otrzymać (niestety na razie wyłącznie w języku angielskim) na Wasz adres e-mailowy. Oczywiście na stronie internetowej znajduje się trojan, którego użytkownik sam sobie zainstaluje, myśląc, że rządowy program szczepień pomoże mu przetrwać ten trudny zimowo grypowy okres :] Nic nie pobierać, nic nie instalować, nic nie odwiedzać. Książki czytać! :]

Źródło: http://ddanchev.blogspot.com/2009/12/pushdo-injecting-bogus-swine-flu.html

-

Złośliwe oprogramowanie na serwerze dużej agencji reklamowej

- Data dodania:

- 25 11.09

- Kategorie:

- newsy

Można napisać, że było blisko. Witryna dużej firmy Media-servers zajmującej się kampaniami internetowymi została rozszerzona o elementy serwujące ataki w niezabezpieczone aplikacje użytkownika. Na całe szczęście główna witryna serwująca reklamy nie została podmieniona. Mogłoby się wtedy całkiem wesoło wydarzyć. Coraz więcej spotykamy ataków wykorzystujących sieci reklamowe. Jak wiadomo jeśli taka reklama jest dystrybuowana na setki tysięcy różnorakich witryn – ofiar może być porównywalnie więcej :]

Sam trojan podczas wykrycia, miał bardzo niski stopień wykrywalności w systemach antywirusowych. W tym akurat konkretnie przypadku wykorzystywane były błędy popularne choć nie najświeższe. Skoro jednak są one wykorzystywane – zapewne działają…

Microsoft DirectShow – CVE-2008-0015

Microsoft Snapshot Viewer – CVE-2008-2463

Microsoft Data Access Components – CVE-2006-0003

AOL ConvertFile() remote buffer overflow

Adobe Reader i Acrobat 8.1.1 buffer overflow – CVE-2007-5659

Adobe Acrobat i Reader 8.1.2 buffer overflow – CVE-2008-2992Źródło: http://cyberinsecure.com/media-servers-net-website-hacked-serving-exploits-cocktail/

-

Nowy moduł botnetu Koobface udający człowieka korzystającego z serwisu Facebook

- Data dodania:

- 23 11.09

- Kategorie:

- newsy

Pojawił się nowy moduł w złośliwym oprogramowaniu botnetu Koobface, który ułatwia automatyczne udawanie człowieko klikacza :] Bot zakłada nowe konto użytkownika serwisu Facebook, następnie sprawdza pocztę w serwisie Gmail i potwierdza założenie konta. Dołącza użytkownika do losowo wybranych grup oraz dodaje nowych znajomych, by na końcu spamować w profilach znajomych na wszelkie sposoby. Niedługo serwisy społecznościowe z uwagi na swoją popularność i możliwość publikowania treści będą miały coraz trudniejszy orzech do zgryzienia. Jak rozpoznać działanie takiego bota od przypadkowego użytkownika. W tym przypadku profil użytkownika jest uzupełniany o losowe informacje na temat ulubionej muzyki, daty urodzenia, zdjęcia, ulubionych książek itp. Reklamowane linki zawierają oczywiście fałszywe strony, które zawierają szkodliwy kod trojana. Niedługo w nowych wersjach będzie tak, że taki bot będzie w stanie w prosty sposób zachęcić innych użytkowników do dodania bota do swoich kontaktów aby ułatwić propagację zła. I w końcu sztuczna inteligencja zostanie wykorzystana we właściwym celu ;]

http://cyberinsecure.com/botnets-new-component-imitates-human-facebook-users/

-

W Anglii aresztowania za używanie trojana Zeus/Zbot do kradzieży

- Data dodania:

- 21 11.09

- Kategorie:

- newsy

Atakujący byli parą, mieli po 20 lat i zostali aresztowani. To po pierwsze. Używali znanego bankera trojana o nazwie ZeuS, którego dziesiątki tysięcy wersji podróżuje po necie w poszukiwaniu swoich ofiar. Dzień wcześniej aresztowano, także w Anglii czworo ludzi zaangażowanych w podobne akcje. Ci nie byli parą ;) ale ich karą mógł być nawet 13 letni pobyt w więzieniu. Skończyło się na 4 i pół latach, czterech latach oraz na 21 miesiącach więźnia w zależności od zaangażowania przestępców. Piąty z paczki został oskarżony lecz niestety nie wiadomo gdzie się w tej chwili znajduje. Rzekomo okradli 138 osoby na kwotę ponad 600 000 dolarów przepraszam funtów. To po drugie. Można w zasadzie stwierdzić, że Anglia jest prekursorem. Zobaczymy czy inne kraje podążą w tym samym kierunku w tej batalii czy oddadzą przyczółki cyberprzestępcom.

-

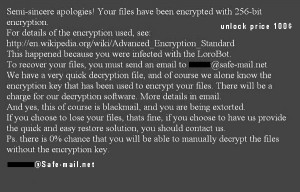

Szyfrowanie plików przez trojana w wersji nieprofesjonalnej

- Data dodania:

- 17 11.09

- Kategorie:

- newsy

Trojan LoroBot zajmuje się po zainfekowaniu systemu, zaszyfrowaniem popularnych plików(.zip; .rar; .pdf; .rtf; .txt; .jpg; .jpeg; .waw; .mp3; .db; .xls; .docx; .xlsx; .doc). Oczywiście aby odzyskać dane musimy zapłacić 100 dolarów w celu otrzymania klucza deszyfrującego – o czym dowiadujemy się z podmienionej tapety pulpitu. Najbardziej jednak z całej wiadomości oznajmiającej nam, że nasze dane zostały zaatakowane podobają mi się dwa zdania. Po pierwsze treść mniej więcej taka: „jeśli wybierasz utratę swoich plików to Twoja sprawa, jeśli jednak jesteś zainteresowany szybkim odzyskaniem danych – skontaktuj się z nami” i drugie ciekawsze: „Tak to oczywiście jest szantaż i wymuszenie” :] Jasno i przejrzyście, bez zbędnego owijania w bawełnę. Co najważniejsze, okazuje się, że informacje dotyczące algorytmu szyfrującego są zwyczajnym blefem gdyż wykorzystywane jest zwyczajne XORowanie danych i jeśli zostaliście zainfekowani tym trojanem możecie pobrać darmową aplikację umożliwiającą odzyskanie danych. Z języka rosyjskiego użytego w nazwie pliku, który jest zakładany na dysku, można wnioskować, że złośliwe oprogramowanie typu ransomware pochodzi z pięknej, wspaniałej i wielkiej Rosji.

Trojan LoroBot zajmuje się po zainfekowaniu systemu, zaszyfrowaniem popularnych plików(.zip; .rar; .pdf; .rtf; .txt; .jpg; .jpeg; .waw; .mp3; .db; .xls; .docx; .xlsx; .doc). Oczywiście aby odzyskać dane musimy zapłacić 100 dolarów w celu otrzymania klucza deszyfrującego – o czym dowiadujemy się z podmienionej tapety pulpitu. Najbardziej jednak z całej wiadomości oznajmiającej nam, że nasze dane zostały zaatakowane podobają mi się dwa zdania. Po pierwsze treść mniej więcej taka: „jeśli wybierasz utratę swoich plików to Twoja sprawa, jeśli jednak jesteś zainteresowany szybkim odzyskaniem danych – skontaktuj się z nami” i drugie ciekawsze: „Tak to oczywiście jest szantaż i wymuszenie” :] Jasno i przejrzyście, bez zbędnego owijania w bawełnę. Co najważniejsze, okazuje się, że informacje dotyczące algorytmu szyfrującego są zwyczajnym blefem gdyż wykorzystywane jest zwyczajne XORowanie danych i jeśli zostaliście zainfekowani tym trojanem możecie pobrać darmową aplikację umożliwiającą odzyskanie danych. Z języka rosyjskiego użytego w nazwie pliku, który jest zakładany na dysku, można wnioskować, że złośliwe oprogramowanie typu ransomware pochodzi z pięknej, wspaniałej i wielkiej Rosji. -

Pilnuj bezpieczeństwa swojego, bo możesz mieć pecha dużego czyli krótka historia o kradzieży 480 000 dolarów z konta bankowego

- Data dodania:

- 11 11.09

- Kategorie:

- newsy

Pewną organizację z Pensylwanii spotkała bardzo przykra niespodzianka. W wyniki zainfekowania ich systemu Windows przez bankera (odmiana trojana ukierunkowanego w okradanie kont bankowych), stracili z konta bankowego okrągłą sumę 400 000 dolarów (bez 753 dolarów :), co w przeliczeniu na naszą walutę daje około 1 120 000 zł (czytaj: ponad bańkę im stuknięto…). Wirus dostał się do krwio-obiegu systemu operacyjnego w najbardziej klasyczny z możliwych sposobów czyli przez ogłupienie użytkownika, który uruchomił załącznik z wiadomości pocztowej :] Udało się odzyskać około 100 000 dolarów jednak pozostała kwota zasiliła szczęśliwych na pewno posiadaczy nowych Audi A8 ;] Cała akcja to zakrojona na szeroką skalę grabież z kont różnych firm i instytucji.

Co ciekawe specjalista z bloga Security Fix przyznaje, że po analizie bardzo dużej liczby przypadków kradzieży z kont bankowych sum od 10 do 500 tysięcy dolarów – sugeruje zmianę systemu operacyjnego, gdyż każdy przypadek rozpoczynał się w wyniku infekcji złośliwym oprogramowaniem systemu Windows. Może pora aby ludzie odpowiedzialni za zarządzanie dużymi kwotami poznali pierwsze z brzegu LiveCD z Linuksem na pokładzie :] Ciekawy jestem, która firma pokusi się o wyliczenie ile oszczędności w skali roku (obserwując kwotę strat) mogłaby przynieść migracja takich systemów na nie ten najpopularniejszy :}

-

W hipermarkecie odkryłem tablicę wyników gdzie odznaczany jest najszybciej skanujący produkty kasjer tygodnia

- Data dodania:

- 05 11.09

- Kategorie:

- newsy

Coś mocno z założenia motywującego pracowników, na mnie zadziałało tak jak powinno czyli spojrzałem smutno i z politowaniem. Rozumiem tego typu tablicę umieszczać w miejscu widocznym dla pracowników ale nie na ogólnodostępnej ścianie. Z tabelkami ile procent dane grupy kas powinny wypracować, a ile wypracowały. Taki sobie High Score jak w grach. A co do tabelek i rekordów to sierpniowe statystyki z aplikacji do wykrywania złośliwego oprogramowania firmy Microsoft (MSRT – Malicious Software Removal Tool) wykazują, że zdecydowanie kradzież danych króluje i zajmuje pierwsze miejsca listy wyników. Trojany kradnące hasła, dane do kart kredytowych, kont bankowych, gier w ostatnim roku wygrywają wszelkie statystyki. Jak widać opłaca się kraść informacje by potem ją monetyzować. Ciekawe są też liczby idące w setki tysięcy wyczyszczonych z wirusów maszyn, a zwłaszcza fakt, że przykładowo spamboty z sieci takich jak Pushdo czy Rustock, usuwane w liczbie około 100 tysięcy maszyn, nadal bez stresu spamują i mają się dobrze. Jak widać w świecie nielegalnych Windowsów bez aktywnych aktualizacji, nie będzie tak łatwo nawet Microsoftowi zwalczyć siedliska zła. Chwała i tak im za to co w tej materii robią, lepsze to przecież niż nic ;]

Źródło: http://www.m86security.com/trace/traceitem.asp?article=1062

-

Za parę dni odbędzie się aktualizacja systemu więc proszę pobrać i zainstalować

Od około dwóch tygodni otrzymuję informacje, że system pocztowy zostanie zaktualizowany, a zmiany mają dotyczyć bezpieczeństwa (!), stabilności i wydajności. W związku z planowaną aktualizacją możliwy będzie brak dostępu do usługi przez około pół godziny. W celu zapewnienia poprawności obserwatorek WWW oraz oprogramowania pocztowego należy pobrać aktualizacje bezpiecznych certyfikatów (SSL). Procedura aktualizacji jest bardzo prosta, gdyż należy jedynie pobrać plik, zapisać i uruchomić :] Oczywiście informacyjnego maila wysyła do mnie mój System Administrator.

Mail napisany w języku angielskim i jest typową próbą nakłonienia użytkownika do infekcji własnego systemu operacyjnego złośliwym oprogramowaniem. To co mi się w mailu podoba to swoiste dopasowanie adresu URL, pod którym znajdziemy przekierowanie do właściwego już pliku. Schemat w tym przypadku wygląda mniej więcej tak: Czytaj dalej »

-

Niepokonany w 28 walkach, a pokonany w 4 pierwszych linkach czyli Gołota Adamek Video i fałszywe antywirusy

Wielkie wydarzenie, wielki sport, wielka walka, wielki marketing, wielkie uderzenia i wszystko w stylu iście amerykańskim. O walce Gołoty i Adamka ciężko było nie słyszeć nawet jeśli ktoś zupełnie pozbawiony zostałbył bodźców zewnętrznych. Jako, że obecnego telewizora w pokoju staram się nie aktywować w celu innym niźli machanie Wiilotem i tym razem postawiłem na nowoczesne przekazy multimedialne. Wybrałem tekstową relację na jednym z serwisów sportowych. Minuta po minucie dowiadywałem się kto, kogo, w co i jak pierdol..ł, tfu uderzył. I byłem uradowany, aż do momentu gdy cofnąłem kilka godzin temu zegarek i pomyślałem, że chciałbym teraz zobaczyć jak w wersji wideo wyglądało całe w sportu ducha oklepywanie. Wpisałem w google:

Wielkie wydarzenie, wielki sport, wielka walka, wielki marketing, wielkie uderzenia i wszystko w stylu iście amerykańskim. O walce Gołoty i Adamka ciężko było nie słyszeć nawet jeśli ktoś zupełnie pozbawiony zostałbył bodźców zewnętrznych. Jako, że obecnego telewizora w pokoju staram się nie aktywować w celu innym niźli machanie Wiilotem i tym razem postawiłem na nowoczesne przekazy multimedialne. Wybrałem tekstową relację na jednym z serwisów sportowych. Minuta po minucie dowiadywałem się kto, kogo, w co i jak pierdol..ł, tfu uderzył. I byłem uradowany, aż do momentu gdy cofnąłem kilka godzin temu zegarek i pomyślałem, że chciałbym teraz zobaczyć jak w wersji wideo wyglądało całe w sportu ducha oklepywanie. Wpisałem w google:adamek gołota video

Jak się bardzo szybko okazało, ciemna strona mocy była przygotowana na to wielkie show i z 9 ciu wyświetlonych mi wyników – 4 linki przenosiły mnie do stron, które przenosiły mnie do strony informującej, że wykryto wirusa w moim systemie czyli klasyczna fałszywka antywirusa. Oczywiście żadnego wirusa w systemie nie mam, nie mam nawet wyświetlanego rzekomo systemu operacyjnego ale fałszywe komunikaty nadal próbowały przekonać mnie do instalacji trojana, który miałby mnie uratować od zła doczesnego. Nie klikajcie, nie pobierajcie, nie instalujcie i myślcie czyli te same dewizy co zawsze oby Wam przyświecały :] Czytaj dalej »

-

Moja paczka nie dotarła na miejsce przeznaczenia

- Data dodania:

- 22 8.09

- Kategorie:

- newsy

Co jakiś czas otrzymuję mailem wiadomości o problemach z dostarczeniem określonej paczki za pomocą kuriera. W załączniku oczywiście znajdują się rzekomo dokumenty mające mi pomóc, by tak na prawdę w spakowanym archiwum D76f85b45.zip odkryć wykonywalny plik D76f85b45.exe. Metoda znana lecz mnie zawsze zastanawiało jak dużą skuteczność może mieć ten mechanizm. Bo przecież trafienie w sytuację, gdy wysyłamy paczkę, a następnie otrzymujemy taki mail jest jak sądziłem bliskie zeru. Aż do wczoraj. Czytaj dalej »

-

Botnet wykorzystujący do komunikacji serwis Twitter

- Data dodania:

- 20 8.09

- Kategorie:

- newsy

Na przestrzeni ostatnich kilku lat na swoich prelekcjach dotyczących sieci botnet opowiadaliśmy o sposobie komunikacji botnetu opartej o topologię przyszłości, czyli taką, która wykorzystuje dostępne systemy informacyjne i komunikacyjne. Udaje użytkowników rozmawiających za pomocą komunikatorów, wysyła komentarze do blogów i działa w taki sposób aby jak najbardziej przypominać działanie zwykłego użytkownika. Jak się okazuje, został odkryty botnet wykorzystujący do komunikacji największy na świecie serwis mikroblogerski – Twitter. Czytaj dalej »

Na przestrzeni ostatnich kilku lat na swoich prelekcjach dotyczących sieci botnet opowiadaliśmy o sposobie komunikacji botnetu opartej o topologię przyszłości, czyli taką, która wykorzystuje dostępne systemy informacyjne i komunikacyjne. Udaje użytkowników rozmawiających za pomocą komunikatorów, wysyła komentarze do blogów i działa w taki sposób aby jak najbardziej przypominać działanie zwykłego użytkownika. Jak się okazuje, został odkryty botnet wykorzystujący do komunikacji największy na świecie serwis mikroblogerski – Twitter. Czytaj dalej » -

O tym jak porno może pomóc w dobraniu słów kluczowych dla kampanii rozsyłającej złośliwe oprogramowanie

- Data dodania:

- 13 8.09

- Kategorie:

- analizy, newsy, statystyki

Większość sposobów infekcji opartych o socjotechniki opiera się na zainteresowaniu ofiary i nakłonieniu do wykonania jakiejś akcji. Zawsze zastanawiało mnie jak bardzo skuteczność kampanii infekujących systemy operacyjne, zależy od odpowiedniego doboru słów i tematów kluczowych. Jak wiadomo aktualnie wykorzystywane są chwytliwe tematy, najlepiej z pierwszych stron tabloidowych produktów. Ja chciałem spróbować zgoła odmiennego podejścia, a mianowicie wymyśliłem aby zbadać coś bardzo każdemu człowiekowi bliskiego czyli porno i na tej podstawie wybrać słowa kluczowe. Nie będę dywagował na temat tego jaki udział w pornobiznesie mają kobiety (jako oglądający, a nie tworzący), a jaki mężczyźni. Skupiłem się na bardzo oczywiście prostych założeniach dla tego szalonego eksperymentu. A mianowicie… Czytaj dalej »

-

Arab na celowniku

- Data dodania:

- 10 8.09

- Kategorie:

- newsy

Tam gdzie kasa tam i znajdą się pomysłowi implementatorzy znanych oszustw. Pisaliśmy kilkukrotnie o trojanach, które podszywają się pod systemy antywirusowe i fałszywie informują o zarażeniu wirusem komputerowym. Oczywiście za odpowiednią opłatą możemy pozbyć się nieistniejącego wirusa :] Okazuje się, że na rynku pojawiły się aplikacje, które dostosowane są do języków arabskich i wyświetlają odpowiednio fałszowane komunikaty z wykorzystaniem fontów adekwatnych do zarażonego systemu. Całkiem ładnie prezentują się krzaczki wkomponowane w system Windows. Niech mi jeszcze ktoś przypomni czy na załączonym zrzucie ekranu czytamy także od prawej do lewej? ;]

Tam gdzie kasa tam i znajdą się pomysłowi implementatorzy znanych oszustw. Pisaliśmy kilkukrotnie o trojanach, które podszywają się pod systemy antywirusowe i fałszywie informują o zarażeniu wirusem komputerowym. Oczywiście za odpowiednią opłatą możemy pozbyć się nieistniejącego wirusa :] Okazuje się, że na rynku pojawiły się aplikacje, które dostosowane są do języków arabskich i wyświetlają odpowiednio fałszowane komunikaty z wykorzystaniem fontów adekwatnych do zarażonego systemu. Całkiem ładnie prezentują się krzaczki wkomponowane w system Windows. Niech mi jeszcze ktoś przypomni czy na załączonym zrzucie ekranu czytamy także od prawej do lewej? ;]Źródło: http://ddanchev.blogspot.com/2009/08/scareware-template-localized-to-arabic.html

-

Jaki program antywirusowy jest najlepszy?

- Data dodania:

- 02 8.09

- Kategorie:

- newsy

Odpowiedź jest tak na prawdę bardzo prosta. Skuteczny :] Jak często na łamach bloga udowadniałem, wiele wirusów podczas pierwszych kilku dni infekowania ludzi na całym świecie jest bardzo słabo (czasami wcale) wykrywalnych przez większość silników antywirusowych. Dlatego sama obecność programu antywirusowego na pokładzie systemu operacyjnego nie gwarantuje skuteczności tego rozwiązania. Poza tym nawet jeśli posiadamy aplikację, która statystycznie wykrywa najwięcej szkodników i robi to najszybciej, akurat w przypadku konkretnej infekcji może wypaść blado. Oczywiście polegając wyłącznie na statystyce warto wybierać te silniki antywirusowe, które wykrywają najwięcej złośliwego oprogramowania. Dlatego firma AV-Test.org, która na codzień zajmuje się zbieraniem próbek wirusów i testowaniem ich w silnikach antywirusowych, co jakiś czas publikuje ranking aplikacji antywirusowych z uwzględnieniem przede wszystkim skuteczności wykrywania krążących po świecie wirusów. Już parę dobrych miesięcy temu opublikowali zestawienie dla magazynu komputerowego PC World, w którym oceniają różnorodną skuteczność programów antywirusowych. Na pewno taki raport nie musi być jedyną wyrocznią w kwestii wyboru konkretnego programu chroniącego nasze systemy ale na pewno może być wartościową podpowiedzią. Warto zaznaczyć, że w tym teście nie sprawdzano wyłącznie silnika antywirusowego, gdyż dodatkowo analizowane były takie aspekty jak zachowanie się systemu firewall, wykrywanie niechcianych reklam czy skuteczność usuwania złośliwego oprogramowania. A co Wy sądzicie o antywirusach i ich skuteczności?

Źródło: http://www.pcworld.com/article/158157/top_internet_security_suites_paying_for_protection.html

Końcowe wyniki: http://www.pcworld.com/article/158178/top_internet_security_suites.html

-

Chińskie firmy napisały robaka wykorzystującego wiadomości SMS

- Data dodania:

- 01 8.09

- Kategorie:

- newsy

Trzy firmy XiaMen Jinlonghuatian Technology, ShenZhen ChenGuangWuXian Technology oraz XinZhongLi TianJin stworzyły robaka zwanego Sexy Space lub Yxe Worm (Worm:SymbOS/Yxe.D), który rozprzestrzenia się za pomocą SMSów. Podobne próby pojawiały się już w świecie złośliwego oprogramowania, jednak firmy te zabrnęły kawałek dalej. Wysłały robaka do firmy, która akceptuje oprogramowanie na podstawie testów w silnikach antywirusowych i podpisuje certyfikatami (czterema ;) oprogramowanie dla Symbiana. Dzięki temu Symbian wie, które oprogramowanie może bezpiecznie instalować, które nie. Jak się okazało trojan został pozytywnie opisany jako poprawna aplikacja. Wynika to z faktu, że firma certyfikująca wykorzystuje pół automatyczny proces podpisywania aplikacji i nie zawsze podczas analizy jest wykorzystywany człowiek. Sam robak rozsyła zaproszenia do pobierania złośliwych aplikacji do wszystkich użytkowników na naszej liście kontaktowej w telefonie. Warto zaznaczyć, że rynek smartphonów jest w 49 procentach opanowany przez system Symbian. Fundacja Symbiana została poinformowana o tym zajściu i planuje zmianę procedur akceptacji oprogramowania.

http://www.networkworld.com/news/2009/072709-f-secure-chinese-firms-write-worlds.html

-

Need For Bots (Top 10 Most Wanted)

- Data dodania:

- 27 7.09

- Kategorie:

- analizy, newsy, statystyki

Ataki za pomocą sieci botnet nieustannie wzrastają. Cybergangi używają przejętych maszyn do rozsyłania spamu, kradzieży tożsamości czy przeprowadzania ataków DDoS. Poniżej znajduje się lista najbardziej przestępczych botnetów w Ameryce, którą sporządziła firma zajmująca się bezpieczeństwem sieciowym. Lista ta została oparta na wielkości oraz aktywności botnetów na terenie USA.

Ataki za pomocą sieci botnet nieustannie wzrastają. Cybergangi używają przejętych maszyn do rozsyłania spamu, kradzieży tożsamości czy przeprowadzania ataków DDoS. Poniżej znajduje się lista najbardziej przestępczych botnetów w Ameryce, którą sporządziła firma zajmująca się bezpieczeństwem sieciowym. Lista ta została oparta na wielkości oraz aktywności botnetów na terenie USA.Nr 1. Zeus [liczba zainfekowanych komputerów: 3.6 miliona]:

Główne przeznaczenie przestępcze: Trojan Zeus używa techniki keyloggerów do wykradania wrażliwych danych (takich jak loginy, hasła, kody, numery kont) z zainfekowanych komputerów. Wstrzykuje fałszywe formularze HTML do bankowych stron logowania w celu kradzieży danych. Czytaj dalej »

-

Jak rootkit z rodziny Rustock rozpoznaje czy żyje w Matrixie?

- Data dodania:

- 18 7.09

- Kategorie:

- newsy

Każdy porządnie napisany trojan powinien posiadać szereg mechanizmów, które sprawdzają czy został uruchomiony w wirtualnej maszynie. Po co? A po to, żeby wszelkie możliwe próby podglądania co robi trojan, w jaki sposób się komunikuje, które pliki modyfikuje, spełzły na niczym. Jakakolwiek próba podpinania się pod złośliwe oprogramowanie debugerami, także powinna zostać wykryta, a trojan powinien przestawać działać (najlepiej aby jeszcze usuwał swoją wersję). Metod jest wiele i różnych, czasami mniej lub bardziej skutecznych. W skróconej analizie (pełna wersja wymaga subskrypcji) rodziny aplikacji od grupy Rustock, możemy przeczytać, że ostatnio modną metodą w zakresie wykrywania popularnego pakietu do wirtualnych systemów VMWare, jest odczytywanie ID szyny PCI. Na podstawie uzyskanych wartości rozpoznawane jest czy aplikacja jest uruchamiana w środowisku wirtualnym czy prawdziwym gdyż w systemie wirtualnym pobrane ID ma inne wartości. Co aplikacja to metoda :] Sposobów jest wiele i różnych, ważne aby były skuteczne. Oczywiście im więcej metod połączymy w jedną całość, tym większa szansa na dłuższe przeżycie w realnym świecie naszej złośliwej aplikacji.

Źródło: http://sunbeltblog.blogspot.com/2009/07/more-on-rustock.html