Zatrzymano troje cyberprzestępców, którzy wykradli informacji o 17 milionach ludzi z 225 stron internetowych. Agencja Incheon Metropolitan Police poinformowała, iż ujęte osoby sprzedały wykradzione informacje ze stron koreańskich do firm kredytowych za 100 milionów wonów czyli około 287 494 zł. Łączna kwota zarobionych nielegalnie pieniędzy to ponad milion złotych. Czytaj dalej »

Zatrzymano troje cyberprzestępców, którzy wykradli informacji o 17 milionach ludzi z 225 stron internetowych. Agencja Incheon Metropolitan Police poinformowała, iż ujęte osoby sprzedały wykradzione informacje ze stron koreańskich do firm kredytowych za 100 milionów wonów czyli około 287 494 zł. Łączna kwota zarobionych nielegalnie pieniędzy to ponad milion złotych. Czytaj dalej »

Archiwum (luty, 2014)

-

Zatrzymano troje cyberprzestępców, którzy zarobili na kradzieży ponad milion złotych

- Data dodania:

- 27 2.14

- Kategorie:

- newsy, ujęto_cyberprzestępce

-

Złośliwe oprogramowanie na system Android komunikujące się przez sieć TOR

- Data dodania:

- 26 2.14

- Kategorie:

- newsy

Zostało wykryte złośliwe oprogramowanie dla systemów Android, które komunikuje się poprzez sieć anonimizującą TOR. Firma Kaspersky Lab odkryła, że oprogramowanie jest w stanie przechwycić wiadomości SMS, wysyłać zapytania USSD, wykradać informacje takie jak numer IMEI, kraj, numer telefonu czy wersja systemu oraz pobierać listę zainstalowanych aplikacji. Warto pamiętać by starać się instalować wyłącznie oprogramowanie z oficjalnego sklepu, przeglądać firmę wydającą oprogramowanie, weryfikować nadawane uprawnienia i korzystać z dodatkowych aplikacji zabezpieczających.

-

Najlepszy antywirus?

- Data dodania:

- 21 2.14

- Kategorie:

- analizy, newsy, statystyki

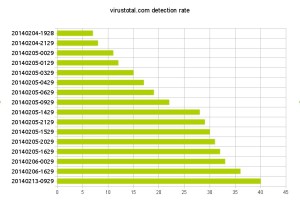

Debata na temat „najlepszego” antywirusa może jak zawsze trwać bez końca i jest zawsze bardzo gorąca. Ja zazwyczaj podkreślam, że najważniejsze by na popularne złośliwe oprogramowanie, jako niezbędne minimum – mieć zainstalowane i aktualizowane oprogramowanie antywirusowe. Jako ciekawostkę zamieszczam krótkie badanie, które przeprowadziłem. O tym, że przygotowanie złośliwego oprogramowania, które nie jest wykrywane przez żadne antywirusy, trwa kilka minut, pisał nie będę bo przecież wszyscy o tym wiemy. Czytaj dalej »

Debata na temat „najlepszego” antywirusa może jak zawsze trwać bez końca i jest zawsze bardzo gorąca. Ja zazwyczaj podkreślam, że najważniejsze by na popularne złośliwe oprogramowanie, jako niezbędne minimum – mieć zainstalowane i aktualizowane oprogramowanie antywirusowe. Jako ciekawostkę zamieszczam krótkie badanie, które przeprowadziłem. O tym, że przygotowanie złośliwego oprogramowania, które nie jest wykrywane przez żadne antywirusy, trwa kilka minut, pisał nie będę bo przecież wszyscy o tym wiemy. Czytaj dalej » -

Konferencja PLNOG – Wejściówki last minute z warsztatami gratis

- Data dodania:

- 20 2.14

- Kategorie:

- newsy

Jako, że objęliśmy patronat medialny nad konferencją PLNOG przekazujemy informację o szczególnej ofercie:

PLNOG Last Minute – weź udział w konferencji, wejściówka na warsztaty gratis

Marcowa edycja konferencji PLNOG zbliża się wielkimi krokami. Dla tych, których przekonały innowacyjne i praktyczne wykłady w naszej agendzie [plnog.pl], a jeszcze nie nabyli wejściówki, przygotowaliśmy specjalną ofertę: PLNOG Last Minute! Rejestrując się na konferencję po 20 lutego, otrzymujecie od nas dodatkowo darmową wejściówkę o wartości minimum 500 zł na jedno z trzech opisanych poniżej szkoleń. Czytaj dalej »

-

Ponad 100 tysięcy dolarów kary za atak DDoS

- Data dodania:

- 12 2.14

- Kategorie:

- newsy, ujęto_cyberprzestępce

Członek grupy Anonymous został skazany na 36 miesięcy w zawieszeniu i zapłatę $110 932.71 za atak DDoS wymierzony w firmę Koch Industries. Dodatkowo 22-letni Christopher Michael Sudlik musi odpracować 60 godzin prac społecznych za atak na stronę firmy Angel Soft w lutym i marcu 2011 roku. Sudlik przyznał, że on i inni członkowie Anonimowych zaatakowali serwery masowymi zapytaniami. Koch Industries wyceniło straty na kilkaset tysięcy dolarów za atak, który trwał 3 dni. Jak widać bycie Anonimowym może skończyć się w bardzo nieprzyjemny sposób.

-

Warsztaty na konferencji PLNOG

- Data dodania:

- 10 2.14

- Kategorie:

- newsy

Weź udział w warsztatach PLNOG i zdobądź wiedzę praktyczną z zakresu zarządzania sieciami telekomunikacyjnymi. Organizatorzy konferencji PLNOG przygotowali szereg szkoleń dla Padawanów chcących poznać prawdziwą potęgę Mocy.

Zdobycie wiedzy teoretycznej powinno łączyć się z ćwiczeniami ułatwiającymi jej utrwalenie. Dlatego na dzień po konferencji PLNOG – 5 marca – zaplanowaliśmy trzy warsztaty. Podczas ich trwania Mistrzowie Zakonu przekażą swoim Uczniom praktyczne umiejętności stosowania rozwiązań sieciowych. Na wszystkich zainteresowanych czekają szkolenia z zakresu:

* adresacji i podstaw IPv6

* konfiguracji routingu na platformach firmy Juniper Networks oraz konfiguracji protokołów routingu dynamicznego OSPF i BGP

* praktycznego zarządzania SDN Czytaj dalej » -

Microsoft z przyjaciółmi uderza w botnet ZeroAccess/Sirefef

- Data dodania:

- 07 2.14

- Kategorie:

- newsy, ujęto_cyberprzestępce

Co prawda cała akcja rozpoczęła się już ponad roku temu, to warto o niej wspomnieć bo wciąż się zmienia. Botnet ZeroAccess znany także jako Sirefef to setki tysięcy przejętych przez cyberprzestępców maszyn, które wykonują ich polecenia. Między innymi generują walutę BitCoin albo biorą udział w procesach wyłudzających polegających na fałszywych kliknięciach w reklamy (click fraud).

-

Uniwersalne złośliwe oprogramowanie dla systemów Windows, Mac, Linux

Nie pierwszy i nie ostatni raz w sieci pojawiło się złośliwe oprogramowanie, które jest wielo-platformowe. Uruchamia się na systemach z rodziny Windows, Mac i Linux, jeśli w systemie zainstalowana jest Java. Co zabawne, ten trojan do automatycznej instalacji bez wiedzy użytkownika wykorzystuje podatność właśnie w silniku Java (podatność CVE-2013-2465). Po zainfekowaniu maszyny, w zależności od systemu operacyjnego dokonywane są odpowiednie wpisy umożliwiające uruchomienie się trojana po restarcie komputera. Czytaj dalej »

-

FBI aresztowało cyberprzestępców do wynajęcia

- Data dodania:

- 05 2.14

- Kategorie:

- newsy, ujęto_cyberprzestępce

FBI aresztowało cyberprzestępców, którzy trudnili się przełamywaniem zabezpieczeń stron internetowych. Dwie osoby zostały oskarżone o oferowanie usług na stronach WWW, w których to usługach można było zakupić nielegalny dostęp do cudzych kont e-mail. Trzy osoby zostały oskarżone o zakup takich usług. Aresztowano także sześciu innych domniemanych administratorów podobnych witryn. Czytaj dalej »

-

Twórca trojana bankowego SpyEye uznany winnym

- Data dodania:

- 01 2.14

- Kategorie:

- cyberprzestępstwo, newsy

FBI oświadczyło, że Rosjanin Aleksandr Andreevich Panin, który był jednym z głównych twórców trojana bankowego SpyEye, został uznany winnym zarzucanych mu przestępstw. Trojan znany jest z tego, że koncentruje się na wykradaniu danych do kont bankowych, oczywiście celem wykradania środków finansowych z tychże. Niektóre wersje trojana SpyEye obsługiwały także smartphony. Czytaj dalej »

FBI oświadczyło, że Rosjanin Aleksandr Andreevich Panin, który był jednym z głównych twórców trojana bankowego SpyEye, został uznany winnym zarzucanych mu przestępstw. Trojan znany jest z tego, że koncentruje się na wykradaniu danych do kont bankowych, oczywiście celem wykradania środków finansowych z tychże. Niektóre wersje trojana SpyEye obsługiwały także smartphony. Czytaj dalej »