- Data dodania:

- 05 7.12

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Kolejni cyberprzestepcy zostali wysłani do więzienia. Wykorzystywali znany trojan SpyEye by wykradać dane dostępowe do konta bankowych. Szacuje się, że okradli zainfekowanych użytkowników na kwotę około 100 tysięcy funtów brytyjskich (ponad pół miliona złotych)!

Tym razem do więzienia zostali posłani: Pavel Cyganok – 5 lat, Ilja Zakrevski – 4 lata za udział w okradaniu ofiar zainfekowanych złosliwym oprogramowaniem oraz Aldis Krummins – 2 lata za pomoc w upłynnianiu wykradanej wirtualnej gotówki.

Oddział The Metropolitan Police’s Central E-Crime Unit (PCEU) uzyskał dostęp do serwerów zawierających dane z ponad 1 000 kont bankowych. Jeden z oskarżonych był aktualnie zalogowany podczas przeszukania w jego mieszkaniu. Złodzieje za wykradzione pieniądze kupowali przeróżne dobra, które następnie odsprzedawali na aukcjach.

- Data dodania:

- 04 7.12

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Specjalna rosyjska jednostka do walki z cyberprzestępczością o nazwie MVD „K”, po 10 miesięcznym śledztwie, ujęła 22 letnią osobę odpowiedzialną za stworzenie sieci botnet, która posiadała ponad 6 milionów aktywnych urządzeń. Złośliwe oprogramowanie było typowym trojanem bankowym, wykradającym dane dostępowe do serwisów bankowych. Kwota kradzieży z kont bankowych zainfekowanych ofiar oscyluje w granicach 150 milionów rubli czyli ponad 15 milionów złotych! Czytaj dalej »

- Data dodania:

- 08 2.12

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Pewien węgierski 26 letni Attila Nemeth postanowił znaleźć pracę w dość oryginalny sposób. Do pracowników hotelu Marriott wysłał wiadomości e-mail, które zawierały trojana. Po uzyskaniu dostępu do komputerów i serwerów w sieci firmowej, wydobył poufne informacje i zasugerował hotelowi, iż niezatrudnienie go zakończy się dla hotelu Marriott ujawnieniem poufnych danych. Czytaj dalej »

- Data dodania:

- 01 2.12

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Rosjanin Andrey Sabelniko, który został oskarżony o utworzenie oprogramowania oraz zarządzanie siecią przejętych komputerów Kelihos twierdzi, że jest niewinny. Botnet Kelihos kontrolował około 41 tysięcy komputerów i mógł wysyłać 3.8 miliarda wiadomości dziennie – zazwyczaj SPAMu oczywiście :] Kilka miesięcy temu głównie dzięki działaniom firmy Microsoft botnet został wyłączony. Sabelnikov twierdzi, że bardzo zdziwił się oskarżeniem i jest niewinny. Po części w oskarżeniu wykorzystuje się fakt jakoby Andrey miał zarejestrować 3 700 poddomen dla cz.cc. Zobaczymy kto będzie miał mocniejsze dowody w tej sprawie.

- Data dodania:

- 23 1.12

- Kategorie:

- newsy

- Autor:

- Borys Łącki

By uprościć życie cyberprzestępców co i rusz pojawiają się nowe serwisy wspomagające działalność tychże. Jedną z takich usług była (aktualnie wyłączona) wyszukiwarka MegaSearch . (cc), która umożliwia wyszukiwanie skradzionych informacji wśród wielu sprzedawców nielegalnych danych. Możliwość wyszukiwania numerów konkretnych ukradzionych kont bankowych, kart płatniczych lub sklepów, z których łatwo kupuje się kradzionymi środkami płatniczymi. W sprzedaży było około 360 tysięcy kradzionych kont. Twórca serwisu zamierzał dodać wyszukiwanie serwisów anonimizujących, ukradzionych numerów socjalnych itp. Ewidentnie cyberprzestępczy świat rządzi się podobnymi zasadami do świata realnego ;]

- Data dodania:

- 20 1.12

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Zapraszam na sesję onlinę do portalu www.virtualstudy.pl. Sesja odbędzie się 26 stycznia (czwartek) o godzinie 20.30.

Prezentacja ma na celu poruszenie zagadnienia dotyczącego różnorakich metod wykorzystywanych przez cyberprzestępców. Zarówno w kontekście technicznym jak i marketingowym. Dodatkowo zostaną zaprezentowane aktualne dane statystyczne i finansowe oraz trendy kształtujące „czarny rynek”.

Dowiecie się ile kosztuje dostęp do danych z kradzionej karty kredytowej i konta bankowego oraz jakie gwarancje oferują sprzedawcy. Ile kosztuje usługa ataków sieciowych, ile zapłacicie za wysłanie 1 miliona wiadomości typu SPAM i z jakich metod korzystają cyberprzestępcy by Wasz komputer zamienić w komputer Zombie.

Dostęp do serwisu jest darmowy, natomiast zaznaczam, że warto wcześniej przetestować działanie aplikacji Netmeeting do konferencji by nie zdziwić się na 5 minut przed spotkaniem, że alternatywne systemy operacyjne mogą mieć problem.

- Data dodania:

- 05 1.12

- Kategorie:

- newsy

- Autor:

- Borys Łącki

26 letni Randy Chaviano został oskarżony o morderstwo, jednak jego sprawa będzie musiała zostać rozpatrzona ponownie, gdyż stenografka Terlesa Cowart zapisała treść rozprawy na komputerze, który został zaatakowany przez wirusa. W wyniku infekcji pliki ze skrótowym opisem tego co działo się podczas rozprawy, zostały usunięte. Niestety sprawa będzie musiała odbyć się ponownie co jest olbrzymią krzywdą dla rodziny zamordowanej ofiary. Czytaj dalej »

- Data dodania:

- 06 12.11

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Zarówno spamerzy jak i rozmowy z zupełnie górnej półki, które ujawnił na blogu KrebsonSecurity mogą okazać się posiłkowymi dowodami w sprawie przeciwko domniemanemu właścicielowi botnetu Mega-D, znanemu w sieci jako Docent, a w życiu jako 24 letni Oleg Y. Nikolaenko. U szczytu swoich możliwości pośrednio kontrolował pół miliona komputerów (oczywiście to tylko oskarżenia i domysły ;) i wysyłał 10 miliardów wiadomości typu spam – miesięcznie :] Aktualnie Oleg nie przyznaje się do winy, sprawa trwa i zobaczymy jaki będzie jej finał. Czytaj dalej »

- Data dodania:

- 29 11.11

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Jak powszechnie wiadomo szybka aktualizacja oprogramowania zawierającego błędy jest dziś podstawą korzystania z uroków sieci i nie tylko. Firma PSI, która udostępnia oprogramowanie (także w wersji darmowej, polecam!), które systematycznie sprawdza czy wszystkie posiadane w systemie aplikacje są aktualne, udostępnia ciekawe statystyki zebrane z tej aplikacji. Możemy zauważyć, iż mieszkańcy Europy i Australii aktualizują swoje systemy częściej niż ich dalecy i bliscy sąsiedzi. Warto oczywiście napomknąć, iż statystyki dotyczą tylko tych użytkowników, którzy są zainteresowani poprawą bezpieczeństwa i zainstalowali ichnią aplikację.

Jak powszechnie wiadomo szybka aktualizacja oprogramowania zawierającego błędy jest dziś podstawą korzystania z uroków sieci i nie tylko. Firma PSI, która udostępnia oprogramowanie (także w wersji darmowej, polecam!), które systematycznie sprawdza czy wszystkie posiadane w systemie aplikacje są aktualne, udostępnia ciekawe statystyki zebrane z tej aplikacji. Możemy zauważyć, iż mieszkańcy Europy i Australii aktualizują swoje systemy częściej niż ich dalecy i bliscy sąsiedzi. Warto oczywiście napomknąć, iż statystyki dotyczą tylko tych użytkowników, którzy są zainteresowani poprawą bezpieczeństwa i zainstalowali ichnią aplikację.

Jeśli jeszcze nie korzystacie z podobnej aplikacji, zapraszam do darmowej próby. Wręcz nakazuję! :] Dla leniwych – wersja online skanera.

- Data dodania:

- 15 11.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Coraz częściej na styku technologii z rzeczywistością mamy do czynienia z sytuacją gdy złośliwe oprogramowanie infekuje systemy wpływające bezpośrednio na nasze życia (wiem, wiem, że w sytuacji gdy nie możecie się zalogować do serwisu Facebook to też jest sytuacja będąca zagrożeniem życia ale nie o takie sytuacje mi chodzi ;]). W Nowej Zelandii w The St John Ambulance doszło do infekcji systemu, który odpowiada za koordynację działań karetek pogotowia. W wyniku infekcji pracownicy musieli zarządzać pracą pojazdów ręcznie.

Warto przypomnieć, że nie jest to pierwszy raz gdy wirus wpłynął negatywnie na działanie usług medycznych. W 2008 robak Mytob zaatakował szpitale w Londynie, w 2005 w Seattle zostały wyłączone systemy intensywnej terapii.

- Data dodania:

- 12 11.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Właściciele firm internetowych, które zarabiały na cyberprzestępstwach polegających na wykorzystywaniu przejętych systemów komputerowych zostali ujęci w swoim ojczystym kraju – Estonii. Jest to zakończenie jednego z największych śledztw dotyczących przestępców komputerowych od wielu lat. Szacuje się, iż ludzie Ci odpowiadają za zainfekowanie ponad 4 milionów komputerów w ponad 100 krajach – ponad pół miliona komputerów w samych tylko Stanach Zjedonocznych. Akcja nazwana jako „Operation Ghost Click” była wielostopniowym i wieloetapowym, skomplikowanym poszukiwaniem zakrojonym na olbrzymią skalę. Czytaj dalej »

Właściciele firm internetowych, które zarabiały na cyberprzestępstwach polegających na wykorzystywaniu przejętych systemów komputerowych zostali ujęci w swoim ojczystym kraju – Estonii. Jest to zakończenie jednego z największych śledztw dotyczących przestępców komputerowych od wielu lat. Szacuje się, iż ludzie Ci odpowiadają za zainfekowanie ponad 4 milionów komputerów w ponad 100 krajach – ponad pół miliona komputerów w samych tylko Stanach Zjedonocznych. Akcja nazwana jako „Operation Ghost Click” była wielostopniowym i wieloetapowym, skomplikowanym poszukiwaniem zakrojonym na olbrzymią skalę. Czytaj dalej »

- Data dodania:

- 10 11.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Z uwagi na zainteresowanie wykładem na temat Advanced Persistent Threat zapraszam na sesję onlinę do portalu www.virtualstudy.pl. Sesja odbędzie się 23 listopada (środa) o godzinie 20.30.

Dostęp do serwisu jest darmowy, natomiast zaznaczam, że warto wcześniej przetestować działanie aplikacji Netmeeting do konferencji by nie zdziwić się na 5 minut przed spotkaniem, że alternatywne systemy operacyjne mogą mieć pecha ;]

Jeśli wszystko pójdzie jak po maśle – sesja audio+slajdy zostanie nagrana i udostępniona w serwisie www.virtualstudy.pl

- Data dodania:

- 10 10.11

- Kategorie:

- fun, newsy

- Autor:

- Borys Łącki

Jaki antywirus jest najlepszy gdyż posiada najlepszą wykrywalność złośliwego oprogramowania, bezwzględną wydajność, bardzo łatwy i przejrzysty interfejs użytkownika, jest za darmo, działa na wszystkich systemach operacyjnych i nie drażni komunikatami? Jest to… Czytaj dalej »

Jaki antywirus jest najlepszy gdyż posiada najlepszą wykrywalność złośliwego oprogramowania, bezwzględną wydajność, bardzo łatwy i przejrzysty interfejs użytkownika, jest za darmo, działa na wszystkich systemach operacyjnych i nie drażni komunikatami? Jest to… Czytaj dalej »

- Data dodania:

- 06 10.11

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Niejednokrotnie zwłaszcza wśród młodych i niedoświadczonych adeptów informatyki spotykam się, ze stwierdzeniem, że Microsoft jest winny stworzenia najbardziej dziurawego systemu na świecie. Na temat liczb podatności dla poszczególnych systemów, niejednokrotnie stanowisko już zajmowałem natomiast chciałem zwrócić uwagę ponownie na jedną sprawę, mianowicie Internet Explorera. Jeśli przyjrzycie się dokładniej analizie, dziesiątek tysięcy infekcji z prawdziwych exploitpaków (czyli pakietów, które po odwiedzeniu strony internetowej atakują przeglądarkę, próbując zainfekować system złośliwym oprogramowaniem) to zauważycie, iż powtarzana przeze mnie mantra, o potrzebie generalnie aktualizacji, a zwłaszcza dodatków do przeglądarek, jest słuszna. Czytaj dalej »

Niejednokrotnie zwłaszcza wśród młodych i niedoświadczonych adeptów informatyki spotykam się, ze stwierdzeniem, że Microsoft jest winny stworzenia najbardziej dziurawego systemu na świecie. Na temat liczb podatności dla poszczególnych systemów, niejednokrotnie stanowisko już zajmowałem natomiast chciałem zwrócić uwagę ponownie na jedną sprawę, mianowicie Internet Explorera. Jeśli przyjrzycie się dokładniej analizie, dziesiątek tysięcy infekcji z prawdziwych exploitpaków (czyli pakietów, które po odwiedzeniu strony internetowej atakują przeglądarkę, próbując zainfekować system złośliwym oprogramowaniem) to zauważycie, iż powtarzana przeze mnie mantra, o potrzebie generalnie aktualizacji, a zwłaszcza dodatków do przeglądarek, jest słuszna. Czytaj dalej »

- Data dodania:

- 29 9.11

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Ziarno do ziarnka, a zbierze się miarka – jak głosi przysłowie. Zgodnie z tą zasadą pewien pracownik firmy Countrywide Home Loans w każdym tygodniu wynosił na kluczu pendrive dane około 20 tysięcy klientów. Informacje te wynosił w ten sposób przez 2 lata czyli wyprowadził z firmy dane około 2.5 miliona klientów. Każdą taką tygodniową paczkę sprzedawał za 500$ czyli łącznie wzbogacił się o około 50 000 dolarów. A ile podsumowując kosztowała firmę ta kradzież?

Czytaj dalej »

- Data dodania:

- 23 9.11

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

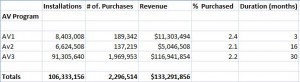

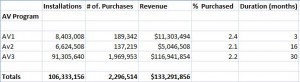

W dość ciekawym artykule dotyczącym analizy sprzedaży fałszywych aplikacji udających oprogramowanie antywirusowe możemy przyjrzeć się bardzo ciekawej tabelce, która ukazuje jak w ciągu kilku miesięcy można dorobić się dziesiątek milionów dolarów! Po pierwsze widzimy, iż skuteczność systemu opiera się na dużej liczbie ludzi, których przekonujemy o tym, że ich system jest zainfekowany i uratować ich może wyłącznie zakup specjalnego oprogramowania.

W dość ciekawym artykule dotyczącym analizy sprzedaży fałszywych aplikacji udających oprogramowanie antywirusowe możemy przyjrzeć się bardzo ciekawej tabelce, która ukazuje jak w ciągu kilku miesięcy można dorobić się dziesiątek milionów dolarów! Po pierwsze widzimy, iż skuteczność systemu opiera się na dużej liczbie ludzi, których przekonujemy o tym, że ich system jest zainfekowany i uratować ich może wyłącznie zakup specjalnego oprogramowania.

Czytaj dalej »

- Data dodania:

- 22 9.11

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

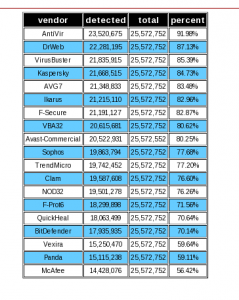

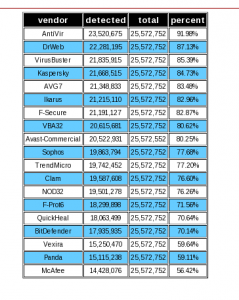

Na temat najlepszości antywirusów pisałem już wielokrotnie, więc nie będę się powtarzał ale może zerknięcie na świeże statystyki serwisu ShadowServer, który zajmuje się walką z botnetami, da niektórym choć jeden mały argument przy wyborze systemu antywirusowego. Czytaj dalej »

Na temat najlepszości antywirusów pisałem już wielokrotnie, więc nie będę się powtarzał ale może zerknięcie na świeże statystyki serwisu ShadowServer, który zajmuje się walką z botnetami, da niektórym choć jeden mały argument przy wyborze systemu antywirusowego. Czytaj dalej »

- Data dodania:

- 05 9.11

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Ekipa z Google przygotowała raport podsumowujący metody walki z obroną przed złośliwym oprogramowaniem zawierający dane zebrane z okresu 4 lat przez ich systemy. Na podstawie danych z systemów emulujących systemy operacyjne, przeglądarek użytkownika, systemów antywirusowych oraz oceniających jakość domen doszli do kilku interesujących wniosków. W skrócie: Czytaj dalej »

- Data dodania:

- 26 8.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

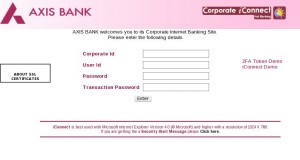

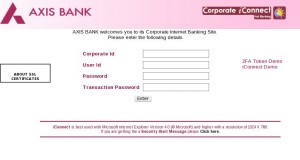

Od Guzika (thx!) otrzymaliśmy zagraniczną próbę wyłudzenia danych do systemu bankowego Axis, a od siebie dorzucę tłumaczoną na nasz rodzimy język próbę wmanewrowania w przekręt wyłudzający od nas zwyczajowo kasę (znalezione zostały skrzynie z pieniędzmi, bronią i narkotykami w Iraku ;). Na obrazku zrzut ekranu strony phishingowej Axis Banku. Czytaj dalej »

Od Guzika (thx!) otrzymaliśmy zagraniczną próbę wyłudzenia danych do systemu bankowego Axis, a od siebie dorzucę tłumaczoną na nasz rodzimy język próbę wmanewrowania w przekręt wyłudzający od nas zwyczajowo kasę (znalezione zostały skrzynie z pieniędzmi, bronią i narkotykami w Iraku ;). Na obrazku zrzut ekranu strony phishingowej Axis Banku. Czytaj dalej »

- Data dodania:

- 25 8.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Czekaliśmy, czekaliśmy i się doczekaliśmy. Po wyciekach źródeł trojanów, pojawił się ciekawy ich następca zwany Ice IX. Co wyróżnia go od poprzedników? Prócz standardowych opcji takich jak przechwytywanie klawiszy, podsłuchiwanie transmisji, odzyskiwanie haseł, systemów anonimizujących itp. trojan posiada bardzo ważne nowe cechy – ważne z perspektywy biznesowej. W końcu ktoś przyjrzał się głównym problemom z perspektywy zarządzającego sieciami trojanów i skupił się na zwiększeniu zysków tychże. Czytaj dalej »