Czy zadawliście sobie kiedyś pytanie, dlaczego otrzymuje spam na adres, którego używam tylko w pracy? Kto i jak mógł zdobyć mój służbowy e-mial? Odpowiedź brzmi: Międzyinnymi dzięki takim fajnym dodatkom jak Xobni.

To zupełnie darmowy i legalny spyware, który pomijając takie fajne ficzery jak szybkie wyszukiwanie wiadomości czy śliczne statystyki, w elegancki sposób wykrada nasze (i nie nasze ;) dane kontaktowe (adresy e-mail) i przesyła je do Internetu, próbując też łączyć kontakty z profilami na różnych portalach społecznościowych (facebook, linkedin, etc.). Interesujące jest oświadczenie autorów programu, zacytuję tylko fragmenty: „When you view an email in your Outlook inbox, we will automatically send that message sender’s email address to the API (Application Programming Interface) of partner companies…” i „…As we develop our business, we may buy or sell assets or business offerings. Customer, email, and visitor information is generally one of the transferred business assets in these types of transactions…”

Więcej tutaj: http://www.xobni.com/legal/privacy

Nie piszą jak działa ich API, ale wiadomo, że dzięki temu ciekawemu modelowi biznesowemu autorzy mają zupełnie wolną rękę, aby każdy adres nadawcy czy odbiorcy przesyłać bez konsekwencji do firm trzecich. Może użytkownik się na to zgodził instalując taki dodatek, ale nie ja! Datego nie dziwcie się już więcej, że spamerzy znają nasze adresy e-mail. To jest tylko jeden przykład takiego programu. Jest ich więcej i są one instalowane coraz częściej w postaci pluginów, również na służbowych komputerach/laptopach (często uzywanych poza firmą, również w celach prywatnych), bez względu na to czy są to małe firmy czy duże korporacje. Najbardziej niepokoi fakt, że nie ma świadomości i ostrzeżenia przed tego typu „rozwiązaniami”.

Archiwum (listopad, 2009)

-

Legalny spyware

- Data dodania:

- 30 11.09

- Kategorie:

- newsy

-

Zablokowano ponad 100 tysięcy kart kredytowych w obawie przed kradzieżą

- Data dodania:

- 29 11.09

- Kategorie:

- newsy

Jest to największa w historii Niemiec blokada kart kredytowych. Ponad 100 000 kart kredytowych zostało prewencyjnie zablokowanych w obawie przed kradzieżami środków z tychże kart. Zachodzi prawdopodobieństwo kradzieży danych z kart przez osoby podróżujące po terenie Hiszpanii co wskazuje na problemy jednego z hiszpańskich operatorów kart kredytowych. Visa i Mastercard, które zauważyły nieprawidłowości zeznają, iż na pewno nie został zaatakowany ich system płatniczy i najprawdopodobniej doszło do przełamania zabezpieczeń jednej z firm świadczących usługi w Hiszpanii, gdzie jakość usług tego typu pozostawia wiele do życzenia. Nie są znane szczegóły całego zajścia, jednakże proces wymiany kart jest już na ukończeniu i co najważniejsze kosztami wymiany zostały obciążone banki, a nie klienci.

Jest to największa w historii Niemiec blokada kart kredytowych. Ponad 100 000 kart kredytowych zostało prewencyjnie zablokowanych w obawie przed kradzieżami środków z tychże kart. Zachodzi prawdopodobieństwo kradzieży danych z kart przez osoby podróżujące po terenie Hiszpanii co wskazuje na problemy jednego z hiszpańskich operatorów kart kredytowych. Visa i Mastercard, które zauważyły nieprawidłowości zeznają, iż na pewno nie został zaatakowany ich system płatniczy i najprawdopodobniej doszło do przełamania zabezpieczeń jednej z firm świadczących usługi w Hiszpanii, gdzie jakość usług tego typu pozostawia wiele do życzenia. Nie są znane szczegóły całego zajścia, jednakże proces wymiany kart jest już na ukończeniu i co najważniejsze kosztami wymiany zostały obciążone banki, a nie klienci.Źródło: http://cyberinsecure.com/spanish-payment-breach-prompts-huge-german-card-recall/

-

Złośliwe oprogramowanie na serwerze dużej agencji reklamowej

- Data dodania:

- 25 11.09

- Kategorie:

- newsy

Można napisać, że było blisko. Witryna dużej firmy Media-servers zajmującej się kampaniami internetowymi została rozszerzona o elementy serwujące ataki w niezabezpieczone aplikacje użytkownika. Na całe szczęście główna witryna serwująca reklamy nie została podmieniona. Mogłoby się wtedy całkiem wesoło wydarzyć. Coraz więcej spotykamy ataków wykorzystujących sieci reklamowe. Jak wiadomo jeśli taka reklama jest dystrybuowana na setki tysięcy różnorakich witryn – ofiar może być porównywalnie więcej :]

Sam trojan podczas wykrycia, miał bardzo niski stopień wykrywalności w systemach antywirusowych. W tym akurat konkretnie przypadku wykorzystywane były błędy popularne choć nie najświeższe. Skoro jednak są one wykorzystywane – zapewne działają…

Microsoft DirectShow – CVE-2008-0015

Microsoft Snapshot Viewer – CVE-2008-2463

Microsoft Data Access Components – CVE-2006-0003

AOL ConvertFile() remote buffer overflow

Adobe Reader i Acrobat 8.1.1 buffer overflow – CVE-2007-5659

Adobe Acrobat i Reader 8.1.2 buffer overflow – CVE-2008-2992Źródło: http://cyberinsecure.com/media-servers-net-website-hacked-serving-exploits-cocktail/

-

Złośliwe oprogramowanie reklamuje się w linkach sponsorowanych Google

- Data dodania:

- 24 11.09

- Kategorie:

- newsy

Jak zauważył znany badacz Dancho Danchev na swoim blogu, w wynikach sponsorowanych wyszukiwarki Google pojawiły się odnośniki do stron serwujących złośliwe oprogramowanie w wersji Scareware czyli oprogramowanie straszące użytkownika (na przykład rzekomą infekcją wirusową – oczywiście systemu operacyjnego, a nie immunologicznego użytkownika :) i starające nakłonić użytkownika do zapłaty za fałszywą odtrutkę. Ciekawe czy istnieje prosty formularz umożliwiający zgłoszenie do Google, że jeden z jego klientów kampanii reklamowych leci w przysłowiowe kulki i zapewne łamie jakiś punkt regulaminu Google. Takowoż widać, że metod jest tyle co pomysłowych Dobromirów. A może by tak z użyciem innego botnetu wyklikać im setki tysięcy kliknięć w reklamę, niech przynajmniej za to zapłacą ;]

-

Nowy moduł botnetu Koobface udający człowieka korzystającego z serwisu Facebook

- Data dodania:

- 23 11.09

- Kategorie:

- newsy

Pojawił się nowy moduł w złośliwym oprogramowaniu botnetu Koobface, który ułatwia automatyczne udawanie człowieko klikacza :] Bot zakłada nowe konto użytkownika serwisu Facebook, następnie sprawdza pocztę w serwisie Gmail i potwierdza założenie konta. Dołącza użytkownika do losowo wybranych grup oraz dodaje nowych znajomych, by na końcu spamować w profilach znajomych na wszelkie sposoby. Niedługo serwisy społecznościowe z uwagi na swoją popularność i możliwość publikowania treści będą miały coraz trudniejszy orzech do zgryzienia. Jak rozpoznać działanie takiego bota od przypadkowego użytkownika. W tym przypadku profil użytkownika jest uzupełniany o losowe informacje na temat ulubionej muzyki, daty urodzenia, zdjęcia, ulubionych książek itp. Reklamowane linki zawierają oczywiście fałszywe strony, które zawierają szkodliwy kod trojana. Niedługo w nowych wersjach będzie tak, że taki bot będzie w stanie w prosty sposób zachęcić innych użytkowników do dodania bota do swoich kontaktów aby ułatwić propagację zła. I w końcu sztuczna inteligencja zostanie wykorzystana we właściwym celu ;]

http://cyberinsecure.com/botnets-new-component-imitates-human-facebook-users/

-

Nowa metoda wytwarzania kluczy do drzwi na podstawie zdjęcia klucza

- Data dodania:

- 22 11.09

- Kategorie:

- ciekawostki, newsy

Ekipa z kalifornijskiego Uniwersytetu w San Diego wykombinowała metodę na utworzenie klucza do drzwi, tylko i wyłącznie na podstawie zdjęcia zrobionego kluczowi. Im więcej zdjęć i z większej ilości kątów zostało zrobionych – tym dokładniejszy i bardziej skuteczny był wytworzony klucz. W znamienitej większości przypadków potrzebowali około 4 wersji klucza aby otworzyć upragniony zamek. Na początek stworzyli działające klucze w laboratorium przy dobrym oświetleniu i bardzo dobrej jakości zdjęć. Gdy to się udało użyli zwykłych telefonów komórkowych, którymi wykonali zdjęcia rzeczywistych kluczy w realnych warunkach. Jakby tego było mało w trzecim teście wykonali zdjęcie porządnym sprzętem fotograficznym i znów pełen sukces. czyli na podstawie zdjęcia wykonanego z 60 metrów udało im się poprawnie odtworzyć klucz otwierający drzwi. Zupełnie jak w filmach, czekamy teraz na urządzenie, które będzie automatyzowało cały proces od wykonania zdjęcia, aż po samo otwarcie zamka ;]

Źródło: http://vision.ucsd.edu/~blaxton/sneakey.html

http://hackaday.com/2009/09/22/photographic-key-duplication/

-

W Anglii aresztowania za używanie trojana Zeus/Zbot do kradzieży

- Data dodania:

- 21 11.09

- Kategorie:

- newsy

Atakujący byli parą, mieli po 20 lat i zostali aresztowani. To po pierwsze. Używali znanego bankera trojana o nazwie ZeuS, którego dziesiątki tysięcy wersji podróżuje po necie w poszukiwaniu swoich ofiar. Dzień wcześniej aresztowano, także w Anglii czworo ludzi zaangażowanych w podobne akcje. Ci nie byli parą ;) ale ich karą mógł być nawet 13 letni pobyt w więzieniu. Skończyło się na 4 i pół latach, czterech latach oraz na 21 miesiącach więźnia w zależności od zaangażowania przestępców. Piąty z paczki został oskarżony lecz niestety nie wiadomo gdzie się w tej chwili znajduje. Rzekomo okradli 138 osoby na kwotę ponad 600 000 dolarów przepraszam funtów. To po drugie. Można w zasadzie stwierdzić, że Anglia jest prekursorem. Zobaczymy czy inne kraje podążą w tym samym kierunku w tej batalii czy oddadzą przyczółki cyberprzestępcom.

-

Raport potwierdzający cyberszpiegowanie USA przez władze chińskie

- Data dodania:

- 20 11.09

- Kategorie:

- newsy

W Wall Street Journal pojawiła się historia opisująca raport, w którym zawarto informacje na temat działań szpiegowskich przygotowanych przez rząd chiński, a których celem są firmy amerykańskie. Specjalna komisja do badania wpływu handlu z Chinami na bezpieczeństwo kraju zleciła firmie Northrop Grumman Corp przygotowanie raportu na temat aktualnych zagrożeń. Jak się okazało w raporcie został wymieniony przykład amerykańskiej firmy (jednej z wielu) zaangażowanej w rozwój technologii, która została skutecznie okradziona z informacji. Co prawda nie podano oficjalnie rządu chińskiego jako głównego zleceniodawcy ale wskazano, że z uwagi na bardzo profesjonalne podejście do sposobów inflitracji oraz fakt, że wykradzione informacje były z bardzo wąskiej i określonej dziedziny, może wskazywać na zaangażowanie rządu chińskiego. Dodatkowo część dowodów wskazuje jako źródło ataku na Chiny. Oczywiście, że mogły zostać wykorzystane maszyny z terenu Chin do zafałszowania rzeczywistego obrazu i oczywiście, że w skrajnym przypadku to amerykanie mogli okraść samych siebie, z użyciem nieświadomych chińczyków aby wzbudzić pretekst do cyberwojny ;]]]

Źródło: http://taosecurity.blogspot.com/2009/10/report-on-chinese-government-sponsored.html

-

Naleśnikowy status na Facebooku jako alibi w sprawie o rozbój

Czasy idą jeszcze piękniejsze niż są i będzie jeszcze ciekawiej. To na pewno. Pewien nastolatek został (oczywiście w USA ;) oskarżony o udział w napadzie. Został jednak zwolniony gdyż zostało udowodnione, że z komputera jego Taty wysłał nowy status (w poszukiwaniu zaginionego naleśnika) na swoje konto na Facebooku w czasie gdy rzekomo popełniał przestępstwo. Coś dla mnie pojętnie, niepojętego gdyż nie trzeba być specjalnie, wybitnie inteligentnym aby wiedzieć, że do takiej aktualizacji wystarczy znać hasło użytkownika (czyli status ten mógł równie dobrze napisać kot w mieszkaniu Taty). Pomijając fakt, że do domu mógłby połączyć się za pomocą oprogramowania do zdalnego zarządzania i kliknąć nowy status. Co to za dowód? Dla mnie żaden ale na szczęście nie mnie przyszło sądzić tego młodego człowieka :]

Czasy idą jeszcze piękniejsze niż są i będzie jeszcze ciekawiej. To na pewno. Pewien nastolatek został (oczywiście w USA ;) oskarżony o udział w napadzie. Został jednak zwolniony gdyż zostało udowodnione, że z komputera jego Taty wysłał nowy status (w poszukiwaniu zaginionego naleśnika) na swoje konto na Facebooku w czasie gdy rzekomo popełniał przestępstwo. Coś dla mnie pojętnie, niepojętego gdyż nie trzeba być specjalnie, wybitnie inteligentnym aby wiedzieć, że do takiej aktualizacji wystarczy znać hasło użytkownika (czyli status ten mógł równie dobrze napisać kot w mieszkaniu Taty). Pomijając fakt, że do domu mógłby połączyć się za pomocą oprogramowania do zdalnego zarządzania i kliknąć nowy status. Co to za dowód? Dla mnie żaden ale na szczęście nie mnie przyszło sądzić tego młodego człowieka :]Źródło: http://www.tomsguide.com/us/Facebook-Status-Update-Alibi-Robbery,news-5094.html

-

Oprogramowanie antywirusowe na Maca dla systemu Snow Leopard wykrywa całe dwa trojany czytaj słownie dwa

- Data dodania:

- 18 11.09

- Kategorie:

- newsy

Fakt wieszam czasami psy na oprogramowaniu firmy Apple nie tylko mając na względzie kwestię bezpieczeństwa, która jest tam dość mocno ignorowana (zupełnie jak z Microsoftem i ich produktami 10 lat temu), ale także ten super wygodny interfejs doprowadzający do tego, że muszę 15 minut czekać aż uda się znajomemu uruchomić 600 zdjęć w trybie slideshow (słuchając potem, że to wina baterii w laptopie) bo zniknęły, nie tam są gdzie trzeba, źle zaimportowało… To jedno, ale wracając do bezpieczeństwa takowego jak przeczytałem, że superanckie eleganckie (bo wielki był rwetes, że wychodzi oprogramowanie do zwalczania malware w Applu) rozpoznaje całe 2 trojany, a do tego wyłącznie te pobrane przez przeglądarkę WWW (czyli BitTorrentem już nie). W sumie takiego security się spodziewałem, chociaż myślałem, że uda im się pobić magiczną barierę 5 trojanów. Jakie podejście do bezpieczeństwa, takie podejście do konsumenta. Ale to tylko i wyłącznie moje zdanie ;]

-

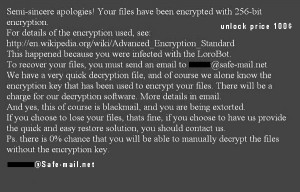

Szyfrowanie plików przez trojana w wersji nieprofesjonalnej

- Data dodania:

- 17 11.09

- Kategorie:

- newsy

Trojan LoroBot zajmuje się po zainfekowaniu systemu, zaszyfrowaniem popularnych plików(.zip; .rar; .pdf; .rtf; .txt; .jpg; .jpeg; .waw; .mp3; .db; .xls; .docx; .xlsx; .doc). Oczywiście aby odzyskać dane musimy zapłacić 100 dolarów w celu otrzymania klucza deszyfrującego – o czym dowiadujemy się z podmienionej tapety pulpitu. Najbardziej jednak z całej wiadomości oznajmiającej nam, że nasze dane zostały zaatakowane podobają mi się dwa zdania. Po pierwsze treść mniej więcej taka: „jeśli wybierasz utratę swoich plików to Twoja sprawa, jeśli jednak jesteś zainteresowany szybkim odzyskaniem danych – skontaktuj się z nami” i drugie ciekawsze: „Tak to oczywiście jest szantaż i wymuszenie” :] Jasno i przejrzyście, bez zbędnego owijania w bawełnę. Co najważniejsze, okazuje się, że informacje dotyczące algorytmu szyfrującego są zwyczajnym blefem gdyż wykorzystywane jest zwyczajne XORowanie danych i jeśli zostaliście zainfekowani tym trojanem możecie pobrać darmową aplikację umożliwiającą odzyskanie danych. Z języka rosyjskiego użytego w nazwie pliku, który jest zakładany na dysku, można wnioskować, że złośliwe oprogramowanie typu ransomware pochodzi z pięknej, wspaniałej i wielkiej Rosji.

Trojan LoroBot zajmuje się po zainfekowaniu systemu, zaszyfrowaniem popularnych plików(.zip; .rar; .pdf; .rtf; .txt; .jpg; .jpeg; .waw; .mp3; .db; .xls; .docx; .xlsx; .doc). Oczywiście aby odzyskać dane musimy zapłacić 100 dolarów w celu otrzymania klucza deszyfrującego – o czym dowiadujemy się z podmienionej tapety pulpitu. Najbardziej jednak z całej wiadomości oznajmiającej nam, że nasze dane zostały zaatakowane podobają mi się dwa zdania. Po pierwsze treść mniej więcej taka: „jeśli wybierasz utratę swoich plików to Twoja sprawa, jeśli jednak jesteś zainteresowany szybkim odzyskaniem danych – skontaktuj się z nami” i drugie ciekawsze: „Tak to oczywiście jest szantaż i wymuszenie” :] Jasno i przejrzyście, bez zbędnego owijania w bawełnę. Co najważniejsze, okazuje się, że informacje dotyczące algorytmu szyfrującego są zwyczajnym blefem gdyż wykorzystywane jest zwyczajne XORowanie danych i jeśli zostaliście zainfekowani tym trojanem możecie pobrać darmową aplikację umożliwiającą odzyskanie danych. Z języka rosyjskiego użytego w nazwie pliku, który jest zakładany na dysku, można wnioskować, że złośliwe oprogramowanie typu ransomware pochodzi z pięknej, wspaniałej i wielkiej Rosji. -

Coraz więcej podmienionych witryn WWW atakujących odwiedzających i coraz więcej kampanii klikających na lewo

- Data dodania:

- 16 11.09

- Kategorie:

- newsy

W sumie nie ma się co dziwić. Cyberprzestępczy proceder na całego ma się dobrze. Ludziki z czarnymi pelerynami zarabiają krocie więc dlaczego mieliby przestać inwestować i nagle przestać ciężko pracować na chleb. Żadnych radykalnych zmian po stronie producentów systemów, aplikacji, ISP itd. nie widać więc będzie jeszcze przez jakiś czas cały czas coraz gorzej. Nie spodziewajmy się cudów bo Wisła nie płynie w całym internecie :]

Firmy analizujące fałszywe kliknięcia w kampanie reklamowe, odnotowały iż w trzecim kwartale tego roku, 42.6 procent takich kliknięć było wykonane z komputerów będących częścią sieci botnet. Porównując tę liczbę do liczby z poprzedniego kwartału (36.9) oraz jeszcze z roku 2008 (27.6) jasno można wywnioskować, że jest coraz gorzej. Między innymi z uwagi na to, że złośliwe oprogramowanie jest coraz bardziej zaawansowane i coraz trudniej się z nim walczy. Dane zostały zebrane z 300 firm zajmujących się kampaniami Pay-per-click i jak przyznają specjaliści przez ostatnie kilka miesięcy obserwują wysyp tego typu funkcjonalności w aplikacjach będących częścią sieci botnet.

I podobnie w kwestii zainfekowanych stron WWW trzeci kwartał okazał się rekordowo interesujący. Prawie 6 milionów zainfekowanych stron na ponad 640 000 serwisach co jest znaczącym postępem w złą stronę oczywiście w odniesieniu do poprzednich kwartałów. Skalę problemu i jego specyfikę ukazuję także inna statystyka. Prawie 40 % zainfekowanych stron, które zostały wyczyszczone ze złośliwego kodu – zostało ponownie zarażonych. Nie jest jak widać łatwo i z każdej możliwej strony możemy spodziewać się ataków.

I powiadam Wam, będzie gorzej czytaj zabawniej :]

Źródło: http://cyberinsecure.com/malware-infected-computer-botnets-click-fraud-at-record-high

http://cyberinsecure.com/mass-web-infections-spike-to-6-million-pages-in-640000-sites

-

Znany blog techniczny Gizmodo zainfekowany fałszywą reklamą

- Data dodania:

- 15 11.09

- Kategorie:

- newsy

Ktoś się mocno postarał i wykupił kampanię reklamową na obleganym przez odwiedzających blogu technicznym Gizmodo. W kampanię oprócz ładnie wyglądającego banerka dorzucił złośliwe oprogramowanie. Piękna akcja tym bardziej, że kampania reklamowa podszywała się pod znaną boguduchawinną firmę motoryzacyjną Suzuki. Zupełnie przepiękna akcja dlatego, że blog ten ma masę odwiedzin i jak pokazuje po raz wtóry ten przykład, czasami wystarczy pokombinować aby zdobyć duża oglądalność :] Zresztą w podobny sposób nie tak dawno zostali przywitani użytkownicy serwisu NYTimes. Serwis (a tak na prawdę osadzona tam reklama) sugerował zainfekowany system i przekierowywał do fałszywego antywirusowego oprogramowania.

Problem niezaufanych reklam od zawsze pojawiał się w wielu serwisach i do momentu aż ktoś nie zacznie w sensowny sposób weryfikować pochodzenia reklamy, a także jej szczegółowej zawartości, takie kwiatki będą pojawiały się nie raz. Zresztą już parę lat temu tłumaczyłem, że nie ma czegoś takiego jak odwiedzanie zaufanych witryn, jak bardzo długo wiele osób sądziło i się zarzekało. Zło może przybyć z najbardziej nieoczekiwanej strony i w najbardziej zaskakujący sposób. Proste…

Źródło: http://cyberinsecure.com/malware-loaded-web-ads-placed-on-tech-blog-gizmodo

-

Szwedzkie media zaatakowane szerokokątnym atakiem DDoS

- Data dodania:

- 14 11.09

- Kategorie:

- newsy

Strona szwedzkiej Policji oraz 40 serwisów związanych z Mediami padło niedawno ofiarą zmasowanego ataku DDoS. Jak zeznaje główny dostawca hostingowy, podczas dużego obciążenia głównej ofiary ataku średnia liczba zapytań na sekundę wynosi około 800. Podczas ataku DDoS liczba ta zwiększyła się do 400 000 zapytań na sekundę :] Po kilku godzinach od pierwszego ataku, zapytaniami została zalana witryna Policji, która widzi jasny związek pomiędzy jednym, a drugim atakiem. Rozmiar ruchu przychodzącego i źródło ataków były zbyt podobne aby twierdzić inaczej. Swoją drogą w Szwedzkiej Policji wypowiada się Pani klikająca na ciekawym stanowisku szefowej National Police Web Security Division co mnie miło zaskoczyło. Nie to, że kobieta na takim stanowisku, a to, że mają takie stanowisko…

-

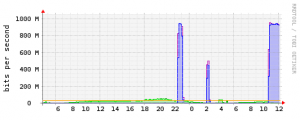

Prawie gigabitowy atak DDoS na serwer eurobattle.net

- Data dodania:

- 13 11.09

- Kategorie:

- newsy

W sumie zacytuję większość informacji, która znajduje się tutaj. Sprawa tyczy się ataku DDoS na nieoficjalny serwer gry Warcraft 3 prowadzony przez naszego rodaka. Dwie sprawy pragnę tylko poruszyć. Po pierwsze skalę problemu – prawie 1 Gb/s ruchu – co jest wynikiem na tyle interesującym, że normalny człowiek nie bardzo ma się jak przed takim atakiem obronić. Przenoszenie od jednego dostawcy usług do drugiego na nie wiele się zdaje bo finalnie żaden dostawca takiego klienta mieć nie chce. I po drugie właśnie opisaną zdanie wcześniej bezsilność w przypadku konkretnego ataku DDoS. Można patrzeć i się modlić ;] Zapytałem autora jak się sprawy mają ale podejrzewam, że w gąszczu maili gdzieś moja skromna wiadomość umkła ;]

W sumie zacytuję większość informacji, która znajduje się tutaj. Sprawa tyczy się ataku DDoS na nieoficjalny serwer gry Warcraft 3 prowadzony przez naszego rodaka. Dwie sprawy pragnę tylko poruszyć. Po pierwsze skalę problemu – prawie 1 Gb/s ruchu – co jest wynikiem na tyle interesującym, że normalny człowiek nie bardzo ma się jak przed takim atakiem obronić. Przenoszenie od jednego dostawcy usług do drugiego na nie wiele się zdaje bo finalnie żaden dostawca takiego klienta mieć nie chce. I po drugie właśnie opisaną zdanie wcześniej bezsilność w przypadku konkretnego ataku DDoS. Można patrzeć i się modlić ;] Zapytałem autora jak się sprawy mają ale podejrzewam, że w gąszczu maili gdzieś moja skromna wiadomość umkła ;]Jak zniszczyć najwiekszy nieoficjalny serwer Warcraft 3?

Chciałbym podziękować wszystkim za pomoc :) Nie spodziewałem się aż tak dużego odzewu!

Jestem administratorem i twórcą najwiekszego nieoficjalnego serwera gry Warcraft 3: eurobattle.net . Średnia liczba graczy na serwerze to ok 5000 osób online. Serwer jest międzynarodowy gra na nim dużo ludzi z zagranicy – a właściwie głównie z zagranicy. Czytaj dalej »

-

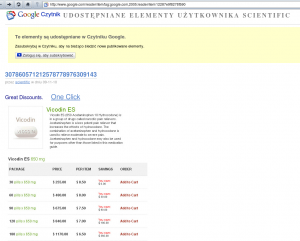

Spam sobie zawsze znajdzie miejsce dla siebie, a jak nie u siebie to w Google czytniku

- Data dodania:

- 12 11.09

- Kategorie:

- newsy

Spamerzy na wszystkie sposoby wykorzystują zewnętrzne serwisy aby umieścić swoją reklamowaną zawartość na zaufanych stronach internetowych. Te jak wiadomo są często w filtrach antyspamowych oznaczone jako zaufane. Otrzymałem dziś jako przykład kolejne miejsce gdzie zawitały reklamy medykamentów. Jest to mianowicie udostępniona treść z czytnika Google jakiegoś użytkownika. Osobiście nie korzystam z usług konta Google ale zakładam, że czytnik jest aplikacją odczytującą RSSy, a Google umożliwia polecenie komuś wiadomości ze swojego czytnika. Innymi słowy – zostało dodane konto Google, które do czytnika zasubskrybowało kanał RSS reklamujący medykamenty i tenże wpis został udostępniony w świat. I Google jeszcze nie pomyślało aby w tym miejscu dodać przycisk „Zgłoś jako spam” ale to akurat pewnie kwestia czasu :] Jeśli ktoś korzysta z usług czytnika i gdzieś w rozumowaniu popełniłem błąd to proszę oczywiście o mały bugfix :]

Spamerzy na wszystkie sposoby wykorzystują zewnętrzne serwisy aby umieścić swoją reklamowaną zawartość na zaufanych stronach internetowych. Te jak wiadomo są często w filtrach antyspamowych oznaczone jako zaufane. Otrzymałem dziś jako przykład kolejne miejsce gdzie zawitały reklamy medykamentów. Jest to mianowicie udostępniona treść z czytnika Google jakiegoś użytkownika. Osobiście nie korzystam z usług konta Google ale zakładam, że czytnik jest aplikacją odczytującą RSSy, a Google umożliwia polecenie komuś wiadomości ze swojego czytnika. Innymi słowy – zostało dodane konto Google, które do czytnika zasubskrybowało kanał RSS reklamujący medykamenty i tenże wpis został udostępniony w świat. I Google jeszcze nie pomyślało aby w tym miejscu dodać przycisk „Zgłoś jako spam” ale to akurat pewnie kwestia czasu :] Jeśli ktoś korzysta z usług czytnika i gdzieś w rozumowaniu popełniłem błąd to proszę oczywiście o mały bugfix :]Reklamowana witryna niestety już nie działa, gdyż przestały odpowiadać jej DNSy. Szczegóły domenowe: Czytaj dalej »

-

Pilnuj bezpieczeństwa swojego, bo możesz mieć pecha dużego czyli krótka historia o kradzieży 480 000 dolarów z konta bankowego

- Data dodania:

- 11 11.09

- Kategorie:

- newsy

Pewną organizację z Pensylwanii spotkała bardzo przykra niespodzianka. W wyniki zainfekowania ich systemu Windows przez bankera (odmiana trojana ukierunkowanego w okradanie kont bankowych), stracili z konta bankowego okrągłą sumę 400 000 dolarów (bez 753 dolarów :), co w przeliczeniu na naszą walutę daje około 1 120 000 zł (czytaj: ponad bańkę im stuknięto…). Wirus dostał się do krwio-obiegu systemu operacyjnego w najbardziej klasyczny z możliwych sposobów czyli przez ogłupienie użytkownika, który uruchomił załącznik z wiadomości pocztowej :] Udało się odzyskać około 100 000 dolarów jednak pozostała kwota zasiliła szczęśliwych na pewno posiadaczy nowych Audi A8 ;] Cała akcja to zakrojona na szeroką skalę grabież z kont różnych firm i instytucji.

Co ciekawe specjalista z bloga Security Fix przyznaje, że po analizie bardzo dużej liczby przypadków kradzieży z kont bankowych sum od 10 do 500 tysięcy dolarów – sugeruje zmianę systemu operacyjnego, gdyż każdy przypadek rozpoczynał się w wyniku infekcji złośliwym oprogramowaniem systemu Windows. Może pora aby ludzie odpowiedzialni za zarządzanie dużymi kwotami poznali pierwsze z brzegu LiveCD z Linuksem na pokładzie :] Ciekawy jestem, która firma pokusi się o wyliczenie ile oszczędności w skali roku (obserwując kwotę strat) mogłaby przynieść migracja takich systemów na nie ten najpopularniejszy :}

-

Do 70 procent prowizji za wykupione fałszywe oprogramowanie antywirusowe

- Data dodania:

- 07 11.09

- Kategorie:

- newsy

Złośliwe oprogramowanie, które po zainstalowaniu się w systemie zasypują komunikatami informującymi o rzekomym wirusie obecnym w systemie to już żadna nowość. Niczego nie świadomy użytkownik kupuje „pełną” wersję pakietu antywirusowego, który jest oczywiście jednym wielkim oszustwem. Mechanizm znany i lubiany :] Jeśli jednak ciekawi kogoś ile zarabia się za taką instalację oprogramowania u kogoś na komputerze to warto przyjrzeć się sieciom prowizyjnym oferującym takie usługi. Przykładowo organizacja Ya!Bucks oddaje aż do 70% z tak zarobionych pieniędzy. Czyli jeśli nie znamy się na sprawach finansowych, nie chcemy zaprzątać sobie głowy setkami przelewów, księgowaniem i tuszowaniem kasy itp., a znamy się natomiast na infekowaniu innych użytkowników fałszywym oprogramowaniem antywirusowym, taka praca jest wręcz można by rzec idealna ;] Część firm płaci po kilkanaście centów za maszynę (z czego 1 cent za maszynę w Azji i 10-15 centów za maszynę w USA) przy czym jeśli liczba zainfekowanych komputerów osiągnie pewien pułap – cena rośnie. Przy takiej opcji cena jest drastycznie niższa ale nigdy nie mamy pewności, że użytkownik wykupi za kilkadziesiąt dolarów swój wymarzony program antywirusowy. Całkiem przy okazji, niezależnie od tego czy zapłacimy za aplikację, nasz system staje się standardowym spambotem czyli komputerem wysyłającym spam oraz komputerem przechowującym i serwującym inne pliki ze złośliwym oprogramowaniem. I teraz pojawia się w mojej głowie pytanie – czy jeśli posiadamy błąd typu 0 day czyli taki, który nie jest jeszcze oficjalnie znany, a podatne oprogramowanie nie jest naprawione przez producenta – to czy warto taki błąd sprzedawać do firmy zajmującej się skupem tego typu oprogramowania czy może lepiej po prostu infekować? Co sądzicie?

Źródło: http://www.m86security.com/trace/traceitem.asp?article=1060

-

Canadian Pharmacy na mega pierwszym kampani spamerskich miejscu

- Data dodania:

- 06 11.09

- Kategorie:

- newsy

Interesujący wykresik ukazujący aktualne rozłożenie kampanii spamerskich produktów możecie ujrzeć na stronie firmy M86 Security. Kto otrzymuje spam i go czyta ten wie, że ten wykres nie kłamie. Niekwestionowanym liderem jest w tej materii jest własnie Canadian Pharmacy czyli apteka z tabletkami wszelkiej maści z czego najpopularniejszym produktem są tabletki kierunkujące Wasze organy na ciągłe stanie :] Później trochę podróbek i znowu medykamenty. Tak czy owak pierwsza firemka to około 60-70 procent rynku, a następne to sporo poniżej 10 procent. Jest lider, monopolista i koniec. Co najfajniejsze wykorzystują do rozsyłania spamu większość największych sieci botnetowych jakie istnieją. Nie liczy się od kogo kupujemy kampanię i czy te sieci botnet ze sobą konkurują – biznes to biznes i liczy się dotarcie do jak największej liczby odbiorców…

-

W hipermarkecie odkryłem tablicę wyników gdzie odznaczany jest najszybciej skanujący produkty kasjer tygodnia

- Data dodania:

- 05 11.09

- Kategorie:

- newsy

Coś mocno z założenia motywującego pracowników, na mnie zadziałało tak jak powinno czyli spojrzałem smutno i z politowaniem. Rozumiem tego typu tablicę umieszczać w miejscu widocznym dla pracowników ale nie na ogólnodostępnej ścianie. Z tabelkami ile procent dane grupy kas powinny wypracować, a ile wypracowały. Taki sobie High Score jak w grach. A co do tabelek i rekordów to sierpniowe statystyki z aplikacji do wykrywania złośliwego oprogramowania firmy Microsoft (MSRT – Malicious Software Removal Tool) wykazują, że zdecydowanie kradzież danych króluje i zajmuje pierwsze miejsca listy wyników. Trojany kradnące hasła, dane do kart kredytowych, kont bankowych, gier w ostatnim roku wygrywają wszelkie statystyki. Jak widać opłaca się kraść informacje by potem ją monetyzować. Ciekawe są też liczby idące w setki tysięcy wyczyszczonych z wirusów maszyn, a zwłaszcza fakt, że przykładowo spamboty z sieci takich jak Pushdo czy Rustock, usuwane w liczbie około 100 tysięcy maszyn, nadal bez stresu spamują i mają się dobrze. Jak widać w świecie nielegalnych Windowsów bez aktywnych aktualizacji, nie będzie tak łatwo nawet Microsoftowi zwalczyć siedliska zła. Chwała i tak im za to co w tej materii robią, lepsze to przecież niż nic ;]

Źródło: http://www.m86security.com/trace/traceitem.asp?article=1062