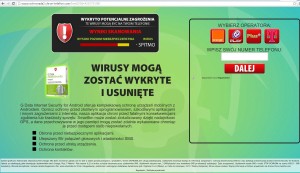

Taką wiadomość SMS otrzymałem dziś na swój bardzo stary i nie_smartphone-telefon: Twoj telefon moze byc zainfekowany! Aby uniknac powaznych problemow jak awarie czy utrata danych, prosimy wykonac pelny skan systemu na http://bit ly / 1iIBrnD. Adres ten kieruje do adresu: www ochronada2 chron-telefon com, który jest niczym innym jak próbą naciągnięcia użytkownika do zapisania się do płatnych serwisów SMSowych. W treści strony (malutkim druczkiem) możemy przeczytać: Czytaj dalej »

Taką wiadomość SMS otrzymałem dziś na swój bardzo stary i nie_smartphone-telefon: Twoj telefon moze byc zainfekowany! Aby uniknac powaznych problemow jak awarie czy utrata danych, prosimy wykonac pelny skan systemu na http://bit ly / 1iIBrnD. Adres ten kieruje do adresu: www ochronada2 chron-telefon com, który jest niczym innym jak próbą naciągnięcia użytkownika do zapisania się do płatnych serwisów SMSowych. W treści strony (malutkim druczkiem) możemy przeczytać: Czytaj dalej »

Archiwum (czerwiec, 2014)

-

Twój telefon może być zainfekowany – uwaga na SMS

- Data dodania:

- 27 6.14

- Kategorie:

- newsy, uwaga_oszustwo

-

Bazy adresów e-mail na sprzedaż z opcją wysłania spamu

- Data dodania:

- 25 6.14

- Kategorie:

- newsy

Otrzymałem na maila ofertę sprzedaży baz danych e-mail wraz z możliwością zakupu opcji zaspamowania. Ceny kształtują się następująco:

Otrzymałem na maila ofertę sprzedaży baz danych e-mail wraz z możliwością zakupu opcji zaspamowania. Ceny kształtują się następująco:We provide E-mail addresses databases , email lists .

and also provide bullet proof mailing server . bullet proof smtp server.America 155 Million Email Address $599 US

Europe 142 Million Email Address $599 US

Asia 137 Million Email Address $599 US Czytaj dalej » -

Konferencja SECURITY CASE STUDY – Call for Papers

- Data dodania:

- 24 6.14

- Kategorie:

- newsy

Na polskiej scenie konferencji związanych z bezpieczeństwem pojawia się nowa, warta uwagi pozycja. Konferencja „SECURITY CASE STUDY” (SCS) to wydarzenie, które merytorycznie będzie skupione przede wszystkim na praktyce. Przykłady z codziennego frontu specjalistów od bezpieczeństwa zagwarantują uzyskanie oryginalnej wiedzy, która może przydać się podczas ochrony własnych zasobów firmowych.

Na polskiej scenie konferencji związanych z bezpieczeństwem pojawia się nowa, warta uwagi pozycja. Konferencja „SECURITY CASE STUDY” (SCS) to wydarzenie, które merytorycznie będzie skupione przede wszystkim na praktyce. Przykłady z codziennego frontu specjalistów od bezpieczeństwa zagwarantują uzyskanie oryginalnej wiedzy, która może przydać się podczas ochrony własnych zasobów firmowych.W skrócie: Studium przypadków – bezpieczeństwo IT, 26 – 27 listopada 2014, Warszawa.

Konferencja SECURITY CASE STUDY 2014 jest organizowana przez Fundację Bezpieczna Cyberprzestrzeń, która była współorganizatorem świetnej konferencji Atak i Obrona 2013 i jestem przekonany, że czas spędzony na konferencji SCS 2014 będzie czasem niezwykle owocnym.

Osoby zainteresowane wystąpieniem na konferencji zapraszam do strony CFP.

Opis konferencji: Czytaj dalej »

-

Fala złośliwego oprogramowania podszywającego się pod firmy zalewa polski Internet

- Data dodania:

- 23 6.14

- Kategorie:

- newsy, uwaga_oszustwo

W ostatnich tygodniach przez polski Internet przewija się olbrzymia fala nowych kampanii mailowych rozsyłających złośliwe oprogramowanie. Schemat działania cyberprzestępców jest bardzo podobny. W wiadomości e-mail fałszują nadawcę wiadomości – mail wygląda jakby był wysłany z określonej firmy – co ma uwiarygodnić treść wiadomości i skłonić ofiarę do otwarcia załącznika.

W załączniku znajduje się złośliwe oprogramowanie, które po uruchomieniu oddaje kontrolę nad systemem i komputerem – cyberprzestępcom. Sugerujemy nie otwieranie załączników, nie klikanie w załączniki i usuwanie ich ze skrzynki pocztowej. W miarę możliwości programów pocztowych także oznaczanie ich jako niebezpieczne/spam. Pamiętajcie: firmy, pod które podszywają się cyberprzestępcy nie mają nic wspólnego z tymi mailami. Niestety zasada działania poczty elektronicznej umożliwia dowolne ustawienie nagłówka OD, co w takiej sytuacji mocno uwiarygadnia złośliwe przesyłki. Czytaj dalej »

-

Cztery lata pozbawienia wolności za sabotaż systemów IT przez zwolnionego pracownika

- Data dodania:

- 13 6.14

- Kategorie:

- newsy

Ricky Joe Mitchell pracujący w firmie EnerVest, gdy zorientował się, że zostanie zwolniony, postanowił zresetować ustawienia serwerów do fabrycznych, wyłączyć systemy chłodzące oraz wyłączyć procesy wykonywania kopii zapasowych danych. W styczniu został uznany winnym stawionych mu zarzutów, a kilka dni temu usłyszał wyrok: 4 lata pozbawienia wolności oraz zapłatę 528 tysięcy dolarów kary. Czytaj dalej »

-

Kara dożywocia za cyberprzestępstwo w Wielkiej Brytanii

- Data dodania:

- 11 6.14

- Kategorie:

- newsy

Nowe surowe kary dla cyberprzestępców, którzy zagrażają bezpieczeństwu państwa mogą wejść w życie w Wielkiej Brytanii. Rząd Wielkiej Brytanii chce by maksymalnym wyrokiem nakładanym na cyberprzestępców było dożywocie. Za sabotaż sieci komputerowych, który wpłynie poważnie na społeczeństwo np. poprzez zakłócenie dystrybucji żywności, wyłączenie sieci telekomunikacyjnej lub dostaw energii to kilka aspektów o największym wymiarze kary.

Obecnie prawo za przestępstwa komputerowe przewiduje maksymalnie karę w wysokości 10 lat pozbawienia wolności. Cyberprzestępstwo, które spowoduje śmierć, poważną chorobę lub uraz albo, które może zaszkodzić bezpieczeństwu narodowemu, może zakończyć się wyrokiem dożywocia. Czytaj dalej »

-

Ujęto 11-stu skimmerów wykradających dane o kartach płatniczych

- Data dodania:

- 10 6.14

- Kategorie:

- newsy, ujęto_cyberprzestępce

Cytując Wikipedię: Skimming – przestępstwo polegające na nielegalnym skopiowaniu zawartości paska magnetycznego karty płatniczej bez wiedzy jej posiadacza w celu wytworzenia kopii i wykonywania nieuprawnionych płatności za towary i usługi lub wypłat z bankomatów. W zorganizowanej akcji Europolu, European Cybercrime Centre (EC3) oraz służb z Francji i Bułgarii, ujęto 11 osób oskarżonych o przestępstwa związane z elektronicznymi płatnościami. Czytaj dalej »

Cytując Wikipedię: Skimming – przestępstwo polegające na nielegalnym skopiowaniu zawartości paska magnetycznego karty płatniczej bez wiedzy jej posiadacza w celu wytworzenia kopii i wykonywania nieuprawnionych płatności za towary i usługi lub wypłat z bankomatów. W zorganizowanej akcji Europolu, European Cybercrime Centre (EC3) oraz służb z Francji i Bułgarii, ujęto 11 osób oskarżonych o przestępstwa związane z elektronicznymi płatnościami. Czytaj dalej » -

Administrator amerykańskiej Marynarki wojennej uznany za winnego cyberprzestępstw

- Data dodania:

- 09 6.14

- Kategorie:

- newsy

Miesiąc temu pisaliśmy o tym, że Nicholas Knight, 27-letni administrator Marynarki wojennej Stanów Zjednoczonych został oskarżony o przełamywanie zabezpieczeń systemów komputerowych. Knight jest domniemanym przywódcą grupy hakerskiej „Digi7al”, której cele to głównie strony rządowe (w tym US Navy) i instytucje akademickie. Drugi członek grupy 20-letni Daniel Kruger z Salem, w stanie Illinois, przyznał się również do winy, przełamywania zabezpieczeń ponad 30 podmiotów publicznych i prywatnych.

Obaj zostali uznani za winnych i grozi im pozbawienie wolności do lat 5 i grzywna w wysokości 250 000 dolarów. US Navy wyceniły obsługę incydentu na 514 000 dolarów. W cenę tę wliczone zostały koszty odpowiedzi na atak, ocena szkód, zapewnienie ofiarom usług związanych z ochroną tożsamości, usługi monitorowania finansów ofiar oraz finansowanie call center dla ofiar incydentów. Widać, że Stany Zjednoczone, które w ciągu miesiąca od oskarżenia, uznały oskarżonych za winnych, jasno dają do zrozumienia, że cyberprzestępstwa będą traktowali na równi poważnie z innymi przestępstwami.

-

Zorganizowana akcja wyłączenia botnetu GameOver infekującego złośliwym oprogramowaniem CryptoLocker

- Data dodania:

- 03 6.14

- Kategorie:

- newsy, ujęto_cyberprzestępce

W akcji zwanej Operation Tovar lub b157, we współpracy wielu firm i instytucji, przeprowadzono zorganizowaną akcję wymierzoną w sieć botnet GameOver opartą o złośliwe oprogramowanie typu ZeuS. Szacuje się, że botnet GameOve zainfekował od 500 000 do 1 miliona komputerów. W akcji brały udział: FBI, Europol, UK National Crime Agency, Australian Federal Police, the National Police of the Netherlands National High Tech Crime Unit, European Cybercrime Centre (EC3), Germany’s Bundeskriminalamt, France’s Police Judiciare, Italy’s Polizia Postale e delle Comunicazioni, Japan’s National Police Agency, Luxembourg’s Police Grand Ducale, New Zealand Police, the Royal Canadian Mounted Police, Ukraine’s Ministry of Internal Affairs – Division for Combating Cyber Crime oraz firmy Microsoft, CrowdStrike, Dell SecureWorks, Deloitte Cyber Risk Services, Abuse.ch, Afilias, F-Secure, Level 3 Communications, Neustar, Shadowserver, Anubis Networks, Symantec, Trend Micro, McAfee i badacze z uniwersytetów z Holandii i Niemiec. Czyli potężny arsenał obrońców. Czytaj dalej »