- Data dodania:

- 29 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

W Kanadzie po 2 miesięcznym śledztwie, ujęto 9-osobową grupę przestępczą, trudniącą się skimmingiem czyli kopiowaniem kart płatniczych w celu kradzieży środków finansowych z tychże. Ludzie ci są odpowiedzialni za ponad 300 przypadków kradzieży (od sierpnia 2010), w których łączna kwota kradzieży wynosi około 2 milionów dolarów. Policja przejęła 3 pojazdy, kokainę, gotówkę, nakładki na bankomaty i fałszywe karty płatnicze.

Oskarżeni to: Czytaj dalej »

- Data dodania:

- 28 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

FBI ostrzegło (PDF), iż w okresie od marca 2010 do kwietnia 2011 zostało popełnionych 20 incydentów, w których skradziono pieniądze z małych i średnich firm ze Stanów Zjednoczonych na kwotę ponad 20 milionów dolarów. Po odzyskaniu części kwot, aktualne straty szacowane są na około 11 milionów dolarów. Wszystkie pieniądze powędrowały do chińskich firm zarejestrowanych przy rosyjskiej granicy w prowincji Heilongjiang. Czytaj dalej »

- Data dodania:

- 27 4.11

- Kategorie:

- narzędzia, statystyki

- Autor:

- Borys Łącki

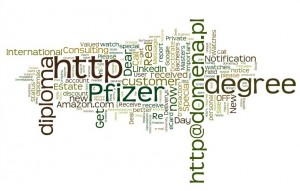

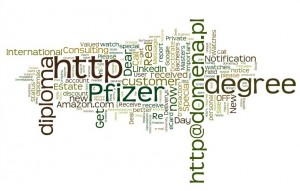

Zebrałem sobie 41 025 wiadomości typu SPAM wysłanych na konto http zebranych w okresie 2009.10 – 2011.03 i zajrzałem do środka. Poniżej prezentuję listę pierwszych 100 tematów występujących w wiadomościach: Czytaj dalej »

- Data dodania:

- 26 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Ekipa z firmy Kaspersky oszacowała na podstawie analizy botnetu Artro, który jest wykorzystywany głównie do tworzenia fałszywych kliknięć w sieci reklamowe, iż zarobki właścicieli botnetu wahają się od 1 000 do 2 000 dolarów dziennie (około 100 000 PLN miesięcznie). Widać więc, że tego typu praca może być dość intratnym zajęciem.

Botnet Artro istnieje od ponad 2 lat i w styczniu 2011 wykryto ponad 140 000 zainfekowanych maszyn w 235 krajach. Komunikacja z botów z serwerem zarządzającym jest szyfrowana, a pobierane pliki wykonywalne mogą być ukrywane w plikach graficznych GIF. Dodatkowo z części krajów w ogóle nie można pobrać plików konfiguracyjnych. Trojan potrafi zarówno sam klikać w określone odnośniki jak i podmieniać na żywo wyniki z wyszukiwarek internetowych.

- Data dodania:

- 22 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

W serwisie GoldenLine otrzymałem wiadomość (i nie tylko ja, dzięki Guzik!) od nieznanej mi osoby: Cześć ) Chcesz porozmawiać ) Co prawda tu rzadko bywam, częściej poznaję ludzi tu – hxxp://tocoevo blogspot com A propos, mój nick tam jest Ketty21, pisz do mnie. Oczywiście po kliknięciu w link, z użyciem kilku domen zostaję skierowany do adresu sexnk org, który to przed moimi oczkami ukazuje roznegliżowane Panie, rzecz jasna mieszkają w tym samym mieście co ja. Panie te czekają i marzą o seksie ze mną, grupowo, na stojąco, siedząco i w pół gwizdka i wyłącznie szybka rejestracja dzieli mnie od zawarcia nowych znajomości. Czytaj dalej »

W serwisie GoldenLine otrzymałem wiadomość (i nie tylko ja, dzięki Guzik!) od nieznanej mi osoby: Cześć ) Chcesz porozmawiać ) Co prawda tu rzadko bywam, częściej poznaję ludzi tu – hxxp://tocoevo blogspot com A propos, mój nick tam jest Ketty21, pisz do mnie. Oczywiście po kliknięciu w link, z użyciem kilku domen zostaję skierowany do adresu sexnk org, który to przed moimi oczkami ukazuje roznegliżowane Panie, rzecz jasna mieszkają w tym samym mieście co ja. Panie te czekają i marzą o seksie ze mną, grupowo, na stojąco, siedząco i w pół gwizdka i wyłącznie szybka rejestracja dzieli mnie od zawarcia nowych znajomości. Czytaj dalej »

- Data dodania:

- 22 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Iwan Kaspierski 20 letni syn właściciela znanej firmy antywirusowej Kaspersky został porwany. Przestępcy żądają 3 milionów dolarów okupu. Żądania zostały przedstawione Panu Kaspierskiemu przez telefon i mimo, iż firma nie zajęła stanowiska jeszcze w tej sprawie, to Kaspierski wynajął agencję detektywistyczną i uruchomił własne kanały mogące pomóc w odbiciu syna. Dodatkowo w sprawę zaangażowane są służby rosyjskie. Forbes szacuje majątek Jewgienija Kaspierskiego na 800 milionów dolarów. Miejmy nadzieję, że Iwanowi uda się bezpiecznie wrócić do domu.

- Data dodania:

- 20 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Otrzymałem właśnie intratną propozycję zmasowanej wysyłki mailowej, w której to mogę otrzymać 50% zniżkę na usługę. Dość ciekawym aspektem promocji jest szacowana liczba odwiedzających naszą reklamowaną witrynę, która utrzymuje się mniej więcej na poziomie 1%. Mogłoby wydawać się to mało interesującą liczbą ale jeśli zdamy sobie sprawę, że możemy wysłać 50 milionów wiadomości za 4 999 dolarów (~13 764 PLN), co przełożyć się może na pół miliona odwiedzin potencjalnych klientów to warto poważniej zastanowić się nad tą ofertą :] Czytaj dalej »

Otrzymałem właśnie intratną propozycję zmasowanej wysyłki mailowej, w której to mogę otrzymać 50% zniżkę na usługę. Dość ciekawym aspektem promocji jest szacowana liczba odwiedzających naszą reklamowaną witrynę, która utrzymuje się mniej więcej na poziomie 1%. Mogłoby wydawać się to mało interesującą liczbą ale jeśli zdamy sobie sprawę, że możemy wysłać 50 milionów wiadomości za 4 999 dolarów (~13 764 PLN), co przełożyć się może na pół miliona odwiedzin potencjalnych klientów to warto poważniej zastanowić się nad tą ofertą :] Czytaj dalej »

- Data dodania:

- 19 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Jak możemy wyczytać na stronie serwisu www.wordpress.com udostępniającego platformę blogerską, doszło do przełamania zabezpieczeń wielu serwerów projektu. W wyniku ataku uzyskano najwyższe uprawnienia i mimo faktu, iż znaczna część platformy opiera się o systemy Open Source, atakujący mogli uzyskać dostęp do wielu wrażliwych informacji takich jak na przykład hasła do API zewnętrznych serwisów partnerskich platformy. Czytaj dalej »

Jak możemy wyczytać na stronie serwisu www.wordpress.com udostępniającego platformę blogerską, doszło do przełamania zabezpieczeń wielu serwerów projektu. W wyniku ataku uzyskano najwyższe uprawnienia i mimo faktu, iż znaczna część platformy opiera się o systemy Open Source, atakujący mogli uzyskać dostęp do wielu wrażliwych informacji takich jak na przykład hasła do API zewnętrznych serwisów partnerskich platformy. Czytaj dalej »

- Data dodania:

- 15 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Szybki obrazek ukazujący po raz wtóry jak wygląda wynik zautomatyzowanego spamowania naszego bloga. Winniście zwrócić uwagę na różne adresy IP oraz godzinę i minuty dodania. Ktoś musiałby bardzo szybko i sprawnie przełączać się pomiędzy adresami IP (super duper proxy changer), dopisywać kawałek zdania, wpisywać nowy adres mailowy, a to wszystko tylko po to by skomentować wpis ;]

Szybki obrazek ukazujący po raz wtóry jak wygląda wynik zautomatyzowanego spamowania naszego bloga. Winniście zwrócić uwagę na różne adresy IP oraz godzinę i minuty dodania. Ktoś musiałby bardzo szybko i sprawnie przełączać się pomiędzy adresami IP (super duper proxy changer), dopisywać kawałek zdania, wpisywać nowy adres mailowy, a to wszystko tylko po to by skomentować wpis ;]

- Data dodania:

- 12 4.11

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Warto zobaczyć jak wygląda rozproszony atak (DDoS) w wersji 3D, bez specjalnych okularów ;] Zapraszam do odnośnika: http://www.youtube.com/watch?v=VrJQd5Zpd4k#t=5m2s

- Data dodania:

- 11 4.11

- Kategorie:

- fun, newsy

- Autor:

- Borys Łącki

Do specjalistów z firmy Fireeye zajmujących się analizą i zwalczaniem sieci botnet, dotarł bardzo interesujący list, rzekomo od samego twórcy botnetu Pushdo. W liście tym, autor dziwi się czemu ekipa z Fireeye chce zamknąć jego botnet, bo przecież gdy usuną już wszystkie tego typu aplikacje, to zarówno oni jak i firmy piszący oprogramowanie antywirusowe, nie będą miały pracy ;] Czytaj dalej »

- Data dodania:

- 08 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Ostatnio zgłoszono nam ciekawe zjawisko. Pojawiające się oferty pracy (zazwyczaj na sprzedawców dużych sieci handlowych), na które (po naszym zapytaniu) otrzymujemy odpowiedź, w której uprasza się o przesłanie zeskanowanego dowodu osobistego, rzekomo w celu wyrobienia przepustek umożliwiających wizytę w budynku firmy (na rozmowę o pracę). Oczywiście jest to próba wyłudzenia od nas szczegółowych danych osobowych zapewne w celu wykonania konkretnego przestępstwa. Sugeruję nieprzesyłanie skanu dowodu osobistego, ewentualną uprzednią weryfikację telefoniczną do firmy, do ochrony budynku itp. Niektóre firmy zajęły stanowisko przyznają, że nie mają nic wspólnego z tego typu działaniami. Przykładowe treści wyglądają tak: Czytaj dalej »

- Data dodania:

- 07 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Mimo, iż może się takowość wydawać niewiarygodną przygodą, to na prawdę da się zapewnić sobie dostatnie życie przy minimalnym nakładzie pracy ;] Firma Condé Nast, która publikuje dla popularnych magazynów takich jak Vogue, GQ, Architectural Digest, Wired, Vanity Fair i wielu innych – została oszukana i straciła prawie 8 milionów dolarów, a wszystko to za pomocą jednego dobrze przygotowanego maila phishingowego (phishing atakujący konkretny cel czyli spear phishing). Dział księgowości firmy otrzymał elektroniczne zezwolenie na wypłatę zaległych płatności dla firmy Quad/Graphics, Inc. (kontrahent firmy Condé Nast). Po wysłaniu faksem podpisanego przez księgowość wniosku JPMorgan Chase Bank przelał kwotę na konto firmy Quad Graph. Czytaj dalej »

- Data dodania:

- 06 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Po trojanie ZeuS przygotowanym dla polskich banków nadszedł czas na niemieckich sąsiadów. Jeszcze nie tak dawno polski światek obiegła informacja o trojanie ZeuS, który został skonfigurowany w taki sposób by nakłaniać użytkowników do instalacji złośliwego oprogramowania na swoich telefonach komórkowych, a wszystko to po to by następnie wykradać kody mTAN (zwyczajowo SMS kod) służące do potwierdzania operacji wykonywanych w usługach bankowych. Okazuje się, iż aktualnie przestępcy przygotowali wersje trojana SpyEye dla niemieckich banków i rozpoczęli atak wymierzony w naszych zachodnich sąsiadów.

Niedługo tego typu forma ataków stanie się zwyczajną formalnością i będziemy się musieli do niej przyzwyczaić jak do zjawiska takiego jak phishing. W wersji niemieckiej trojan na telefon komórkowy jest przygotowany dla systemów Symbian (zwyczajowo Nokia) i wykorzystuje darmowy podpisany cyfrowo certyfikat chińskiej firmy podczas instalacji.

- Data dodania:

- 05 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Serwery DNS utrzymujące obsługę domeny nadrzędnej .be (Belgia) od niedzieli są pod obstrzałem nieznanych osobników. Przyjmują 6 razy więcej zapytań niż zwyczajowo. Dwa główne serwery przez okres 4 godzin (oraz sporadycznie) nie odpowiadały na zapytania. Przez 20 minut atak wykorzystywał 14 000 adresów IP, co może wskazywać na wykorzystanie sieci botnet. Zapytania skonstruowane są w taki sposób iż sprawdzają pole MX. Za odpowiedź dla tego pola zwyczajowo odpowiada serwer DNS danej domeny, a nie nadrzędny serwer całego kraju, dlatego odpowiedzi serwerów DNS zwracają dane jako „nieznane”. Przyrost takich wiadomości w kontekście normalnej działalności zmienił się z 10% do 90%. Czytaj dalej »

- Data dodania:

- 04 4.11

- Kategorie:

- newsy

- Autor:

- Borys Łącki

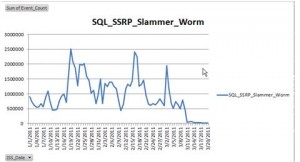

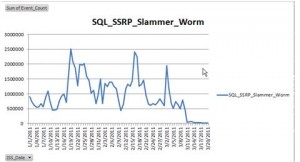

Specjaliści z firmy IBM zauważyli, że znany od kilku lat robak Slammer przestał generować ruch sieciowy. Inne grupy zajmujące się zagrożeniami sieciowymi potwierdziły to dziwne wyłączenie. Nie znamy aktualnie przyczyny tego drastycznego spadku aktywności. Dla przypomnienia kilka faktów z życia robaka. Na podstawie zalążków informacji na temat błędu przedstawionych przez na konferencji Black Las Vegas 2002 oraz dodatkowych szczegółów opublikowanych parę miesięcy później, nieznani sprawcy napisali robaka, który stał się sławny ze względu na mechanizm propagacji. Lecz nie ze względu na zaawansowane metody, a wyłącznie ze względu na jedną z najszybszych w historii infekcji światowych zasobów sieci internet.

Specjaliści z firmy IBM zauważyli, że znany od kilku lat robak Slammer przestał generować ruch sieciowy. Inne grupy zajmujące się zagrożeniami sieciowymi potwierdziły to dziwne wyłączenie. Nie znamy aktualnie przyczyny tego drastycznego spadku aktywności. Dla przypomnienia kilka faktów z życia robaka. Na podstawie zalążków informacji na temat błędu przedstawionych przez na konferencji Black Las Vegas 2002 oraz dodatkowych szczegółów opublikowanych parę miesięcy później, nieznani sprawcy napisali robaka, który stał się sławny ze względu na mechanizm propagacji. Lecz nie ze względu na zaawansowane metody, a wyłącznie ze względu na jedną z najszybszych w historii infekcji światowych zasobów sieci internet.

W ciągu 10 minut od wypuszczenia w świat zainfekował (szacunkowo kilkadziesiąt tysięcy maszyn) prawie 90% podatnych urządzeń. Błąd znajdował się w produktach Microsoft SQL Serwer oraz Desktop Engine. Inna nazwa robaka to Sapphire, a kto pamięta czasy kiedy robak się narodził zapewne przypomni sobie o masowych problemach z przeciążeniami sieci oraz urządzeń, które powodowały masowe skany sprawdzające podatność wykorzystywane przez robaka.