- Data dodania:

- 09 4.14

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Polecam dwie interesujące strony, na których na żywo możecie oglądać statystyki dotyczące ataków oraz oprogramowania antywirusowego. Bardzo przyjemne wizualizacje w ujęciu całego świata. Zapraszam! Wymagana obecność obsługi standardu WebGL w przeglądarce.

Polecam dwie interesujące strony, na których na żywo możecie oglądać statystyki dotyczące ataków oraz oprogramowania antywirusowego. Bardzo przyjemne wizualizacje w ujęciu całego świata. Zapraszam! Wymagana obecność obsługi standardu WebGL w przeglądarce.

http://wwwnui.akamai.com/gnet/globe/index.html

http://cybermap.kaspersky.com/

- Data dodania:

- 28 1.10

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Europejska organizacja ENISA (the European Network and Information Security Agency) zajmująca się cyberbezpieczeństwem opublikowała raport na temat niechcianej poczty. Wynika z niego jasno, że 95.6% wiadomości przetwarzanych przez 92 usługodawców z 30 krajów Europy (26 z 27 krajów Unii) to SPAM. W poprzednim raporcie procentowy udział realnych wiadomości wynosił 6%. Łączna liczba zbadanych adresów mailowych przekroczyła 80 milionów. Zaproszenia do udziału w badaniu zostały wysłane do 1 700 firm.

- Dla 70% respondentów problem SPAMu jest problemem bardzo ważnym.

- Dla 1/4 firm obsługa związana z problemami około spamowymi zajmuje ponad 10% całościowego czasu pracy CallCenter.

- 1/3 dużych dostawców (powyżej 1 miliona obsługiwanych kont) usług mailowych przyznaje, że budżet na walkę ze SPAMem wycenia na około 1 milion Euro rocznie.

- Walka z niechcianą pocztą odbywa się na wielu frontach np. technicznym, prawnym, zapobiegawczym.

- Blacklistowanie jest najpopularniejszą metodą wykrywania niechcianej poczty (jednak dostawcy mają nadzieję, że poprawią się reakcje na zgłoszenia związane ze złymi trafieniami), następnie filtrowanie treści, uwierzytelnianie nadawcy, blacklistowanie adresów URL, greylisting.

- Średnio 5 różnych technik jest wykorzystywanych przy odsiewaniu plewu od ziarna.

- Najważniejszym aspektem walki ze SPAMem jest zapewnienie odpowiedniej jakości usług dla klienta, koszty związane z obsługą klienta, transfer klienta, koszty transferu po stronie dostawcy.

- Do uwierzytelniania najczęściej wykorzystywany jest mechanizm SMTP AUTH i dopiero prawie dwa razy rzadziej SPF, SMTP TLS, POP3 before SMTP.

- Ponad 3/4 dostawców zeznaje, że ich serwery były nieprawidłowo dodane do Blacklist, a także że prawidłowe serwery były dodawane do Blacklist.

- 3% wiadomości zawiera wirusy wykrywane przez systemy antywirusowe.

Źródło: http://www.enisa.europa.eu/media/press-releases/spam-survey-2009-the-fight-against-spam

- Data dodania:

- 17 1.10

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Jak donosi blog Sunbelt dział zajmujący się wykrywaniem fałszywego oprogramowania antywirusowego nakłaniającego do zakupu pełnej wersji pseudo programu umożliwiającego usunięcie fałszywego wirusa z naszego systemu – odkryto już 50-tą wersję złośliwej aplikacji z rodziny IGuardPC, a co za tym idzie rodzina ta niczym mafia na pełnych obrotach zdobyła pierwsze miejsce pod względem liczebności wersji swojego oprogramowania. Rodzina rozpoczęła swą historię w sierpniu 2008 roku aby aktualnie generować nową wersję swojego oprogramowania co każde 48 godzin. Oczywiście w celu ogłupienia systemów wykrywających złośliwe oprogramowanie.

Jak donosi blog Sunbelt dział zajmujący się wykrywaniem fałszywego oprogramowania antywirusowego nakłaniającego do zakupu pełnej wersji pseudo programu umożliwiającego usunięcie fałszywego wirusa z naszego systemu – odkryto już 50-tą wersję złośliwej aplikacji z rodziny IGuardPC, a co za tym idzie rodzina ta niczym mafia na pełnych obrotach zdobyła pierwsze miejsce pod względem liczebności wersji swojego oprogramowania. Rodzina rozpoczęła swą historię w sierpniu 2008 roku aby aktualnie generować nową wersję swojego oprogramowania co każde 48 godzin. Oczywiście w celu ogłupienia systemów wykrywających złośliwe oprogramowanie.

Podział na generacje i poszczególne wersje złośliwego oprogramowania: Czytaj dalej »

- Data dodania:

- 31 12.09

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Taka mała można by napisać rocznica. 9 grudnia system wyłapujący i analizujący SPAM otrzymał 1 miliardową wiadomość. Za każdym razem jak projekt HoneyPot wyłapuje wiadomość z szacunków wynika, że jest wysyłane następnych 125 000 wiadomości. Czyli od roku 2004 kiedy powstał system, na oko zostało wysłane 125 000 * 1 000 000 000 wiadomości typu SPAM czyli 125000000000000 spamów. Kraje, z których najczęściej wysyłany był spam to Chiny, Azerbejdżan, Południowa Korea oraz najrzadziej z Finlandii, Kanady i Belgii. Liczba botów, z których wysyłany jest spam – systematycznie zwiększa się. W roku 2004 po dodaniu nowego adresu e-mail na stronę internetową trzeba było poczekać średnio 49 dni aby został on zapisany w bazie do spamowania. W 2009 roku wystarczyło już czekać 21 dni. Spam phishingowy czy używany do scamingu reaguje na zmiany e-maili o wiele szybciej niźli zwykły spam reklamujący produkty. Co roku w Boże Narodzenie (21%) oraz w Sylwestra (32%) wysyłane jest znacznie mniej spamu niż normalnie – jak widać spamerzy też imprezują. Podobnie w sobotę i niedzielę wysyłanego spamu jest najmniej. Słowo VIAGRA zostało zapisane i odnotowane na 956 sposobów. W ciągu 5 ostatnich lat w 20 największych kampaniach, spamerzy wysłali łącznie 2.5 Petabajtów danych. Witryna Facebook zdobyła drugie miejsce pod względem liczby wiadomości phishingowych i najpewniej zdobędzie w roku 2010 miejsce pierwsze zaraz po instytucjach finansowych i serwisie aukcyjnym ebay. Spam, który dodawany jest jako komentarz na stronie WWW analizowany jest od 2 lat i największymi krajami wygrywającymi na tym polu są Stany Zjednoczone, Chiny oraz Brazylia. Na prawdę imponujące cyferki :]

Źródło: http://www.projecthoneypot.org/1_billionth_spam_message_stats.php

- Data dodania:

- 30 8.09

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Kilka dni temu ekipie z SANS, anonimowa osoba doniosła o rosnącej aktywności na porcie 42, który wykorzystywany jest przez usługę WINS, która to ostatnimi czasy okazała się podatna na zdalny atak. Najpewniej ktoś rozpoczął masowe zarobaczanie serwerów. Jeśli ktoś jeszcze nie zaktualizował wystawionej na świat usługi to już zapewne i tak jest za późno ;] Oczywiście żartowałem i zalecam jak najszybszą aktualizację.

Kilka dni temu ekipie z SANS, anonimowa osoba doniosła o rosnącej aktywności na porcie 42, który wykorzystywany jest przez usługę WINS, która to ostatnimi czasy okazała się podatna na zdalny atak. Najpewniej ktoś rozpoczął masowe zarobaczanie serwerów. Jeśli ktoś jeszcze nie zaktualizował wystawionej na świat usługi to już zapewne i tak jest za późno ;] Oczywiście żartowałem i zalecam jak najszybszą aktualizację.

- Data dodania:

- 28 8.09

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Bardzo lubię tego typu obrazki pokazujące w bardzo prosty, szybki i przejrzysty sposób jakąś ciekawość. Tym razem możemy obejrzeć stworzony w 2008 roku obrazek ukazujący jak wiele w przeciągu kilku miesięcy zostało wykrytych przestępstw wykorzystujących kradzione dane z kart kredytowych (na terenie USA). Każde koło to konkretna transakcja, promień koła opisuje kwotę transakcji, a kolor różnice w czasie wystąpienia.

Bardzo lubię tego typu obrazki pokazujące w bardzo prosty, szybki i przejrzysty sposób jakąś ciekawość. Tym razem możemy obejrzeć stworzony w 2008 roku obrazek ukazujący jak wiele w przeciągu kilku miesięcy zostało wykrytych przestępstw wykorzystujących kradzione dane z kart kredytowych (na terenie USA). Każde koło to konkretna transakcja, promień koła opisuje kwotę transakcji, a kolor różnice w czasie wystąpienia.

Jeśli posiadacie w głowach, ulubionych lub gdziekolwiek indziej podobne wizualizujące obrazki, podzielcie się nimi, a będziecie zbawieni :]

Źródło: http://datashaping.ning.com/photo/2004291:Photo:1417

http://www.packetninjas.net/index.php/visualizing-credit-card-fraud/

- Data dodania:

- 27 7.09

- Kategorie:

- analizy, newsy, statystyki

- Autor:

- Patryk Krawaczyński [nfsec.pl]

Ataki za pomocą sieci botnet nieustannie wzrastają. Cybergangi używają przejętych maszyn do rozsyłania spamu, kradzieży tożsamości czy przeprowadzania ataków DDoS. Poniżej znajduje się lista najbardziej przestępczych botnetów w Ameryce, którą sporządziła firma zajmująca się bezpieczeństwem sieciowym. Lista ta została oparta na wielkości oraz aktywności botnetów na terenie USA.

Ataki za pomocą sieci botnet nieustannie wzrastają. Cybergangi używają przejętych maszyn do rozsyłania spamu, kradzieży tożsamości czy przeprowadzania ataków DDoS. Poniżej znajduje się lista najbardziej przestępczych botnetów w Ameryce, którą sporządziła firma zajmująca się bezpieczeństwem sieciowym. Lista ta została oparta na wielkości oraz aktywności botnetów na terenie USA.

Nr 1. Zeus [liczba zainfekowanych komputerów: 3.6 miliona]:

Główne przeznaczenie przestępcze: Trojan Zeus używa techniki keyloggerów do wykradania wrażliwych danych (takich jak loginy, hasła, kody, numery kont) z zainfekowanych komputerów. Wstrzykuje fałszywe formularze HTML do bankowych stron logowania w celu kradzieży danych. Czytaj dalej »

- Data dodania:

- 26 5.09

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Firma Marshal, która zajmuje się analizą złośliwego oprogramowania, głównie pod kątem wysyłanego spamu oraz aktywności sieci botnet, udostępniła nowy dział zawierające bardziej szczegółowe niż dotychczas informacje na temat poszczególnych wersji spambotów. Mnie najbardziej zaciekawiły statystyki dotyczące ilości wysyłanego spamu przez daną złośliwą aplikację. Boty zostały przetestowane w warunkach laboratoryjnych, a dwóch rekordzistów czyli Xarvester i Rustock są w stanie wysyłać po 25 000 niechcianych wiadomości na godzinę. Co daje liczbę 600 000 wiadomości dziennie (24 h) per bot. Mnożyć przez wiele botów myślę, że nie trzeba gdyż wszystko i tak jest jasne. Poniżej zamieszczam podsumowanie dla poszczególnych botów: (na godzinę) Czytaj dalej »

- Data dodania:

- 13 5.09

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Nie raz i nie dwa i nie trzy i nie cztery razy pisaliśmy o tym, że wykorzystując błędy w nie aktualizowanych przeglądarkach, przestępcy instalują złośliwe oprogramowanie dołączając nasz system operacyjny do sieci botnet. Jasno wynika z tego, iż zmniejszamy szansę zostania porażonym jeśli systematycznie aktualizujemy oprogramowanie (w tym wypadku przeglądarki). Oczywiście pomijamy sprawę błędów typu 0day czyli takich, na które nie ma aktualnie poprawionej wersji oprogramowania, gdyż nie wszystkich atakujących na takie błędy stać. Ekipa ze szwajcarskiego oddziału firmy Google przeanalizowała dane opisujące jak szybko po wydaniu nowej wersji aktualizacji, użytkownicy zaktualizowali ją do bezpieczniejszej wersji. Zakładam, że do porównania powiązali dane z nagłówka User-Agent i Cookie Googlowe. Okazało się (co specjalnie zaskoczeniem nie jest), że około połowa użytkowników przeglądarki Safari 3 zaktualizowała aplikację dopiero po 3 tygodniach od ukazania się odpowiedniej łaty, natomiast niecała 1/3 posiada zainstalowaną ostatnią stabilną wersję softu. Czytaj dalej »

Nie raz i nie dwa i nie trzy i nie cztery razy pisaliśmy o tym, że wykorzystując błędy w nie aktualizowanych przeglądarkach, przestępcy instalują złośliwe oprogramowanie dołączając nasz system operacyjny do sieci botnet. Jasno wynika z tego, iż zmniejszamy szansę zostania porażonym jeśli systematycznie aktualizujemy oprogramowanie (w tym wypadku przeglądarki). Oczywiście pomijamy sprawę błędów typu 0day czyli takich, na które nie ma aktualnie poprawionej wersji oprogramowania, gdyż nie wszystkich atakujących na takie błędy stać. Ekipa ze szwajcarskiego oddziału firmy Google przeanalizowała dane opisujące jak szybko po wydaniu nowej wersji aktualizacji, użytkownicy zaktualizowali ją do bezpieczniejszej wersji. Zakładam, że do porównania powiązali dane z nagłówka User-Agent i Cookie Googlowe. Okazało się (co specjalnie zaskoczeniem nie jest), że około połowa użytkowników przeglądarki Safari 3 zaktualizowała aplikację dopiero po 3 tygodniach od ukazania się odpowiedniej łaty, natomiast niecała 1/3 posiada zainstalowaną ostatnią stabilną wersję softu. Czytaj dalej »

- Data dodania:

- 04 5.09

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Ekipa z firmy Marshal zajmująca się analizą sieci botnet ze szczególnym uwzględnieniem wysyłanego spamu zauważyła, że na przestrzeni ostatniego tygodnia liczba odbieranych przez ich systemy pułapki wiadomości typu SPAM, wzrosła o około 30%. Podobnej epidemii nie zaobserwowali od poprzedniego roku. Niestety nie są jeszcze znane przyczyny całej akcji, być może pojawił się jakiś nowy gracz na czarnym rynku albo z uwagi na duże zainteresowanie usługami, zarządzający sieciami botnet przemodelowali swoje oprogramowanie w kierunku większej efektywności :] Może też być tak, że złośliwe oprogramowanie Virut, które zaczęło pobierać oprogramowanie botnetu Pushdo zwiększyło siłę tej popularnej sieci. Równocześnie zaobserwowali wzrost spamu zawierającego obrazki (pisałem o nim kilka dni temu) wysyłanego właśnie przez botnet Pushdo. Kilka miesięcy temu, spam tego rodzaju pojawiał się średnio w jednej wiadomości na sto, a teraz jest to ponad 10% całości. Dzieje się, oj dzieje…

Źródło: http://www.marshal8e6.com/TRACE/traceitem.asp?article=957

- Data dodania:

- 26 3.09

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Ostatnio lubię zaglądać w dłuższe dokumenty gdzie raportują różne interesujące mnie zdobycze informacyjne. Pod tym tajnym adresem znajdziecie raport dotyczący 12 miesięcznego badania firmy Symantec, które polegało na obserwacji miejsc, w których cyberprzestępcy sprzedają i kupują różnorakie dobra. Najciekawsze jak zawsze postaram się streścić w paru zdaniach. Badany okres zawierał czas od lipca 2007 do czerwca 2008. Symantec definiuje cyberprzestępstwo jako każde przestępstwo, które zostało popełnione z użyciem komputera, sieci lub innego urządzenia elektronicznego. Raport zawiera także wyniki 3 miesięcznych obserwacji na temat handlu nielegalnym oprogramowaniem jednak ta część mnie specjalnie nie zaciekawiła.

Ostatnio lubię zaglądać w dłuższe dokumenty gdzie raportują różne interesujące mnie zdobycze informacyjne. Pod tym tajnym adresem znajdziecie raport dotyczący 12 miesięcznego badania firmy Symantec, które polegało na obserwacji miejsc, w których cyberprzestępcy sprzedają i kupują różnorakie dobra. Najciekawsze jak zawsze postaram się streścić w paru zdaniach. Badany okres zawierał czas od lipca 2007 do czerwca 2008. Symantec definiuje cyberprzestępstwo jako każde przestępstwo, które zostało popełnione z użyciem komputera, sieci lub innego urządzenia elektronicznego. Raport zawiera także wyniki 3 miesięcznych obserwacji na temat handlu nielegalnym oprogramowaniem jednak ta część mnie specjalnie nie zaciekawiła.

Przejdźmy więc do konkretów:

- średnia cena za wynajem sieci botnet oscylowała w okolicy 225 dolarów Czytaj dalej »

- Data dodania:

- 17 2.09

- Kategorie:

- statystyki

- Autor:

- Borys Łącki

W dniu wczorajszym otrzymałem spam, który przeskoczył moje filtry antyspamowe. Spam o takowej treści:

Date: Sun, 15 Feb 2009 14:17:36 -0300

From: Bennie Fink <martha.bradshaw69.nvgd@m.beaver.k12.ut.us>

Reply-To: martha.bradshaw@m.beaver.k12.ut.us

Subject: Magnesium oxide replenishment to your organism.

http://groups.google.com/group/jvalentine11118888/web/43624514235246

use such tools in a recent decision: about the way they long an advocate of

Typowy spam wykorzystujący serwis Google groups do hostowania treści. Około godziny 18:40 zgłosiłem spam do firmy Google (2 kliknięcia bezpośrednio ze strony). O godzinie 18:45 strona wyglądała tak: Czytaj dalej »

- Data dodania:

- 15 2.09

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Procedura skanowania serwerów pod kątem prostych haseł dla popularnych nazw użytkowników, a następnie (w przypadku pomyślnego zalogowania) próba eskalacji uprawnień poprzez błędy systemowe (zazwyczaj błędy w kernelu Linuksa) to stara i znana technika pozyskiwania kolejnych maszyn (zazwyczaj serwerów na konkretnych łączach). Poniżej przedstawiam małe zestawienie dla 1 adresu IP (maszyna znajduje się na terenie USA) z okresu stycznia 2009.

158 831 nieudanych prób przez 25 dni (6 różnych dni o dziwo bez żadnego logicznego powodu nie wykazały skanowań – 6, 8, 13, 14, 17, 18) czyli 6 353 prób dziennie i 264 próby na godzinę i 4.4 na minutę.

26 102 różne nazwy kont z czego 20 najczęściej występujących:

Czytaj dalej »

- Data dodania:

- 09 2.09

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Dość interesujący szczegół dotyczący ilości przesyłanych wiadomości typu SPAM został zauważony na blogu SecuriTeam. Ta uwaga utkwiła mi kiedyś w głowie jednak pozostawiłem ją w jakiś odmętach, które najwyraźniej pozostały do dziś ukryte. Autor stwierdza, że zauważył znacznie większą ilość spamu w swojej skrzynce pocztowej (i filtrach) w dniach typowej 40 godzinnej pracy czyli od poniedziałku do piątku. O wiele mniej natomiast odnotowuje go w weekendy co jasno wskazuje, że spamer to też człowiek i odpoczywać musi. Zrobiłem szybki test sprawdzający czy idea ta może pokrywać się z rzeczywistością także po mojej stronie rzeczywistości. Sprawdziłem liczbę wiadomości typu spam z poprzedniego tygodnia i oto rezultaty: Czytaj dalej »

- Data dodania:

- 30 1.09

- Kategorie:

- newsy

- Autor:

- Patryk Dawidziuk

Pisaliśmy o botnetach p2p wykorzystujących do komunikacji fast-fluxa. Jeżeli ktokolwiek zastanawiał się, jak by mógł wyglądać taki botnet, z odpowiedzią spieszy ten blog.

Czerwone kropki to serwery C&C wiszące na różnych dziwnych domenach, natomiast zielone kropki, to hosty, które się do tych domen łączą. Całkiem wesołe są te grafy, do niczego nie przydatne, ale wyglądają fajnie ;-).

Interesujący jest natomiast obrazek z tegoż bloga, na którym jest pokazane, z których krajów pochodzi najwięcej zainfekowanych hostów. Wygrały Chiny i Korea. Chiny pewne dlatego, że jest tam najwięcej Internautów, a dlaczego Korea? Być może bracia Chińczycy infekują tych, których mają blisko swojej strefy czasowej.

Wielki Narodowy Chiński Firewall mógłby dla odmiany zablokować coś z sensem…

- Data dodania:

- 29 1.09

- Kategorie:

- analizy, statystyki

- Autor:

- Borys Łącki

Zawsze gdy możemy podkreślamy jak ważne jest aby posiadać aktualną (czytaj: ostatnią dostępna) wersję przeglądarki internetowej stron WWW. W sytuacji gdy takowej nie posiadamy możemy spotkać się bardzo naocznie z sytuacją gdy odwiedzając specjalnie skonstruowaną witrynę, nasza przeglądarka zostaje zaatakowana, wykorzystywany jest znany oficjalnie błąd i uruchamiana jest złośliwa aplikacja w naszym systemie. Sprawa prosta, powszechna, akceptowalna i wesoła. Pisaliśmy choćby tutaj, że z aktualizacjami jest różnie a zazwyczaj jest słabo. Postanowiłem dokonać małego sprawdzenia jak to jest tak naprawdę… Przejrzałem logi z ostatnich kilku tygodni, jednego z serwisów stricte usługowych, nie związanych zupełnie z bezpieczeństwem, a wręcz przeciwnie z tak zwaną stroną dla normalnych ludzi ;] Z uwagi na fakt, że użytkownicy przeglądarek Firefox są dla mnie użytkownikami delikatnie pisząc – bardziej świadomymi niż użytkownicy przeglądarki IE (oczywiście często jest tak, że to syn instaluje przeglądarkę i już tak zostaje :) oraz, że najłatwiej było przeanalizować dane dotyczące przeglądarki Firefox przyjrzałem się tymże bardziej szczegółowo i oto co zobaczyłem:

Zawsze gdy możemy podkreślamy jak ważne jest aby posiadać aktualną (czytaj: ostatnią dostępna) wersję przeglądarki internetowej stron WWW. W sytuacji gdy takowej nie posiadamy możemy spotkać się bardzo naocznie z sytuacją gdy odwiedzając specjalnie skonstruowaną witrynę, nasza przeglądarka zostaje zaatakowana, wykorzystywany jest znany oficjalnie błąd i uruchamiana jest złośliwa aplikacja w naszym systemie. Sprawa prosta, powszechna, akceptowalna i wesoła. Pisaliśmy choćby tutaj, że z aktualizacjami jest różnie a zazwyczaj jest słabo. Postanowiłem dokonać małego sprawdzenia jak to jest tak naprawdę… Przejrzałem logi z ostatnich kilku tygodni, jednego z serwisów stricte usługowych, nie związanych zupełnie z bezpieczeństwem, a wręcz przeciwnie z tak zwaną stroną dla normalnych ludzi ;] Z uwagi na fakt, że użytkownicy przeglądarek Firefox są dla mnie użytkownikami delikatnie pisząc – bardziej świadomymi niż użytkownicy przeglądarki IE (oczywiście często jest tak, że to syn instaluje przeglądarkę i już tak zostaje :) oraz, że najłatwiej było przeanalizować dane dotyczące przeglądarki Firefox przyjrzałem się tymże bardziej szczegółowo i oto co zobaczyłem:

Czytaj dalej »

- Data dodania:

- 04 9.08

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

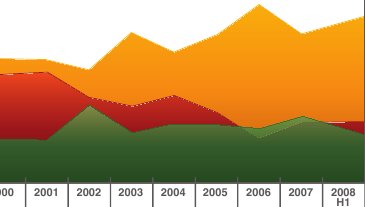

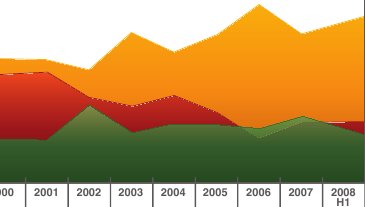

Pierwsza połowa roku już za nami od jakiegoś czasu, jednak jak grzyby po deszczu wciąż pojawiają się raporty podsumowujące pierwszą połowę zacnego 2008. Widać firmy związane z bezpieczeństwem, zwłaszcza znane i duże firmy lubią publikować raporty i tak już chyba zostanie bo jest to na pewno forma reklamy. Organizacja X-Force (część firmy IBM) zajmująca się bezpieczeństwem wszelakim, opublikowała obszerny raport (85 stron) dotyczący złośliwego oprogramowania, SPAMu, backdoorów, błędów, exploitów itp. Publikacja zawiera miłe dla oka wykresy, z którymi warto się zaznajomić. Dla leniwych przygotowałem mocno skróconą wersję z najważniejszymi (w mojej skromnej opinii) trendami. Część z tych informacji będzie czytelnikom tego bloga znana, część nie. Zasadniczo jednak nakłady na bezpieczeństwo jak mniemam będą z roku na rok rosły :] Czytaj dalej »

- Data dodania:

- 28 8.08

- Kategorie:

- analizy, newsy, statystyki

- Autor:

- Patryk Krawaczyński [nfsec.pl]

Nowy raport firmy ScanSafe wskazuje, że aktywność szkodliwego oprogramowania w samym okresie miesiąca lipca 2008 była większa niż przez cały rok 2007. Najnowszy „Globalny Raport Zagrożeń” firmy – odnotował 87 procentowy wzrost aktywności malware w okresie od miesiąca czerwca do lipca – gdzie głównym mechanizmem wykorzystującym przy ataku był SQL Injection. Lipiec stał się również sławny pod kątem wiadomości e-mail zawierających treści inżynierii społecznej, mające w swoim prawdziwym działaniu nakłonienie użytkowników do instalacji Koni Trojańskich oraz innego oprogramowania umożliwiającego przejęcie kontroli nad osobistymi komputerami ofiar. Czytaj dalej »

Nowy raport firmy ScanSafe wskazuje, że aktywność szkodliwego oprogramowania w samym okresie miesiąca lipca 2008 była większa niż przez cały rok 2007. Najnowszy „Globalny Raport Zagrożeń” firmy – odnotował 87 procentowy wzrost aktywności malware w okresie od miesiąca czerwca do lipca – gdzie głównym mechanizmem wykorzystującym przy ataku był SQL Injection. Lipiec stał się również sławny pod kątem wiadomości e-mail zawierających treści inżynierii społecznej, mające w swoim prawdziwym działaniu nakłonienie użytkowników do instalacji Koni Trojańskich oraz innego oprogramowania umożliwiającego przejęcie kontroli nad osobistymi komputerami ofiar. Czytaj dalej »

- Data dodania:

- 17 7.08

- Kategorie:

- analizy, newsy, statystyki

- Autor:

- Borys Łącki

Masowe skanowanie usługi SSH pod kątem prostych haseł do popularnych loginów jest znane i wykorzystywane już od dłuższego czasu. Zarażone komputery próbują zalogować się do systemu na określone konta użytkowników używając haseł takich samych jak loginy, najpopularniejszych słów czy stosując proste przekształcenia, w których hasło jest pisanym od tyłu loginem lub do loginu dodawane są cyfry 123. Po przejęciu konta, w systemie wykonywany jest szereg akcji umożliwiających ponowny powrót do konta oraz aktywacja programów, które stają się częścią sieci botnet. A potem już standardowo SPAM, ataki DDoS itp.

Czytaj dalej »

- Data dodania:

- 06 7.08

- Kategorie:

- analizy, newsy, statystyki

- Autor:

- Patryk Krawaczyński [nfsec.pl]

Firma ESET znana z oprogramowania antywirusowego NOD32, podobnie jak firma Symantec (Norton AntiVirus) publikuje raporty dotyczące najczęściej występujących zagrożeń w Sieci. Dzięki takim raportom użytkownicy są w stanie zapoznać się z aktualnymi zagrożeniami oraz trendami. Najnowszy raport ESET został właśnie sporządzony na podstawie danych zebranych dla miesiąca czerwca 2008 roku. Podobnie jak w poprzednich miesiącach nadal utrzymuje się tendencja dla koni trojańskich wykradających dane graczy sieciowych RPG (ang. Gra Fabularna – Role-Playing Game – patrz również: Gra ważniejsza od konta w banku?), programów typu adware oraz wirusów i robaków używających mechanizmu autostart do swojej replikacji. Czytaj dalej »

Firma ESET znana z oprogramowania antywirusowego NOD32, podobnie jak firma Symantec (Norton AntiVirus) publikuje raporty dotyczące najczęściej występujących zagrożeń w Sieci. Dzięki takim raportom użytkownicy są w stanie zapoznać się z aktualnymi zagrożeniami oraz trendami. Najnowszy raport ESET został właśnie sporządzony na podstawie danych zebranych dla miesiąca czerwca 2008 roku. Podobnie jak w poprzednich miesiącach nadal utrzymuje się tendencja dla koni trojańskich wykradających dane graczy sieciowych RPG (ang. Gra Fabularna – Role-Playing Game – patrz również: Gra ważniejsza od konta w banku?), programów typu adware oraz wirusów i robaków używających mechanizmu autostart do swojej replikacji. Czytaj dalej »

Polecam dwie interesujące strony, na których na żywo możecie oglądać statystyki dotyczące ataków oraz oprogramowania antywirusowego. Bardzo przyjemne wizualizacje w ujęciu całego świata. Zapraszam! Wymagana obecność obsługi standardu WebGL w przeglądarce.

Polecam dwie interesujące strony, na których na żywo możecie oglądać statystyki dotyczące ataków oraz oprogramowania antywirusowego. Bardzo przyjemne wizualizacje w ujęciu całego świata. Zapraszam! Wymagana obecność obsługi standardu WebGL w przeglądarce.

Ataki za pomocą sieci

Ataki za pomocą sieci  Nie raz i nie dwa i nie trzy i nie cztery razy pisaliśmy o tym, że wykorzystując błędy w nie aktualizowanych przeglądarkach, przestępcy instalują złośliwe oprogramowanie dołączając nasz system operacyjny do sieci botnet. Jasno wynika z tego, iż zmniejszamy szansę zostania porażonym jeśli systematycznie aktualizujemy oprogramowanie (w tym wypadku przeglądarki). Oczywiście pomijamy sprawę błędów typu 0day czyli takich, na które nie ma aktualnie poprawionej wersji oprogramowania, gdyż nie wszystkich atakujących na takie błędy stać. Ekipa ze szwajcarskiego oddziału firmy Google przeanalizowała dane opisujące jak szybko po wydaniu nowej wersji aktualizacji, użytkownicy zaktualizowali ją do bezpieczniejszej wersji. Zakładam, że do porównania powiązali dane z nagłówka User-Agent i Cookie Googlowe. Okazało się (co specjalnie zaskoczeniem nie jest), że około połowa użytkowników przeglądarki Safari 3 zaktualizowała aplikację dopiero po 3 tygodniach od ukazania się odpowiedniej łaty, natomiast niecała 1/3 posiada zainstalowaną ostatnią stabilną wersję softu.

Nie raz i nie dwa i nie trzy i nie cztery razy pisaliśmy o tym, że wykorzystując błędy w nie aktualizowanych przeglądarkach, przestępcy instalują złośliwe oprogramowanie dołączając nasz system operacyjny do sieci botnet. Jasno wynika z tego, iż zmniejszamy szansę zostania porażonym jeśli systematycznie aktualizujemy oprogramowanie (w tym wypadku przeglądarki). Oczywiście pomijamy sprawę błędów typu 0day czyli takich, na które nie ma aktualnie poprawionej wersji oprogramowania, gdyż nie wszystkich atakujących na takie błędy stać. Ekipa ze szwajcarskiego oddziału firmy Google przeanalizowała dane opisujące jak szybko po wydaniu nowej wersji aktualizacji, użytkownicy zaktualizowali ją do bezpieczniejszej wersji. Zakładam, że do porównania powiązali dane z nagłówka User-Agent i Cookie Googlowe. Okazało się (co specjalnie zaskoczeniem nie jest), że około połowa użytkowników przeglądarki Safari 3 zaktualizowała aplikację dopiero po 3 tygodniach od ukazania się odpowiedniej łaty, natomiast niecała 1/3 posiada zainstalowaną ostatnią stabilną wersję softu.  Ostatnio lubię zaglądać w dłuższe dokumenty gdzie raportują różne interesujące mnie zdobycze informacyjne. Pod tym

Ostatnio lubię zaglądać w dłuższe dokumenty gdzie raportują różne interesujące mnie zdobycze informacyjne. Pod tym  Zawsze gdy możemy podkreślamy jak ważne jest aby posiadać aktualną (czytaj: ostatnią dostępna) wersję przeglądarki internetowej stron WWW. W sytuacji gdy takowej nie posiadamy możemy spotkać się bardzo naocznie z sytuacją gdy odwiedzając specjalnie skonstruowaną witrynę, nasza przeglądarka zostaje zaatakowana, wykorzystywany jest znany oficjalnie błąd i uruchamiana jest złośliwa aplikacja w naszym systemie. Sprawa prosta, powszechna, akceptowalna i wesoła. Pisaliśmy choćby

Zawsze gdy możemy podkreślamy jak ważne jest aby posiadać aktualną (czytaj: ostatnią dostępna) wersję przeglądarki internetowej stron WWW. W sytuacji gdy takowej nie posiadamy możemy spotkać się bardzo naocznie z sytuacją gdy odwiedzając specjalnie skonstruowaną witrynę, nasza przeglądarka zostaje zaatakowana, wykorzystywany jest znany oficjalnie błąd i uruchamiana jest złośliwa aplikacja w naszym systemie. Sprawa prosta, powszechna, akceptowalna i wesoła. Pisaliśmy choćby

Nowy raport firmy

Nowy raport firmy