Ładną wizualizację (na żywo) możecie obejrzeć na stronie http://www.sicherheitstacho.eu. Dane zbierane są z systemów honeypot czyli systemów pułapek udających realne systemy. Zwyczajowo wykrywane są znane ataki ale tak czy owak to dość ciekawa mapa.

Ładną wizualizację (na żywo) możecie obejrzeć na stronie http://www.sicherheitstacho.eu. Dane zbierane są z systemów honeypot czyli systemów pułapek udających realne systemy. Zwyczajowo wykrywane są znane ataki ale tak czy owak to dość ciekawa mapa.

Archiwum (tag: honeypot

)

-

Ładna mapa świata cyberataków

- Data dodania:

- 09 3.13

- Kategorie:

- newsy, statystyki

-

Miód wypity, garnek zbity czyli Pingwinaria pełną gębą

- Data dodania:

- 17 3.09

- Kategorie:

- newsy

Żyję :] Przepięknie spędzone kilka dni na imprezie zrzeszającej fanów systemów Linuksowych i nie tylko. Pingwinaria 2009 oficjalnie się zakończyły i osobiście mogę uznać imprezę za udaną. Pominę mały telewizor do Wii, grzyby na stołowce i brak kandydatek na Miss z obrazków z korytarza. Oczywiście pominę także zagłębianie się szczegółowo w wątki stricte osobiste takie jak wnikliwe testy oprogramowania zwanego miodem pitnym oraz testy stabilności działania żyroskopów w konsoli Nintendo Wii (respekty dla kompanów z parkietu: domelu, adamg, szuwar, white_eyed za tańce do białego rana i dyskusje na tematy około botnetowe :) A uciekając od prywaty i wracając do tematu głównego muszę nadmienić, że dzień piątek 13 stego bardzo wypadł na imprezie znamienicie.

Żyję :] Przepięknie spędzone kilka dni na imprezie zrzeszającej fanów systemów Linuksowych i nie tylko. Pingwinaria 2009 oficjalnie się zakończyły i osobiście mogę uznać imprezę za udaną. Pominę mały telewizor do Wii, grzyby na stołowce i brak kandydatek na Miss z obrazków z korytarza. Oczywiście pominę także zagłębianie się szczegółowo w wątki stricte osobiste takie jak wnikliwe testy oprogramowania zwanego miodem pitnym oraz testy stabilności działania żyroskopów w konsoli Nintendo Wii (respekty dla kompanów z parkietu: domelu, adamg, szuwar, white_eyed za tańce do białego rana i dyskusje na tematy około botnetowe :) A uciekając od prywaty i wracając do tematu głównego muszę nadmienić, że dzień piątek 13 stego bardzo wypadł na imprezie znamienicie.Po pierwsze dzień ten był dniem poruszającym tematykę bezpieczeństwa. Czytaj dalej »

-

Odbyły się coroczne warsztaty Honeynet Project

- Data dodania:

- 11 3.09

- Kategorie:

- newsy

Warto nadmienić, iż Projekt Honeynet raz do roku organizuje warsztaty na temat badań, rozwijania oraz uruchamiania wszelkiej maści honeypotów. W tym roku konwent sponsorowany był przez www.impact-alliance.org, prywatno-publiczną organizację zajmującą się cyber zagrożeniami. W Cyberjayi w Malezji, przez tydzień przednio bawili się uczestnicy warsztatów. Ponad 20 krajów i organizacji z całego świata, a wszystkie tematy krążyły wokół tworzenia honeypotów, gromadzenia zdobytych informacji i ich analiz czyli wokół tego co tygryski lubią najbardziej :] Dla mnie osobiście najważniejszy jest fakt, że trend zainteresowania tematyką systemów pułapek jest wciąż rosnący i z uwagi na coraz szersze spektrum cyberataków, będzie odgrywał coraz większą rolę w walce z zagrożeniami tego typu. Na chwilę obecną na prawie każdej konferencji związanej z bezpieczeństwem pojawiają się tematy związane z sieciami botnet, analizą takich sieci, poszczególnych przypadków itp. Wszystko kieruje się w odpowiednią stronę, twarzą do słońca (którego u nas w kraju coraz więcej :)

Warto nadmienić, iż Projekt Honeynet raz do roku organizuje warsztaty na temat badań, rozwijania oraz uruchamiania wszelkiej maści honeypotów. W tym roku konwent sponsorowany był przez www.impact-alliance.org, prywatno-publiczną organizację zajmującą się cyber zagrożeniami. W Cyberjayi w Malezji, przez tydzień przednio bawili się uczestnicy warsztatów. Ponad 20 krajów i organizacji z całego świata, a wszystkie tematy krążyły wokół tworzenia honeypotów, gromadzenia zdobytych informacji i ich analiz czyli wokół tego co tygryski lubią najbardziej :] Dla mnie osobiście najważniejszy jest fakt, że trend zainteresowania tematyką systemów pułapek jest wciąż rosnący i z uwagi na coraz szersze spektrum cyberataków, będzie odgrywał coraz większą rolę w walce z zagrożeniami tego typu. Na chwilę obecną na prawie każdej konferencji związanej z bezpieczeństwem pojawiają się tematy związane z sieciami botnet, analizą takich sieci, poszczególnych przypadków itp. Wszystko kieruje się w odpowiednią stronę, twarzą do słońca (którego u nas w kraju coraz więcej :) -

Trojany bankowe.

- Data dodania:

- 27 12.08

- Kategorie:

- analizy, narzędzia, newsy, statystyki

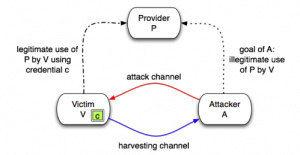

Zespół skupiony wokół specjalisty od honeynetów, Thorstena Holza z uniwersytetu w Mannheim, opublikował analizę przypadków działania trojanów bankowych. Studium przypadku skupiło się wokół specyficznej grupy koni trojańskich i keyloggerów. Grupa ta została zakwalifikowana do tzw. „ataków naśladowania”, czyli ataków w których napastnik pragnie ukraść dane uwierzytelniające od ofiary w celu podszycia się u usługodawcy (tutaj banków) pod ofiarę. W ten rodzaj ataków często wpadają mechanizmy używane przez phishing. Jak wiadomo, w tego rodzaju ataku napastnik używa jako kanału – wiadomości e-mail – by wymusić na ofiarze wejście na sfałszowaną stronę, gdzie pozyskiwane są jego dane dostępowe np. do banku on-line.

Zespół skupiony wokół specjalisty od honeynetów, Thorstena Holza z uniwersytetu w Mannheim, opublikował analizę przypadków działania trojanów bankowych. Studium przypadku skupiło się wokół specyficznej grupy koni trojańskich i keyloggerów. Grupa ta została zakwalifikowana do tzw. „ataków naśladowania”, czyli ataków w których napastnik pragnie ukraść dane uwierzytelniające od ofiary w celu podszycia się u usługodawcy (tutaj banków) pod ofiarę. W ten rodzaj ataków często wpadają mechanizmy używane przez phishing. Jak wiadomo, w tego rodzaju ataku napastnik używa jako kanału – wiadomości e-mail – by wymusić na ofiarze wejście na sfałszowaną stronę, gdzie pozyskiwane są jego dane dostępowe np. do banku on-line. -

Nowa wersja capture-hpc 2.5.1

- Data dodania:

- 08 9.08

- Kategorie:

- narzędzia

Została wydana najnowsza wersja capture-hpc (2.5.1), narzędzia wspomagającego analizę ataków uderzających bezpośrednio w użytkownika (client-side). Zasadniczo pakiet składa się z klienta uruchamianego na systemie Windows oraz serwera napisanego w języku Java i uruchamianego zarówno pod systemem Linux jak i Windows (wymagane Sun’s Java JRE 1.6.0_02 oraz VMWare Server 1.0.3 z VMware VIX) . Klient ma za zadanie analizować wszelkie zasadnicze zmiany w systemie, a zwłaszcza te, które są wynikiem na przykład zarażenia systemu przez błąd w przeglądarce internetowej (lub jej pluginie czy programie zewnętrznym). Serwer natomiast kolekcjonuje dane uzyskane za pomocą tych metod od klientów (im więcej klientów tym lepiej :). Do najważniejszych zmian należy zaliczyć:

- dodana architektura preprocesora pluginów (

- dodana funkcjonalność unikalnych ID (umożliwią nie pobieranie tego samego adresu URL przez wiele procesów)

- plugin internetexplorerbulk obsługuje unikalne ID

- zaktualizowane oprogramowanie vmware server – 1.0.6, java 6 update 7, NSIS 2.38, boost 1.35.0, visual studio 2008 (wymaga nowych bibliotek VC++!)

- dodane nowe zmienne globalne timeout/delay

- zwiększenie stabilności działania

- poprawka dla pluginu IE (aktualnie zamyka wszystkie okna)

- optymalizacja przyśpieszająca działanie kodu dla plików .zip

Czyli dużo zmian i nie warto się zastanawiać – czas aktualizować. Chyba, że jeszcze nie korzystacie z dobrodziejstw tej aplikacji – zapraszam więc do bliższego zapoznania na stronę projektu.

-

Łowca botów – oferta pracy

- Data dodania:

- 09 5.08

- Kategorie:

- newsy

Na stronie zespołu CERT powołanego do reagowania na zdarzenia naruszające bezpieczeństwo w sieci Internet, pojawiła się informacja o niesamowicie interesującej ofercie pracy.

Na stronie zespołu CERT powołanego do reagowania na zdarzenia naruszające bezpieczeństwo w sieci Internet, pojawiła się informacja o niesamowicie interesującej ofercie pracy.

Poszukiwany jest Operatora Systemów Wykrywania Zagrożeń Sieciowych, czyli bardziej po polsku łowca botów (ang. bothunter) ;]Pozwolę sobie zacytować wycinek oferty:

Do głównych zadań osoby na tym stanowisku należeć będzie:

- obsługa systemów wykrywania zagrożeń sieciowych

- uczestnictwo w pracach rozwojowych systemów wykrywania zagrożeń sieciowych

- administracja serwerami Linux

… czyli to co Tygryski lubią najbardziej. Czytaj dalej »

-

Nowa wersja capture-hpc

- Data dodania:

- 08 5.08

- Kategorie:

- narzędzia

Jak doniosła jakiś czas temu strona główna projektu HoneyNet, będącego zdecydowanie pierwszym miejscem, od którego żądny przygód poszukiwacz botnetów powinien rozpocząć wędrówkę – została wydana nowa wersja capture-hpc (2.1), narzędzia wspomagającego analizę ataków uderzających bezpośrednio w użytkownika (client-side).

Jak doniosła jakiś czas temu strona główna projektu HoneyNet, będącego zdecydowanie pierwszym miejscem, od którego żądny przygód poszukiwacz botnetów powinien rozpocząć wędrówkę – została wydana nowa wersja capture-hpc (2.1), narzędzia wspomagającego analizę ataków uderzających bezpośrednio w użytkownika (client-side).Zasadniczo pakiet składa się z klienta uruchamianego na systemie Windows oraz serwera napisanego w języku Java i uruchamianego zarówno pod systemem Linux jak i Windows (wymagane Sun’s Java JRE 1.6.0_02 oraz VMWare Server 1.0.3 z VMware VIX) . Klient ma za zadanie analizować wszelkie zasadnicze zmiany w systemie, a zwłaszcza te, które są wynikiem na przykład zarażenia systemu przez błąd w przeglądarce internetowej (lub jej pluginie czy programie zewnętrznym). Serwer natomiast kolekcjonuje dane uzyskane za pomocą tych metod od klientów (im więcej klientów tym lepiej :).

Czytaj dalej » -

Nowa wersja Honeywall CDROM (1.3)

- Data dodania:

- 08 1.08

- Kategorie:

- narzędzia

Projekt www.honeynet.org udostępnił nam nową wersję (1.3) systemu Honeywall, dzięki któremu możemy w łatwy sposób zainstalować cały system wraz z potrzebnymi narzędziami przydatnymi podczas przechwytywania i analizy sieci botnet. Zmieniony został bazowy system operacyjny, którym była Fedora, a obecnie jest CentOS.

Do pobrania stąd.