- Data dodania:

- 26 3.09

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Ostatnio lubię zaglądać w dłuższe dokumenty gdzie raportują różne interesujące mnie zdobycze informacyjne. Pod tym tajnym adresem znajdziecie raport dotyczący 12 miesięcznego badania firmy Symantec, które polegało na obserwacji miejsc, w których cyberprzestępcy sprzedają i kupują różnorakie dobra. Najciekawsze jak zawsze postaram się streścić w paru zdaniach. Badany okres zawierał czas od lipca 2007 do czerwca 2008. Symantec definiuje cyberprzestępstwo jako każde przestępstwo, które zostało popełnione z użyciem komputera, sieci lub innego urządzenia elektronicznego. Raport zawiera także wyniki 3 miesięcznych obserwacji na temat handlu nielegalnym oprogramowaniem jednak ta część mnie specjalnie nie zaciekawiła.

Ostatnio lubię zaglądać w dłuższe dokumenty gdzie raportują różne interesujące mnie zdobycze informacyjne. Pod tym tajnym adresem znajdziecie raport dotyczący 12 miesięcznego badania firmy Symantec, które polegało na obserwacji miejsc, w których cyberprzestępcy sprzedają i kupują różnorakie dobra. Najciekawsze jak zawsze postaram się streścić w paru zdaniach. Badany okres zawierał czas od lipca 2007 do czerwca 2008. Symantec definiuje cyberprzestępstwo jako każde przestępstwo, które zostało popełnione z użyciem komputera, sieci lub innego urządzenia elektronicznego. Raport zawiera także wyniki 3 miesięcznych obserwacji na temat handlu nielegalnym oprogramowaniem jednak ta część mnie specjalnie nie zaciekawiła.

Przejdźmy więc do konkretów:

- średnia cena za wynajem sieci botnet oscylowała w okolicy 225 dolarów Czytaj dalej »

- Data dodania:

- 21 3.09

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

Na bardzo interesujący dokument natrafiłem jakiś czas temu. Jest to raport chyba pierwszy tego typu i na taką skalę opisujący analizę danych zebranych z miejsc zrzutu, informacji zbieranych przez złośliwe oprogramowanie (dropzones)! Przez 7 miesięcy (kwiecień-październik 2008) naukowcy z Uniwersytetu w Mannheim uzyskali ponad 70 takich miejsc, z których udało im się pobrać składowane informacje (łącznie odkryli ponad 345 stref dropzone). Uzyskali 33 GB danych z ponad 173 000 przejętych maszyn. Ponad 10 700 danych uwierzytelniających do kont bankowych i ponad 149 000 kont pocztowych. Maksymalny czas zarażenie trojanem Limbo wynosił dla jednej ofiary 111 dni, a średnia ilość dni przechowywania w jednym miejscu ukradzionych danych dochodziła do 61. W przypadku trojana ZeuS najwięcej było ofiar z zainstalowanym systemem Windows XP z dodatkiem Service Pack 2 ale bez pozostałych aktualizacji. Przeglądając 25 unikalnych danych do kont bankowych mogli uzyskać dostęp na kwotę ponad 130 000 dolarów. Czytaj dalej »

Na bardzo interesujący dokument natrafiłem jakiś czas temu. Jest to raport chyba pierwszy tego typu i na taką skalę opisujący analizę danych zebranych z miejsc zrzutu, informacji zbieranych przez złośliwe oprogramowanie (dropzones)! Przez 7 miesięcy (kwiecień-październik 2008) naukowcy z Uniwersytetu w Mannheim uzyskali ponad 70 takich miejsc, z których udało im się pobrać składowane informacje (łącznie odkryli ponad 345 stref dropzone). Uzyskali 33 GB danych z ponad 173 000 przejętych maszyn. Ponad 10 700 danych uwierzytelniających do kont bankowych i ponad 149 000 kont pocztowych. Maksymalny czas zarażenie trojanem Limbo wynosił dla jednej ofiary 111 dni, a średnia ilość dni przechowywania w jednym miejscu ukradzionych danych dochodziła do 61. W przypadku trojana ZeuS najwięcej było ofiar z zainstalowanym systemem Windows XP z dodatkiem Service Pack 2 ale bez pozostałych aktualizacji. Przeglądając 25 unikalnych danych do kont bankowych mogli uzyskać dostęp na kwotę ponad 130 000 dolarów. Czytaj dalej »

- Data dodania:

- 20 3.09

- Kategorie:

- newsy

- Autor:

- Borys Łącki

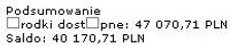

Wielu pasjonatów dziedzin informatyki i nie tylko często w swoich wypowiedziach zarzeka się, że oni nie boją się kradzieży środków z ich kont bankowych, gdyż posiadają najlepsze możliwe zabezpieczenie, a mianowicie brak środków jako takich. Jest to poniekąd metoda choć trochę uciążliwa jeśli staniemy się posiadaczami kuponu z odpowiednimi 6-ścioma liczbami wytypowanymi w totolotka. Na jednym z postów na blogu Dancho Dancheva, znanego i często cytowanego u nas badacza złośliwego oprogramowania i światka cyberprzestępczego, odkryłem bardzo wesoły obrazek, któremu polecam przyjrzeć się z bliska. Ukazuje on dane uzyskane za pomocą oprogramowania Zeus (kontrola i zarządzanie sieciami botnet i nie tylko), a w danych tych znajdują się informacje na temat stanu rachunku bankowego. Nie byłoby w tym obrazku nic aż tak ciekawego, gdyby nie fakt, że okradziony najpewniej użytkownik, posiadał na swoim koncie firmowym kwotę ponad 46 tysięcy złotych. Czytaj dalej »

Wielu pasjonatów dziedzin informatyki i nie tylko często w swoich wypowiedziach zarzeka się, że oni nie boją się kradzieży środków z ich kont bankowych, gdyż posiadają najlepsze możliwe zabezpieczenie, a mianowicie brak środków jako takich. Jest to poniekąd metoda choć trochę uciążliwa jeśli staniemy się posiadaczami kuponu z odpowiednimi 6-ścioma liczbami wytypowanymi w totolotka. Na jednym z postów na blogu Dancho Dancheva, znanego i często cytowanego u nas badacza złośliwego oprogramowania i światka cyberprzestępczego, odkryłem bardzo wesoły obrazek, któremu polecam przyjrzeć się z bliska. Ukazuje on dane uzyskane za pomocą oprogramowania Zeus (kontrola i zarządzanie sieciami botnet i nie tylko), a w danych tych znajdują się informacje na temat stanu rachunku bankowego. Nie byłoby w tym obrazku nic aż tak ciekawego, gdyby nie fakt, że okradziony najpewniej użytkownik, posiadał na swoim koncie firmowym kwotę ponad 46 tysięcy złotych. Czytaj dalej »

- Data dodania:

- 19 3.09

- Kategorie:

- analizy, newsy

- Autor:

- Borys Łącki

O ataku, który po zainfekowaniu komputera przejmuje konta FTP (podsłuch sieci oraz zapisane hasła w programach FTP), a następnie loguje się na te konta i dokleja kod JavaScript, który robi coś pisałem już kiedyś i to nawet dwa razy. Temat wraca szerokim łukiem, a piszę szerokim dlatego, że w przeciągu ostatnich kilku tygodni miałem do czynienia z podobnymi przypadkami z zupełnie różnych miejsc co oznacza, że ktoś znów się stara, a metoda nadal działa.

O ataku, który po zainfekowaniu komputera przejmuje konta FTP (podsłuch sieci oraz zapisane hasła w programach FTP), a następnie loguje się na te konta i dokleja kod JavaScript, który robi coś pisałem już kiedyś i to nawet dwa razy. Temat wraca szerokim łukiem, a piszę szerokim dlatego, że w przeciągu ostatnich kilku tygodni miałem do czynienia z podobnymi przypadkami z zupełnie różnych miejsc co oznacza, że ktoś znów się stara, a metoda nadal działa.

O tym, że na czyjejś stronie pojawił się dziwny kod informowali mnie na przykład ludzie, których powiadomił program antywirusowy. To dobry znak – po pierwsze w aplikacjach antywirusowych umieszczane są analizatory treści witryn, które potrafią w jakimś tam stopniu reagować na pojawiające się trendy. Po drugie – użytkownicy zaczynają sobie zdawać sprawę z istnienia tego typu problemów i świadomie informują o tego typu przypadkach. Oczywiście nie będzie tak zawsze :] Ostatnio natrafiłem jednak na bardzo interesujący przypadek, gdyż zarażone zostały komputery firmy, która zajmuje się pozycjonowaniem serwisów (małych i dużych serwisów, a w dużych klientach były naprawdę spore firmy). Czytaj dalej »

- Data dodania:

- 18 3.09

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Kilka dni temu pisałem o firmie, która zajmuje się tworzeniem oprogramowania na potrzeby sieci botnet i nie tylko. Warto pamiętać, że pracujący dla takiej firmy programiści to tacy sami ludzie jak my wszyscy. Jak zauważyli autorzy bloga firmy Sunbelt, jeden z programistów tejże firmy o ksywce LonelyWolf ma pewne problemy i jak inni programiści próbuje je rozwiązać zadając pytania na programistycznym forum internetowym :] Co najzabawniejsze, uzyskał satysfakcjonującą go odpowiedź po zaledwie 19 minutach, jednak już nie raczył pomóc (znając wymagane poprawki do kodu) osobie, która miała podobny problem. Dodatkowo wiadomość z zapytaniem stworzył poza przeznaczonym do tego wątkiem. Ehh egoizm i amatorka… A, że amatorka to zauważył także jeden z naszych czytelników w komentarzach do naszego wpisu dotyczącego tej firmy. Mianowicie na stronie internetowej firmy ProMake znajduje się błąd typu XSS, świadczący o mało PROfesjonalnym podejściu do tworzonego kodu. Nic dodać, nic ująć…

Kilka dni temu pisałem o firmie, która zajmuje się tworzeniem oprogramowania na potrzeby sieci botnet i nie tylko. Warto pamiętać, że pracujący dla takiej firmy programiści to tacy sami ludzie jak my wszyscy. Jak zauważyli autorzy bloga firmy Sunbelt, jeden z programistów tejże firmy o ksywce LonelyWolf ma pewne problemy i jak inni programiści próbuje je rozwiązać zadając pytania na programistycznym forum internetowym :] Co najzabawniejsze, uzyskał satysfakcjonującą go odpowiedź po zaledwie 19 minutach, jednak już nie raczył pomóc (znając wymagane poprawki do kodu) osobie, która miała podobny problem. Dodatkowo wiadomość z zapytaniem stworzył poza przeznaczonym do tego wątkiem. Ehh egoizm i amatorka… A, że amatorka to zauważył także jeden z naszych czytelników w komentarzach do naszego wpisu dotyczącego tej firmy. Mianowicie na stronie internetowej firmy ProMake znajduje się błąd typu XSS, świadczący o mało PROfesjonalnym podejściu do tworzonego kodu. Nic dodać, nic ująć…

Link do forum: http://extjs.com/forum/showthread.php?t=57003

- Data dodania:

- 16 3.09

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Jak widać tematyka naszego bloga jest wciąż na czasie gdyż jak możemy przeczytać na stronie telewizji BBC dokonali zakupu sieci botnet na potrzeby programu telewizyjnego. Chcieli udowodnić, że zakup takiej sieci jest możliwy i nie wymaga super tajnych specjalnych umiejętności. W wyniku transakcji (nie jest znana kwota) uzyskali kontrolę nad prawie 22 000 maszyn. Dodatkowo wykonali test wysyłania spamu za pomocą nowo zakupionego narzędzia na 2 konta mailowe, jedno na gmailu i drugie na hotmailu. Jak pokazuje filmik reklamujący pełną wersję programu telewizyjnego, za pomocą kilku kliknięć udało się im przesłać tysiące wiadomości, które dotarły na skrzynki pocztowe. Aby pokazać niszczycielską siłę sieci botnet wykonali kontrolowany atak DDoS przeciwko zapasowym serwerom firmy Prevx. Jak się okazało wystarczyło 60 maszyn aby uniemożliwić korzystanie z serwisu WWW firmy Prevx. Czytaj dalej »

- Data dodania:

- 04 3.09

- Kategorie:

- ciekawostki, newsy

- Autor:

- Borys Łącki

Na przepiękny, przebiegły, przewspaniały, przewyborny przepomysł wpadli dystrybutorzy pewnego złośliwego oprogramowania. Mianowicie postanowili wyjść poza kanwy dzisiejszej internetowej rzeczywistości i zaatakować w „realu”. Wydrukowali fałszywe mandaty informujące o źle zaparkowanych pojazdach na parkingu oraz nakazujące odwiedzenie specjalnej witryny w kierunku postępowania wyjaśniającego! Sam bilet zawierał zdjęcie pojazdów stojących na parkingu w celu uwiarygodnienia dokumentu. Tak przygotowane prezenty umieścili za wycieraczkami aut stojących na parkingu w Grand Forks w Północnej Dakocie. Na polecanej witrynie znajdowała się informacja, iż w celu przeglądania zdjęć lub dodania zdjęć innych źle zaparkowanych pojazdów należy pobrać specjalny pasek narzędziowy. Oczywiście pasek ten to nic innego jak aplikacja ze złośliwym oprogramowaniem (a dokładnie mały program, który pobierał złośliwe oprogramowanie oraz wyświetlał fałszywe komunikaty). Jest to jeden z pierwszych tak interesujących przypadków w historii trojanowania. Wirusy wchodza nawet nie tyle co pod strzechy ale pod wycieraczki :]

Na przepiękny, przebiegły, przewspaniały, przewyborny przepomysł wpadli dystrybutorzy pewnego złośliwego oprogramowania. Mianowicie postanowili wyjść poza kanwy dzisiejszej internetowej rzeczywistości i zaatakować w „realu”. Wydrukowali fałszywe mandaty informujące o źle zaparkowanych pojazdach na parkingu oraz nakazujące odwiedzenie specjalnej witryny w kierunku postępowania wyjaśniającego! Sam bilet zawierał zdjęcie pojazdów stojących na parkingu w celu uwiarygodnienia dokumentu. Tak przygotowane prezenty umieścili za wycieraczkami aut stojących na parkingu w Grand Forks w Północnej Dakocie. Na polecanej witrynie znajdowała się informacja, iż w celu przeglądania zdjęć lub dodania zdjęć innych źle zaparkowanych pojazdów należy pobrać specjalny pasek narzędziowy. Oczywiście pasek ten to nic innego jak aplikacja ze złośliwym oprogramowaniem (a dokładnie mały program, który pobierał złośliwe oprogramowanie oraz wyświetlał fałszywe komunikaty). Jest to jeden z pierwszych tak interesujących przypadków w historii trojanowania. Wirusy wchodza nawet nie tyle co pod strzechy ale pod wycieraczki :]

Tekst na mandacie brzmiał mniej więcej tak: Czytaj dalej »

- Data dodania:

- 02 3.09

- Kategorie:

- newsy

- Autor:

- Borys Łącki

O tym, że ludzie zajmujący się obroną systemów stoją zazwyczaj krok za tymi, którzy te systemy atakują przekonywać chyba nie muszę. Wielokrotnie na łamach naszego bloga fakty przemawiały (mimo formy pisanej :) same za siebie. Podobnie było i tym razem. Firma Microsoft dodała do swojej aplikacji wykrywającej złośliwe oprogramowanie (Malicious Software Removal Tool – MSRT) sygnatury klienta sieci botnet Srizbi. W roku 2008 był to botnet odpowiedzialny za połowę spamu rozsyłanego na całym świecie. Aktualnie botnet ten jest w statystykach w rubryce „inne” gdzie znajdują się wszystkie inne źródła spamu nie pochodzące z najbardziej spamujących botnetów czyli Rustock (35.3%), Mega-D (23.6%), Donbot (6.5%), Xarvester(4.8%), Pushdo(3.5%), Gheg(3.2%), Grum(1.6%) (marshal.com). Po czasowej blokadzie dostawcy ISP McColo, który dość mocno zasilał botnet Srizbi, z powodu błędów w klienckim oprogramowaniu botnetu, nie udało się skutecznie i szybko odzyskać całego botnetu, a przez to Srizbi bardzo szybko stracił pozycję lidera. Czytaj dalej »

- Data dodania:

- 05 2.09

- Kategorie:

- ciekawostki

- Autor:

- Borys Łącki

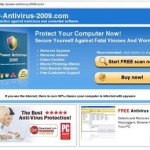

Kilka dni temu na blogu firmy Sunbelt pojawił się interesujący choć krótki wpis. W popularnym złośliwym oprogramowaniu udającym program antywirusowy (Antivirus 2009), zostały odkryte ciekawe wpisy dotyczące zawartości plików binarnych. Świadczą one o mocnym przywiązaniu do swoich ziomków :) i co ciekawe wykraczają poza ramy politycznych wojen i waśni. Oczywiście przyczyną takiego zachowania może być także próba ukrycia działania aplikacji przez środowisko konkurencyjne lub firmy antywirusowe. Ale mam dziwne przeczucie, że tutaj chodzi jednak o wielki i wspaniały patriotyczny czyn!

Kilka dni temu na blogu firmy Sunbelt pojawił się interesujący choć krótki wpis. W popularnym złośliwym oprogramowaniu udającym program antywirusowy (Antivirus 2009), zostały odkryte ciekawe wpisy dotyczące zawartości plików binarnych. Świadczą one o mocnym przywiązaniu do swoich ziomków :) i co ciekawe wykraczają poza ramy politycznych wojen i waśni. Oczywiście przyczyną takiego zachowania może być także próba ukrycia działania aplikacji przez środowisko konkurencyjne lub firmy antywirusowe. Ale mam dziwne przeczucie, że tutaj chodzi jednak o wielki i wspaniały patriotyczny czyn!

Zawartość pliku: Czytaj dalej »

- Data dodania:

- 04 2.09

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Jedni lubią sobie życie utrudniać, a inni ułatwiać. Dla drugiej grupy, a także dla tych najbardziej leniwych światek cyberprzestępczy przygotowuje interesujące oferty. Zautomatyzowane narzędzia do atakowania przeglądarek WWW, instalacji złośliwego oprogramowania oraz zarządzania sieciami botnet w jednym w wersji, w której wykupujemy hosting całego pakietu zajmującego się atakami i obsługą to nowy sposób przestępców na kradzież ich kodu i dystrybucję wśród innych cyberprzestępców. W roku 2008 nagminne stały się akcje, w których wykupiony malware kit był delikatnie przerabiany (wygląd, sposób instalacji), a nastepnie odsprzedawany następnym klientom już jako odrębny produkt. W związku z tym, że pierwszy autorzy aplikacji tracili na tym, pojawiła się na rynku oferta usług hostingowych, które nie udostępniają samego kodu aplikacji, a jedynie dostęp do samego serwisu (online via WWW).

Z interesujących spraw mamy w ofercie:

Czytaj dalej »

- Data dodania:

- 03 2.09

- Kategorie:

- ciekawostki, newsy

- Autor:

- Borys Łącki

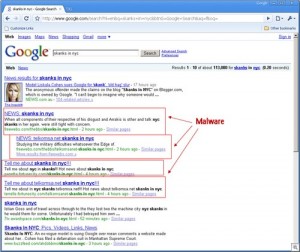

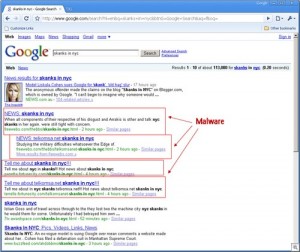

Kiedyś było w głowach użytkowników tak, że gdy Google wyświetliło wyniki wyszukania to najważniejsze było kilka pierwszych. O te pozycję na samej górze listy wyszukiwania zabijają się pozycjonerzy i legalne serwisy. Każdy chce być kliknięty w pierwszej kolejności. Liczne badania dowodziły, że kto pierwszy ten lepszy :} Powoli jednak z uwagi na coraz większe zaangażowanie w pozycjonowanie osób zajmujących się dystrybucją złośliwego oprogramowania, pierwsze wyniki zaczynają być coraz bardziej niebezpieczne. Na swoim blogu firma Sunbelt pokazała wynik wyszukania dla frazy „skunk in ny”, dla którego drugi, trzeci, czwarty i piąty link – zarażał wirusami. Jak tak dalej pójdzie to po wyszukaniu będę szedł na koniec pierwszej strony z wynikami albo w ogóle zaczynał od 100-go wyszukania – a wszystko to dla mojego bezpieczeństwa (!) i oczywiście lepszych wyników…

Źródło: http://sunbeltblog.blogspot.com/2009/01/skanks-in-more-ways-than-one.html

- Data dodania:

- 22 1.09

- Kategorie:

- newsy

- Autor:

- Patryk Dawidziuk

Pisze o tym nawet Onet (za PAPem), a także inne serwisy.

Amerykańska firma Heartland Payment Systems obsługująca transakcje on-line kartami kredytowymi/płatniczymi odkryła infekcję swoich systemów jakimś bliżej niezidentyfikowanym malware, który to zbierał dane fruwające po sieci. W ten sposób wypłynęła niewiadoma ilość danych dotyczących kart kredytowych (nazwiska, kody CCV itp., czyli wszystko co jest potrzebne do przeprowadzenia transakcji z cudzego konta.

Dokładne liczby dotyczące ilości „wypłyniętych” danych nie jest jeszcze znana, zapewne ekipa od bezpieczeństwa dalej walczy i ustala czyje dane lub/i pieniądze zmieniły własciciela. Znana jest natomiast skala problemu, i jest ona DUŻA.

Heartland obsługuje 250,000 firm, a w ciągu całego roku ponad 4 miliardy transakcji. Czyli zasięg włamu zależy od tego, jak głęboko w systemach firmy usadowili się podstępni złoczyńcy. Ale tak czy inaczej, liczba skradzionych danych – o ile dadzą radę ją ustalić – będzie potężna.

Czytaj dalej »

- Data dodania:

- 09 1.09

- Kategorie:

- newsy

- Autor:

- Patryk Dawidziuk

Jak donoszą źródła, firma zajmująca się płatnościami on-line, CheckFree została shackowana. Potencjalna liczba ujawnionych danych jest dość spora, bo 5 milionów. W sumie strata dość mizerna, bo wszystkich klientów firmy jest około 42 miliony. Niemniej jednak ilość sama w sobie jest imponująca, a firma znana w Stanach.

Tym razem bezpieczeństwo zostało naruszone w dość specyficzny sposób, bo crackerzy w „nieznany sposób” poznali hasło do konta domeny serwisu, i po odpowiednich zmianach ludzie sami zaczęli się logować nie tam gdzie powinni, a dokładnie na serwer na Ukrainie. Co ciekawe, nie byli przekierowani na stronę phishingowa, co wydawałoby się naturalne dla tego typu ataku, a jedynie ich przeglądarka a potem system były atakowane przy pomocy znanej i dość starej luki w Adobe Readerze. Po udanym ataku, na komputerze klienta instalowany był trojan, który miał wykradać hasła.

Czytaj dalej »

- Data dodania:

- 01 12.08

- Kategorie:

- newsy

- Autor:

- Patryk Dawidziuk

Jakiś czas temu, wszystkie możliwe media zajmujące sie spamem, botnetami i malwarem, odtrąbiły pierwszy sukces ludzkości w walce ze spamem. Spadek ilości wysyłanego spamu o około 60% (chociaż podawane są różne wielkości, od 40 i 60 do 75%, w skrajnych przypadkach nawet o 90%) spowodowany był zamknięciem jadowitej hostingowni, firemki McColo. Wyszło na to, że swoje serwery C&C miały tam trzy dobrze nam znane botnety, zajmujące się przede wszystkim spamem – Srizbi, Meda-D i Rustock.

Ponieważ pisali już o tym wszyscy, także pierwszorzędne serwisy publikujące newsy security dla jednego z dwóch dużych polskich portali (i nie tylko), ograniczę się tutaj do prezentacji własnych wniosków w tym temacie, oraz wypunktowanie bardziej interesujących aspektów całej sprawy. (Swoją drogą, może mi ktoś wyjaśni, co to jest znaczy wysyłanie różnego rodzaju spam wykorzystując metody socjotechniczne i dlaczego wykorzystuje je rootkit (!) Rustock, to będę naprawdę wdzięczny. A jeżeli mi ktoś przedstawi ekspertów, którzy to stwierdzili, to ja ich naprawdę chętnie poznam. Koniec dryfu. Uprzejmie dziękuję).

Czytaj dalej »

- Data dodania:

- 21 11.08

- Kategorie:

- newsy

- Autor:

- Patryk Dawidziuk

Tym razem to nie Al Kaida ani Tablibowie. Nawet nie wąglik ani wybuchająca mina-pułapka.

W sieci naj naj armii świata szaleje worm. Wg serwisu Insecure jest to Agent-BTZ. Wormik dociąga sobie resztę siebie z serwera worldnews.ath.cx. Domena wskazująca na Wyspy Bożego Narodzenia, adres IP na okolice Australii.

Czytaj dalej »

- Data dodania:

- 08 11.08

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Znany wszystkim Zeus kit, czyli zautomatyzowany pakiet do wykorzystywania błędów w aplikacjach i infekowaniu systemów złośliwym oprogramowaniem, doczekał się poprawek. Co ciekawe poprawek, które wyszły nie z ręki samego twórcy sprzedającego pakiet, a od ludzi trzecich, którzy postanowili poprawić błędy poprzedniej wersji i dodać coś od siebie. Około dwóch miesięcy temu została opublikowana informacja, że Zeus kit posiada poważne błędy umożliwiające przejęcie kontroli nad całym pakietem, a co za tym idzie na zdobycie sieci botnet od konkurencji. Obecność błędów typu SQL Injection oraz Remote File Include umożliwiały właśnie takie akcje. Jak to w duchu Open Source, ktoś postanowił poprawić popsute oprogramowanie.

Czytaj dalej »

- Data dodania:

- 07 11.08

- Kategorie:

- newsy

- Autor:

- Borys Łącki

Na blogu firmy Sunbelt pojawiła się informacja o spamie wysyłanym za pomocą komunikatora Skype. Jest to spam tekstowy, który informuje nas o wykryciu złośliwego oprogramowania w naszym systemie. Co ciekawe sama wiadomość wymienia systemy operacyjne podatne na to oprogramowanie i wygląda to tak jakby delikatnie wykorzystywało fakt pojawienia się ostatniego poważnego błędu w systemach Windows w usłudze RPC. W wiadomościach zawsze tworzy się odpowiednio głośno w przypadku takich błędów i przecięty użytkownik komputera, gdzieś, coś usłyszał i wie, że „był jakiś błąd” i być może taki cel przyświecał twórcom tego spamu. Oczywiście rekomendowaną akcją jest instalacja odpowiedniej łaty. Czytaj dalej »

Na blogu firmy Sunbelt pojawiła się informacja o spamie wysyłanym za pomocą komunikatora Skype. Jest to spam tekstowy, który informuje nas o wykryciu złośliwego oprogramowania w naszym systemie. Co ciekawe sama wiadomość wymienia systemy operacyjne podatne na to oprogramowanie i wygląda to tak jakby delikatnie wykorzystywało fakt pojawienia się ostatniego poważnego błędu w systemach Windows w usłudze RPC. W wiadomościach zawsze tworzy się odpowiednio głośno w przypadku takich błędów i przecięty użytkownik komputera, gdzieś, coś usłyszał i wie, że „był jakiś błąd” i być może taki cel przyświecał twórcom tego spamu. Oczywiście rekomendowaną akcją jest instalacja odpowiedniej łaty. Czytaj dalej »

- Data dodania:

- 06 11.08

- Kategorie:

- newsy

- Autor:

- Borys Łącki

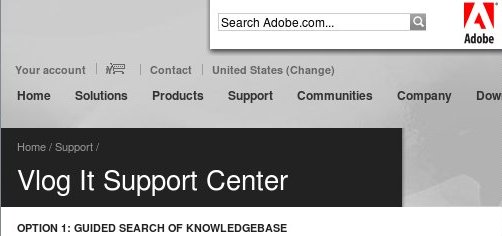

Nie pierwszy i nie ostatni raz dostało się nawet największym. Firma Sophos, znany dostawca rozwiązań antywirusowych poinformowała, że na stronie Vlog IT support center section, która to zajmuje się poradami dla Videobloggerów, został umieszczony (za pomocą ataku SQL Injection) kod zarażający złośliwym oprogramowaniem (spyware). Niebezpieczna strona została wykryta 3 października 2008 i żyła własnym życiem przez kilka dni, co uwzględniając wysoki ranking firmy Adobe jest całkiem niezłym osiągnięciem (ciekawe od ilu dni przed wykryciem, strona infekowała). Z jednej strony jak się jest gigantem to oczywistym jest, że możliwości takiej infekcji jest wiele, gdyż mamy wiele miejsc, o które musimy dbać. Z drugiej strony jednak, skoro jesteśmy takim gigantem to winniśmy zainwestować w odpowiednie zabezpieczenia i pamiętać, że świat sieci Internet nie składa się wyłącznie z tworzenia aplikacji typu Flash czy Flex.

Nie pierwszy i nie ostatni raz dostało się nawet największym. Firma Sophos, znany dostawca rozwiązań antywirusowych poinformowała, że na stronie Vlog IT support center section, która to zajmuje się poradami dla Videobloggerów, został umieszczony (za pomocą ataku SQL Injection) kod zarażający złośliwym oprogramowaniem (spyware). Niebezpieczna strona została wykryta 3 października 2008 i żyła własnym życiem przez kilka dni, co uwzględniając wysoki ranking firmy Adobe jest całkiem niezłym osiągnięciem (ciekawe od ilu dni przed wykryciem, strona infekowała). Z jednej strony jak się jest gigantem to oczywistym jest, że możliwości takiej infekcji jest wiele, gdyż mamy wiele miejsc, o które musimy dbać. Z drugiej strony jednak, skoro jesteśmy takim gigantem to winniśmy zainwestować w odpowiednie zabezpieczenia i pamiętać, że świat sieci Internet nie składa się wyłącznie z tworzenia aplikacji typu Flash czy Flex.

Pamiętajmy, że nie ma czegoś takiego jak zaufana witryna internetowa. Jak pokazują przykłady z życia ofiarą takiej podmiany części witryny mogą być zarówno giganci jak i malutkie serwisy. Nie opierajmy się na złudnym założeniu, że duża firma na pewno dba o wszystkie zabezpieczenia i jesteśmy bezpieczni…

Źródło: http://www.pcadvisor.co.uk/news/index.cfm?RSS&NewsID=105874

- Data dodania:

- 26 10.08

- Kategorie:

- newsy, statystyki

- Autor:

- Borys Łącki

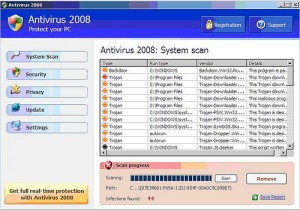

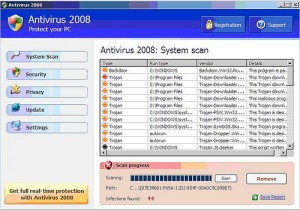

Firma Panda znana przede wszystkim z oprogramowania antywirusowego, opublikowała na swoim blogu PandaLabs interesujące zestawienie. W dużym uproszczeniu wyliczyli, że cyberprzestępcy zarabiają ponad 11 milionów euro co miesiąc. A jak do tego doszli? A tak…

Klasyfikując według rodzajów złośliwego oprogramowania wyliczyli, że najwięcej jest Adware (37.49%), a do tej grupy zaliczają także popularne ostatnimi czasy fałszywe antywirusy, które po zainfekowaniu systemu, udają prawdziwe skanowanie i wyświetlają fałszywe informacje na temat wykrytych wirusów. Oczywiście aby usunąć szkodniki, musimy dokonać zakupu pełnej wersji oprogramowania nibyantywirusowego.

Czytaj dalej »

- Data dodania:

- 08 10.08

- Kategorie:

- newsy

- Autor:

- Patryk Dawidziuk

Ostatnio odtrąbiliśmy odcięcie od sieci złośliwego ISP hostującego malware i siejącego spam – firmy Intercage.

Niestety, oni powrócili. Tym razem upstreamem tej jakże interesującej firemki jest UnitedLayer z San Francisco.

Mamy nadzieję, że długo NIE pożyją, czego sobie i Państwu życzymy.

Ostatnio lubię zaglądać w dłuższe dokumenty gdzie raportują różne interesujące mnie zdobycze informacyjne. Pod tym tajnym adresem znajdziecie raport dotyczący 12 miesięcznego badania firmy Symantec, które polegało na obserwacji miejsc, w których cyberprzestępcy sprzedają i kupują różnorakie dobra. Najciekawsze jak zawsze postaram się streścić w paru zdaniach. Badany okres zawierał czas od lipca 2007 do czerwca 2008. Symantec definiuje cyberprzestępstwo jako każde przestępstwo, które zostało popełnione z użyciem komputera, sieci lub innego urządzenia elektronicznego. Raport zawiera także wyniki 3 miesięcznych obserwacji na temat handlu nielegalnym oprogramowaniem jednak ta część mnie specjalnie nie zaciekawiła.

Ostatnio lubię zaglądać w dłuższe dokumenty gdzie raportują różne interesujące mnie zdobycze informacyjne. Pod tym tajnym adresem znajdziecie raport dotyczący 12 miesięcznego badania firmy Symantec, które polegało na obserwacji miejsc, w których cyberprzestępcy sprzedają i kupują różnorakie dobra. Najciekawsze jak zawsze postaram się streścić w paru zdaniach. Badany okres zawierał czas od lipca 2007 do czerwca 2008. Symantec definiuje cyberprzestępstwo jako każde przestępstwo, które zostało popełnione z użyciem komputera, sieci lub innego urządzenia elektronicznego. Raport zawiera także wyniki 3 miesięcznych obserwacji na temat handlu nielegalnym oprogramowaniem jednak ta część mnie specjalnie nie zaciekawiła.

Na bardzo interesujący dokument natrafiłem jakiś czas temu. Jest to

Na bardzo interesujący dokument natrafiłem jakiś czas temu. Jest to  O ataku, który po zainfekowaniu komputera przejmuje konta FTP (podsłuch sieci oraz zapisane hasła w programach FTP), a następnie loguje się na te konta i dokleja kod JavaScript, który robi coś

O ataku, który po zainfekowaniu komputera przejmuje konta FTP (podsłuch sieci oraz zapisane hasła w programach FTP), a następnie loguje się na te konta i dokleja kod JavaScript, który robi coś

Na przepiękny, przebiegły, przewspaniały, przewyborny przepomysł wpadli dystrybutorzy pewnego złośliwego oprogramowania. Mianowicie postanowili wyjść poza kanwy dzisiejszej internetowej rzeczywistości i zaatakować w „realu”. Wydrukowali fałszywe mandaty informujące o źle zaparkowanych pojazdach na parkingu oraz nakazujące odwiedzenie specjalnej witryny w kierunku postępowania wyjaśniającego! Sam bilet zawierał zdjęcie pojazdów stojących na parkingu w celu uwiarygodnienia dokumentu. Tak przygotowane prezenty umieścili za wycieraczkami aut stojących na parkingu w Grand Forks w Północnej Dakocie. Na polecanej witrynie znajdowała się informacja, iż w celu przeglądania zdjęć lub dodania zdjęć innych źle zaparkowanych pojazdów należy pobrać specjalny pasek narzędziowy. Oczywiście pasek ten to nic innego jak aplikacja ze złośliwym oprogramowaniem (a dokładnie mały program, który pobierał złośliwe oprogramowanie oraz wyświetlał fałszywe komunikaty). Jest to jeden z pierwszych tak interesujących przypadków w historii trojanowania. Wirusy wchodza nawet nie tyle co pod strzechy ale pod wycieraczki :]

Na przepiękny, przebiegły, przewspaniały, przewyborny przepomysł wpadli dystrybutorzy pewnego złośliwego oprogramowania. Mianowicie postanowili wyjść poza kanwy dzisiejszej internetowej rzeczywistości i zaatakować w „realu”. Wydrukowali fałszywe mandaty informujące o źle zaparkowanych pojazdach na parkingu oraz nakazujące odwiedzenie specjalnej witryny w kierunku postępowania wyjaśniającego! Sam bilet zawierał zdjęcie pojazdów stojących na parkingu w celu uwiarygodnienia dokumentu. Tak przygotowane prezenty umieścili za wycieraczkami aut stojących na parkingu w Grand Forks w Północnej Dakocie. Na polecanej witrynie znajdowała się informacja, iż w celu przeglądania zdjęć lub dodania zdjęć innych źle zaparkowanych pojazdów należy pobrać specjalny pasek narzędziowy. Oczywiście pasek ten to nic innego jak aplikacja ze złośliwym oprogramowaniem (a dokładnie mały program, który pobierał złośliwe oprogramowanie oraz wyświetlał fałszywe komunikaty). Jest to jeden z pierwszych tak interesujących przypadków w historii trojanowania. Wirusy wchodza nawet nie tyle co pod strzechy ale pod wycieraczki :]

Nie

Nie