Mała amerykańska firma zajmująca się marketingiem, została okradziona z pieniędzy znajdujących się na ich koncie bankowym. Wszystko zaczęło się w poniedziałek kilka tygodni temu, gdy właściciel firmy odkrył, że z firmowe konto jest puste, a miłe Panie w banku stwierdzają, że zostało dokonane pięć przelewów na konta osobiste i firm, które nigdy nie miały nic wspólnego z biznesem. Po dokonaniu zgłoszenia o kradzieży, bank obiecywał wszystko naprawić, jednak po kilku dniach stwierdził, że nie uważa iż problem leży po ich stronie i nie odda skradzionych pieniędzy – niebagatelnej sumy 164 000 dolarów. Czytaj dalej »

Archiwum (tag: windows

)

-

Amerykańska firma doprowadzona do bankructwa przez trojana

- Data dodania:

- 04 3.10

- Kategorie:

- newsy

-

Sport to zdrowie póki malware się nie dowie

Klikuem sobie dziś w sportowe wiadomości, a tam informacja o tym, że w Hokeju już nic nie będzie takie jak kiedyś. Ciekawy byłem co takiego się wydarzyło i doczytałem, że jeden sławny hokeista uderzył drugiego sławnego hokeistę niby nie uderzając, ale zarazem nokautując. Standardowo wrzuciłem wyrazy związane z tą sytuacją w youtube by po chwili dowiedzieć się, że prawa do filmu zderzeniowego posiada jakaś firma i się sportowych wyczynów nienaoglądam więc postanowiłem użyć narzędzia diabła czyli wyszukiwarki Google: jagr 2010 vancouver movie hit

Klikuem sobie dziś w sportowe wiadomości, a tam informacja o tym, że w Hokeju już nic nie będzie takie jak kiedyś. Ciekawy byłem co takiego się wydarzyło i doczytałem, że jeden sławny hokeista uderzył drugiego sławnego hokeistę niby nie uderzając, ale zarazem nokautując. Standardowo wrzuciłem wyrazy związane z tą sytuacją w youtube by po chwili dowiedzieć się, że prawa do filmu zderzeniowego posiada jakaś firma i się sportowych wyczynów nienaoglądam więc postanowiłem użyć narzędzia diabła czyli wyszukiwarki Google: jagr 2010 vancouver movie hitZadziwiła mnie powtarzalność wyników (patrz obrazek) i jak się okazało miałem rację. Pierwsze dwadzieścia kilka wyników wyszukania, za pomocą systemu przekierowań próbowało przekonać mnie do instalacji fałszywego oprogramowania antywirusowego. Kampania o tyle gruba, że bierze w niej udział masa domen i masa stron kierujących. Czytaj dalej »

-

Unieruchomiono ponad 40 serwerów zarządzających trojanami ZeuS, które wykradają hasła do kont bankowych

- Data dodania:

- 03 2.10

- Kategorie:

- newsy

Co prawda cała akcja miała miejsce już jakiś czas temu ale osobiście uważam, że takie delikatnie historyczne chwile należy uwieczniać gdzie tylko się da. Kilka miesięcy temu został odłączony od sieci dostawca ISP – Group Vertical znany z działalności powiązanej z cyberprzestępcami, a zwłaszcza z hostowania serwerów zarządzających trojanami ZeuS, które są znane profesjonalnego okradania swoich ofiar z danych uwierzytelniających do usług bankowych. W końcu nadrzędni dostawcy usług dla firmy Group Vertical mieli dość negatywnego PRu w związku z obsługiwaniem tej firmy i postanowili odciąć ich całkowicie od sieci. Jak możemy zaobserwować na statystykach serwisu monitorującego serwery trojana Zeus, bardzo szybko liczba serwerów zarządzających trojanami spadła o 42! To na prawdę piękne osiągnięcie! Ciekawy jestem co z tymi wszystkimi danymi zawierającymi poufne wykradzione dane, które znajdowały się na wyłączonych serwerach :] Czytaj dalej »

Co prawda cała akcja miała miejsce już jakiś czas temu ale osobiście uważam, że takie delikatnie historyczne chwile należy uwieczniać gdzie tylko się da. Kilka miesięcy temu został odłączony od sieci dostawca ISP – Group Vertical znany z działalności powiązanej z cyberprzestępcami, a zwłaszcza z hostowania serwerów zarządzających trojanami ZeuS, które są znane profesjonalnego okradania swoich ofiar z danych uwierzytelniających do usług bankowych. W końcu nadrzędni dostawcy usług dla firmy Group Vertical mieli dość negatywnego PRu w związku z obsługiwaniem tej firmy i postanowili odciąć ich całkowicie od sieci. Jak możemy zaobserwować na statystykach serwisu monitorującego serwery trojana Zeus, bardzo szybko liczba serwerów zarządzających trojanami spadła o 42! To na prawdę piękne osiągnięcie! Ciekawy jestem co z tymi wszystkimi danymi zawierającymi poufne wykradzione dane, które znajdowały się na wyłączonych serwerach :] Czytaj dalej » -

Świąteczne życzenia noworoczne od cybergangu Koobface i ciekawa deklaracja dotycząca kradzieży poufnych informacji

Czasami gdy któryś badacz bezpieczeństwa stref ciemnych zasłuży – zostaje przez cybergang pozdrowiony – oczywiście zazwyczaj w dość negatywny sposób. Tym razem jednak, jedna z najpopularniejszych grup cyberprzestępczych pokusiła się o globalne życzenia noworoczne! Podziękowali firmom i prywatnym osobnikom za spędzony rok i życzyli dużo dobrego ;] Zawarli też swego rodzaju deklarację dotyczącą kradzieży poufnych danych z zarażonych komputerów. W zasadzie świat stanął na głowie :] Ich wiadomość brzmiała mniej więcej tak: Czytaj dalej »

Czasami gdy któryś badacz bezpieczeństwa stref ciemnych zasłuży – zostaje przez cybergang pozdrowiony – oczywiście zazwyczaj w dość negatywny sposób. Tym razem jednak, jedna z najpopularniejszych grup cyberprzestępczych pokusiła się o globalne życzenia noworoczne! Podziękowali firmom i prywatnym osobnikom za spędzony rok i życzyli dużo dobrego ;] Zawarli też swego rodzaju deklarację dotyczącą kradzieży poufnych danych z zarażonych komputerów. W zasadzie świat stanął na głowie :] Ich wiadomość brzmiała mniej więcej tak: Czytaj dalej » -

Największa rodzina fałszywego oprogramowania antywirusowego w historii tego świata

- Data dodania:

- 17 1.10

- Kategorie:

- newsy, statystyki

Jak donosi blog Sunbelt dział zajmujący się wykrywaniem fałszywego oprogramowania antywirusowego nakłaniającego do zakupu pełnej wersji pseudo programu umożliwiającego usunięcie fałszywego wirusa z naszego systemu – odkryto już 50-tą wersję złośliwej aplikacji z rodziny IGuardPC, a co za tym idzie rodzina ta niczym mafia na pełnych obrotach zdobyła pierwsze miejsce pod względem liczebności wersji swojego oprogramowania. Rodzina rozpoczęła swą historię w sierpniu 2008 roku aby aktualnie generować nową wersję swojego oprogramowania co każde 48 godzin. Oczywiście w celu ogłupienia systemów wykrywających złośliwe oprogramowanie.

Jak donosi blog Sunbelt dział zajmujący się wykrywaniem fałszywego oprogramowania antywirusowego nakłaniającego do zakupu pełnej wersji pseudo programu umożliwiającego usunięcie fałszywego wirusa z naszego systemu – odkryto już 50-tą wersję złośliwej aplikacji z rodziny IGuardPC, a co za tym idzie rodzina ta niczym mafia na pełnych obrotach zdobyła pierwsze miejsce pod względem liczebności wersji swojego oprogramowania. Rodzina rozpoczęła swą historię w sierpniu 2008 roku aby aktualnie generować nową wersję swojego oprogramowania co każde 48 godzin. Oczywiście w celu ogłupienia systemów wykrywających złośliwe oprogramowanie.Podział na generacje i poszczególne wersje złośliwego oprogramowania: Czytaj dalej »

-

Zapowiedzi świata cyberprzestępczego na rok 2010

- Data dodania:

- 16 1.10

- Kategorie:

- newsy

Wiele się wydarzyło ale sądzę, że jeszcze więcej się w tym roku wydarzy. Aktualnie 90 procent wiadomości typu e-mail to spam, gotówka z kont bankowych i kart płatniczych jest wykradana systematycznie przez zorganizowane grupy cyberprzestępcze, wyszukiwarki internetowe są systematycznie zalewane wynikami kierującymi użytkownika do fałszywych systemów antywirusowych, a setki tysięcy stron internetowych jest podmieniana jednej nocy na wersje atakujące oglądającego. Takie czasy i będzie według mnie jeszcze ciekawiej. Najwięksi tego świata (w kwestiach cyberbezpieczeństwa) zapowiadają interesujące trendy i te, które według mnie mogą mieć sens w tym roku to:

- ataki skierowane na aplikacje Acrobat Reader i Flash,

- jeszcze bardziej wyrafinowane trojany bankowe (bankery),

- coraz więcej sieci botnet z technologią Fast-Flux,

- jeszcze więcej komunikacji typu P2P w sieciach botnet,

- technologia rozpoznawania człowieka CAPTCHA będzie coraz częściej przełamywana przez wynajmowane zasoby ludzkie,

- jeszcze więcej sukcesów w kwestiach walki z cyberprzestępstwami,

- zwiększony nacisk na ataki skierowane w sieci wymiany plików,

- zwiększenie ataków na platformę Mac oraz platformy mobilne,

- Chrome OS i HTML 5 będzie utrudnieniem dla atakujących,

- rozpocznie się atakowanie usługi Google Wave,

- iPhone i Android zostaną zaatakowane,

- serwisy skracające adresy będą wykorzystywane przez phisherów,

- jeszcze więcej fałszywego oprogramowania antywirusowego,

- zwiększona liczba ataków przeciwko serwisom i usługom społecznościowym,

- więcej spamu skierowanego na komunikatory,

- Windows 7 będzie atakowane na różne sposoby.

Źródło: http://sunbeltblog.blogspot.com/2009/12/2010-prediction-roundup.html

-

Prawie 300 tysięcy witryn zarażonych kodem infekującym

- Data dodania:

- 11 1.10

- Kategorie:

- newsy

Około miesiąca temu firma ScanSafe zauważyła, że relatywnie nowy gang cyberprzestępców rozpoczął w listopadzie 2009 kampanię z użyciem ataków SQL Injection, w której podmienili ponad 294 000 witryn (tyle zostało odkrytych) zarażając je kodem z użyciem ramki iframe. Kod kierował przeglądarkę użytkownika pod witrynę 318x_com, gdzie czekało 5 exploitów wykorzystujących znane błędy w popularnych aplikacjach (Flash, IE oraz inne aplikacje Microsoftu). Oczywiście infekując system trojanem po pozytywnej infekcji. Ślady i sposób działania wskazują na nową formację wykorzystującą wyrafinowane metody obejście zabezpieczeń (lub ich braku :) witryn WWW.

Około miesiąca temu firma ScanSafe zauważyła, że relatywnie nowy gang cyberprzestępców rozpoczął w listopadzie 2009 kampanię z użyciem ataków SQL Injection, w której podmienili ponad 294 000 witryn (tyle zostało odkrytych) zarażając je kodem z użyciem ramki iframe. Kod kierował przeglądarkę użytkownika pod witrynę 318x_com, gdzie czekało 5 exploitów wykorzystujących znane błędy w popularnych aplikacjach (Flash, IE oraz inne aplikacje Microsoftu). Oczywiście infekując system trojanem po pozytywnej infekcji. Ślady i sposób działania wskazują na nową formację wykorzystującą wyrafinowane metody obejście zabezpieczeń (lub ich braku :) witryn WWW.Źródło: http://cyberinsecure.com/almost-300000-webpages-infect-visitors-through-invisible-iframe-link/

-

Trojan ukrywający swój kod w HTMLu z użyciem tajnej techniki

- Data dodania:

- 25 12.09

- Kategorie:

- newsy

Różne widziałem cuda ale to mi się spodobało bardzo. Na pewnym forum internetowym możemy przeczytać o standardowym przypadku kiedy trojan wykrada hasło i podmienia zawartość strony. Sam bot aktualizuje się między innymi po WWW z użyciem pozostawionego przez siebie backdoora ale najlepsze w tej całej przygodzie jest to, że wykorzystuje on nader skuteczną technikę ukrywania się. Zacytuję:

Cały kod był czysty, nic nie zostało doklejone do plików .html, .php, ani .htaccess.

Trojan doskonały, nie do wykrycia?

Innymi słowy kod atakuje, nie wiadomo skąd w kodzie go nie ma – można domniemać, że przejęty został cały system operacyjny i podmienione zostały biblioteki lub aplikacje serwera WWW. A nie! W późniejszej wiadomości na forum wszystko się wyjaśnia. I znów zacytuję:

Tym razem do plikow nie ma dopisanego iframa czy kodu js natomiast dopisany jest zwykly kod backdora w taki sposob ,ze przy edycji pliku go nie widac bo jest przesuniety o kilka stron w prawo.

Ja się na prawdę długo starałem wykombinować, jak twórca trojana wpadł na to, żeby ukrywać kod – przesuwając całość mocno w prawo (czyli zapewne dorzucał mnóstwo spacji w linii). Pomysł tak genialny i szalony co skuteczny, jak pokazuje życie. Dla takich przykładów chce się żyć! :]

Zainteresowanych odsyłam do wątku gdyż trojan rzekomo wykorzystuje błędy w Apachu co jest swego rodzaju nowością na rynku. Niedługo po przejęciu hasła do FTP taki trojan będzie uruchamiał środowisko wirtualne, potem system w chmurze, a na końcu będzie tańczył :] Pięknie jest, pięknie!

-

Świńska grypa atakuje ale można się obronić w końcu rząd uruchomił specjalny program i rozda szczepionki

- Data dodania:

- 04 12.09

- Kategorie:

- newsy

Otrzymujesz tę wiadomość e-mail ze względu na uruchomienie programu szczepień H1N1. Musisz utworzyć swój osobisty profil na rządowej stronie internetowej. Szczepienia nie są obowiązkowe ale każda osoba, która ukończyła 18 lat musi założyć swój osobisty profil dotyczący szczepień. Profil należy utworzyć zarówno dla osób szczepionych jak i nie szczepionych.

Taką wiadomość możecie otrzymać (niestety na razie wyłącznie w języku angielskim) na Wasz adres e-mailowy. Oczywiście na stronie internetowej znajduje się trojan, którego użytkownik sam sobie zainstaluje, myśląc, że rządowy program szczepień pomoże mu przetrwać ten trudny zimowo grypowy okres :] Nic nie pobierać, nic nie instalować, nic nie odwiedzać. Książki czytać! :]

Źródło: http://ddanchev.blogspot.com/2009/12/pushdo-injecting-bogus-swine-flu.html

-

Krótka historia o tym jak prawie skutecznie wyłączyć botnet Mega-D/Ozdok

Do odważnych świat należy i ponownie odważnymi okazali się mali i mądrzy, a nie wielcy i … Mam na myśli firmę FireEye, która między innymi zajmuje się śledzeniem i rozgryzaniem metod działania sieci botnet. Jakieś trzy tygodnie temu postanowili przejść z pasywnych obserwacji do aktywnego działania. Za ofiarę obrali sobie botnet Mega-D/Ozdok, który postanowili na swój aktualny stan wiedzy – wyłączyć. Po uprzednim rozeznaniu jak działa znaczna część mechanizmów awaryjnej komunikacji botów zrobili co następuje:

Do odważnych świat należy i ponownie odważnymi okazali się mali i mądrzy, a nie wielcy i … Mam na myśli firmę FireEye, która między innymi zajmuje się śledzeniem i rozgryzaniem metod działania sieci botnet. Jakieś trzy tygodnie temu postanowili przejść z pasywnych obserwacji do aktywnego działania. Za ofiarę obrali sobie botnet Mega-D/Ozdok, który postanowili na swój aktualny stan wiedzy – wyłączyć. Po uprzednim rozeznaniu jak działa znaczna część mechanizmów awaryjnej komunikacji botów zrobili co następuje: -

Złośliwe oprogramowanie reklamuje się w linkach sponsorowanych Google

- Data dodania:

- 24 11.09

- Kategorie:

- newsy

Jak zauważył znany badacz Dancho Danchev na swoim blogu, w wynikach sponsorowanych wyszukiwarki Google pojawiły się odnośniki do stron serwujących złośliwe oprogramowanie w wersji Scareware czyli oprogramowanie straszące użytkownika (na przykład rzekomą infekcją wirusową – oczywiście systemu operacyjnego, a nie immunologicznego użytkownika :) i starające nakłonić użytkownika do zapłaty za fałszywą odtrutkę. Ciekawe czy istnieje prosty formularz umożliwiający zgłoszenie do Google, że jeden z jego klientów kampanii reklamowych leci w przysłowiowe kulki i zapewne łamie jakiś punkt regulaminu Google. Takowoż widać, że metod jest tyle co pomysłowych Dobromirów. A może by tak z użyciem innego botnetu wyklikać im setki tysięcy kliknięć w reklamę, niech przynajmniej za to zapłacą ;]

-

Nowy moduł botnetu Koobface udający człowieka korzystającego z serwisu Facebook

- Data dodania:

- 23 11.09

- Kategorie:

- newsy

Pojawił się nowy moduł w złośliwym oprogramowaniu botnetu Koobface, który ułatwia automatyczne udawanie człowieko klikacza :] Bot zakłada nowe konto użytkownika serwisu Facebook, następnie sprawdza pocztę w serwisie Gmail i potwierdza założenie konta. Dołącza użytkownika do losowo wybranych grup oraz dodaje nowych znajomych, by na końcu spamować w profilach znajomych na wszelkie sposoby. Niedługo serwisy społecznościowe z uwagi na swoją popularność i możliwość publikowania treści będą miały coraz trudniejszy orzech do zgryzienia. Jak rozpoznać działanie takiego bota od przypadkowego użytkownika. W tym przypadku profil użytkownika jest uzupełniany o losowe informacje na temat ulubionej muzyki, daty urodzenia, zdjęcia, ulubionych książek itp. Reklamowane linki zawierają oczywiście fałszywe strony, które zawierają szkodliwy kod trojana. Niedługo w nowych wersjach będzie tak, że taki bot będzie w stanie w prosty sposób zachęcić innych użytkowników do dodania bota do swoich kontaktów aby ułatwić propagację zła. I w końcu sztuczna inteligencja zostanie wykorzystana we właściwym celu ;]

http://cyberinsecure.com/botnets-new-component-imitates-human-facebook-users/

-

W Anglii aresztowania za używanie trojana Zeus/Zbot do kradzieży

- Data dodania:

- 21 11.09

- Kategorie:

- newsy

Atakujący byli parą, mieli po 20 lat i zostali aresztowani. To po pierwsze. Używali znanego bankera trojana o nazwie ZeuS, którego dziesiątki tysięcy wersji podróżuje po necie w poszukiwaniu swoich ofiar. Dzień wcześniej aresztowano, także w Anglii czworo ludzi zaangażowanych w podobne akcje. Ci nie byli parą ;) ale ich karą mógł być nawet 13 letni pobyt w więzieniu. Skończyło się na 4 i pół latach, czterech latach oraz na 21 miesiącach więźnia w zależności od zaangażowania przestępców. Piąty z paczki został oskarżony lecz niestety nie wiadomo gdzie się w tej chwili znajduje. Rzekomo okradli 138 osoby na kwotę ponad 600 000 dolarów przepraszam funtów. To po drugie. Można w zasadzie stwierdzić, że Anglia jest prekursorem. Zobaczymy czy inne kraje podążą w tym samym kierunku w tej batalii czy oddadzą przyczółki cyberprzestępcom.

-

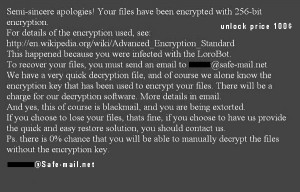

Szyfrowanie plików przez trojana w wersji nieprofesjonalnej

- Data dodania:

- 17 11.09

- Kategorie:

- newsy

Trojan LoroBot zajmuje się po zainfekowaniu systemu, zaszyfrowaniem popularnych plików(.zip; .rar; .pdf; .rtf; .txt; .jpg; .jpeg; .waw; .mp3; .db; .xls; .docx; .xlsx; .doc). Oczywiście aby odzyskać dane musimy zapłacić 100 dolarów w celu otrzymania klucza deszyfrującego – o czym dowiadujemy się z podmienionej tapety pulpitu. Najbardziej jednak z całej wiadomości oznajmiającej nam, że nasze dane zostały zaatakowane podobają mi się dwa zdania. Po pierwsze treść mniej więcej taka: „jeśli wybierasz utratę swoich plików to Twoja sprawa, jeśli jednak jesteś zainteresowany szybkim odzyskaniem danych – skontaktuj się z nami” i drugie ciekawsze: „Tak to oczywiście jest szantaż i wymuszenie” :] Jasno i przejrzyście, bez zbędnego owijania w bawełnę. Co najważniejsze, okazuje się, że informacje dotyczące algorytmu szyfrującego są zwyczajnym blefem gdyż wykorzystywane jest zwyczajne XORowanie danych i jeśli zostaliście zainfekowani tym trojanem możecie pobrać darmową aplikację umożliwiającą odzyskanie danych. Z języka rosyjskiego użytego w nazwie pliku, który jest zakładany na dysku, można wnioskować, że złośliwe oprogramowanie typu ransomware pochodzi z pięknej, wspaniałej i wielkiej Rosji.

Trojan LoroBot zajmuje się po zainfekowaniu systemu, zaszyfrowaniem popularnych plików(.zip; .rar; .pdf; .rtf; .txt; .jpg; .jpeg; .waw; .mp3; .db; .xls; .docx; .xlsx; .doc). Oczywiście aby odzyskać dane musimy zapłacić 100 dolarów w celu otrzymania klucza deszyfrującego – o czym dowiadujemy się z podmienionej tapety pulpitu. Najbardziej jednak z całej wiadomości oznajmiającej nam, że nasze dane zostały zaatakowane podobają mi się dwa zdania. Po pierwsze treść mniej więcej taka: „jeśli wybierasz utratę swoich plików to Twoja sprawa, jeśli jednak jesteś zainteresowany szybkim odzyskaniem danych – skontaktuj się z nami” i drugie ciekawsze: „Tak to oczywiście jest szantaż i wymuszenie” :] Jasno i przejrzyście, bez zbędnego owijania w bawełnę. Co najważniejsze, okazuje się, że informacje dotyczące algorytmu szyfrującego są zwyczajnym blefem gdyż wykorzystywane jest zwyczajne XORowanie danych i jeśli zostaliście zainfekowani tym trojanem możecie pobrać darmową aplikację umożliwiającą odzyskanie danych. Z języka rosyjskiego użytego w nazwie pliku, który jest zakładany na dysku, można wnioskować, że złośliwe oprogramowanie typu ransomware pochodzi z pięknej, wspaniałej i wielkiej Rosji. -

Znany blog techniczny Gizmodo zainfekowany fałszywą reklamą

- Data dodania:

- 15 11.09

- Kategorie:

- newsy

Ktoś się mocno postarał i wykupił kampanię reklamową na obleganym przez odwiedzających blogu technicznym Gizmodo. W kampanię oprócz ładnie wyglądającego banerka dorzucił złośliwe oprogramowanie. Piękna akcja tym bardziej, że kampania reklamowa podszywała się pod znaną boguduchawinną firmę motoryzacyjną Suzuki. Zupełnie przepiękna akcja dlatego, że blog ten ma masę odwiedzin i jak pokazuje po raz wtóry ten przykład, czasami wystarczy pokombinować aby zdobyć duża oglądalność :] Zresztą w podobny sposób nie tak dawno zostali przywitani użytkownicy serwisu NYTimes. Serwis (a tak na prawdę osadzona tam reklama) sugerował zainfekowany system i przekierowywał do fałszywego antywirusowego oprogramowania.

Problem niezaufanych reklam od zawsze pojawiał się w wielu serwisach i do momentu aż ktoś nie zacznie w sensowny sposób weryfikować pochodzenia reklamy, a także jej szczegółowej zawartości, takie kwiatki będą pojawiały się nie raz. Zresztą już parę lat temu tłumaczyłem, że nie ma czegoś takiego jak odwiedzanie zaufanych witryn, jak bardzo długo wiele osób sądziło i się zarzekało. Zło może przybyć z najbardziej nieoczekiwanej strony i w najbardziej zaskakujący sposób. Proste…

Źródło: http://cyberinsecure.com/malware-loaded-web-ads-placed-on-tech-blog-gizmodo

-

Pilnuj bezpieczeństwa swojego, bo możesz mieć pecha dużego czyli krótka historia o kradzieży 480 000 dolarów z konta bankowego

- Data dodania:

- 11 11.09

- Kategorie:

- newsy

Pewną organizację z Pensylwanii spotkała bardzo przykra niespodzianka. W wyniki zainfekowania ich systemu Windows przez bankera (odmiana trojana ukierunkowanego w okradanie kont bankowych), stracili z konta bankowego okrągłą sumę 400 000 dolarów (bez 753 dolarów :), co w przeliczeniu na naszą walutę daje około 1 120 000 zł (czytaj: ponad bańkę im stuknięto…). Wirus dostał się do krwio-obiegu systemu operacyjnego w najbardziej klasyczny z możliwych sposobów czyli przez ogłupienie użytkownika, który uruchomił załącznik z wiadomości pocztowej :] Udało się odzyskać około 100 000 dolarów jednak pozostała kwota zasiliła szczęśliwych na pewno posiadaczy nowych Audi A8 ;] Cała akcja to zakrojona na szeroką skalę grabież z kont różnych firm i instytucji.

Co ciekawe specjalista z bloga Security Fix przyznaje, że po analizie bardzo dużej liczby przypadków kradzieży z kont bankowych sum od 10 do 500 tysięcy dolarów – sugeruje zmianę systemu operacyjnego, gdyż każdy przypadek rozpoczynał się w wyniku infekcji złośliwym oprogramowaniem systemu Windows. Może pora aby ludzie odpowiedzialni za zarządzanie dużymi kwotami poznali pierwsze z brzegu LiveCD z Linuksem na pokładzie :] Ciekawy jestem, która firma pokusi się o wyliczenie ile oszczędności w skali roku (obserwując kwotę strat) mogłaby przynieść migracja takich systemów na nie ten najpopularniejszy :}

-

W hipermarkecie odkryłem tablicę wyników gdzie odznaczany jest najszybciej skanujący produkty kasjer tygodnia

- Data dodania:

- 05 11.09

- Kategorie:

- newsy

Coś mocno z założenia motywującego pracowników, na mnie zadziałało tak jak powinno czyli spojrzałem smutno i z politowaniem. Rozumiem tego typu tablicę umieszczać w miejscu widocznym dla pracowników ale nie na ogólnodostępnej ścianie. Z tabelkami ile procent dane grupy kas powinny wypracować, a ile wypracowały. Taki sobie High Score jak w grach. A co do tabelek i rekordów to sierpniowe statystyki z aplikacji do wykrywania złośliwego oprogramowania firmy Microsoft (MSRT – Malicious Software Removal Tool) wykazują, że zdecydowanie kradzież danych króluje i zajmuje pierwsze miejsca listy wyników. Trojany kradnące hasła, dane do kart kredytowych, kont bankowych, gier w ostatnim roku wygrywają wszelkie statystyki. Jak widać opłaca się kraść informacje by potem ją monetyzować. Ciekawe są też liczby idące w setki tysięcy wyczyszczonych z wirusów maszyn, a zwłaszcza fakt, że przykładowo spamboty z sieci takich jak Pushdo czy Rustock, usuwane w liczbie około 100 tysięcy maszyn, nadal bez stresu spamują i mają się dobrze. Jak widać w świecie nielegalnych Windowsów bez aktywnych aktualizacji, nie będzie tak łatwo nawet Microsoftowi zwalczyć siedliska zła. Chwała i tak im za to co w tej materii robią, lepsze to przecież niż nic ;]

Źródło: http://www.m86security.com/trace/traceitem.asp?article=1062

-

Nielegalny Windows i usuwanie komunikatu o pirackiej wersji

- Data dodania:

- 04 11.09

- Kategorie:

- newsy

Jeśli zastanawiasz się jak usunąć komunikat o nielegalnym Windowsie, który trapi Twój piracki system – trafiłeś idealnie. Na początek krótkie wprowadzenie, którego jeśli nie chcesz czytać to przejdź bezpośrednio do pobrania programu usuwającego komunikat o nielegalnym Windowsie (na dole artykułu). W Chinach jakiś czas temu złapano czterech ludzików, którzy stworzyli stronę internetową, na której zupełnie za darmo można było pobrać system operacyjny Windows XP. Kopia ta była przerobiona w taki sposób, że nie działało na niej zabezpieczenie antypirackie oraz oczywiście nie były pobierane automatyczne aktualizacje. Właściciele witryny zostali oskarżeni o piractwo i zapewne skończą w więzieniu, jednak najciekawszą informacją jest to, że na reklamach wyświetlanych na stronie z nielegalnym Windowsem XP zarobili 400 tysięcy dolarów. Ponad 10 milionów kopii systemu, który się nie aktualizuje zostało pobrane. Pomijam fakt, że takie systemy były pożywką wszelkiej maści wirusów atakujących niezałatane systemy ale pomyślałem sobie, że można pójść w drugą stronę i od razu do takich Windowsów dodawać małe backdoory, które umożliwiałyby kontrolę nad takim systemem. W zasadzie nie trzeba instalować trojana w systemie, gdyż sam użytkownik instaluje (tym razem nie złośliwą aplikację) sam system już z trojanem w środku. Genialne i jak widać skuteczne. Chcąc policzyć w prostej wersji koszty takiego przedsięwzięcia, przede wszystkim należy brać pod uwagę serwer hostingowy, który jakimś wypasem być nie musi bo jak szybko policzymy: (10000000/(365*5))/24/60 ~ 3 czyli w przeciągu minuty nastąpią średnio 3 pobrania. Czyli po taniości pare stówek. Do tego najwięcej zabierze opłata za transfer danych. Nie szukając długo można nawet u nas w kraju znaleźć dostawców, którzy oferują 1 GB danych za 1 zł co daje w zaokrągleniu z kosztami serwera, za jeden przejęty system operacyjny – właśnie 1 zł. W zasadzie genialne ;] Zupełnie przecież pominąłem fakt, że zarobili na reklamach około 1 160 000 zł w pięć lat i na 4 osoby czyli około 5 000 zł miesięcznie. W sumie czysty zysk i dlaczego polscy studenci na to nie wpadli? ;]

Aplikacja do usuwania komunikatu o nielegalnym systemie Windows XP. Pobierz TUTAJ.

UWAGA: Działa wyłącznie dla Windows XP – należy uruchomić program, który zapisze do rejestru odpowiednie zmiany. Następnie uruchomić ponownie komputer i komunikat zniknie.

AKTUALIZACJA: POWYŻEJ NIE ZNAJDUJE SIĘ APLIKACJA DO USUWANIA KOMUNIKATU. WPIS TEN BYŁ EKSPERYMENTEM, O KTÓREGO WYNIKACH MOŻECIE POCZYTAĆ TUTAJ.

-

Był Facebook, jest MySpace, czekamy na hasła na naszej klasie

- Data dodania:

- 02 11.09

- Kategorie:

- newsy

Botnet Pushdo około tygodnia temu rozpoczął nową kampanię skierowaną do użytkowników ;) portalu Facebook. Wiadomość informuje o zmianie hasła do konta użytkownika i możliwości odczytania hasła, które znajduje się w załączniku. Oczywiście nowego hasła nie ma, a jest złośliwe oprogramowanie, które użytkownik sam sobie instaluje. Po kilku dniach kampania się delikatnie zmieniła i nakłaniała użytkownika do odwiedzenia witryny, która zawierała narzędzie do aktualizacji (oczywiście znów fałszywe). Od kilku dni Facebook został zmieniony na serwis MySpace. Temat wiadomości jest taki sam czyli: Myspace Password Reset Confirmation. Do mojej skrzynki zostało przysłanych kilkadziesiąt takich wiadomości:

Because of the measures taken to provide safety to our clients, your password has been changed. You can find your new password in attached document.

Thanks,

The Myspace Teammyspace_94354.zip obecny jest plik myspace_94354.exe, który na tę chwilę (prawie 4 dni po pierwszej wiadomości) jest rozpoznawany przez 33 z 40 silników antywirusowych w serwisie VirusTotal. Ciekawe kiedy rozpocznie się masowe targetowanie pod portale społecznościowe obecne w danych krajach. Mogę się założyć, że taka kampania spamowa z informacją, że Nasza Klasa aktualizuje hasła w związku z aktualizacją funkcji Śledzika – na pewno skończyłaby się pozytywnym (czytaj dużą liczbą infekcji) echem.

Źródło: http://www.m86security.com/trace/i/First-Facebook-now-MySpace,trace.1157~.asp

-

Usługa grup dyskusyjnych Google Groups wykorzystana jako narzędzie do zarządzania siecią botnet

- Data dodania:

- 31 10.09

- Kategorie:

- newsy

Tak jest! W końcu się doczekałem. Opowiadałem już kilka lat temu na konferencjach i poza nimi, że sieci botnet będą sobie powoli ewoluowały i do komunikacji wykorzystywane będą coraz to nowsze i bardziej ciekawe protokoły sieciowe, a im bardziej będą zbliżały się komunikacją do ruchu sieciowego wyglądającego na ruch zwykłego użytkownika, tym będziemy mieli trudniej w kwestiach wykrywania takich sieci. Dzisiaj truizm, kiedyś w czasach sieci botnet opartych na protokole IRC, każde wyjście poza schemat było szalenie interesujące. Mieliśmy już szyfrowany ruch, kryptografie symetryczną, asymetryczną, losowe poszukiwania, ukrywania się w obrazkach, a także na stronach mikroblogowych serwisów i w końcu po kilku latach udało się także dotrzeć do bardzo starej usługi jaką są listy dyskusyjne :]

Specjalista Gavin O’Gorman z firmy Symantec, odkrył mały, raczej testowy botnet, wykorzystujący do rozsyłania poleceń osoby zarządzającej, właśnie usługę Google Groups. Co prawda lista dyskusyjna w języku chińskim ale i tak zakodowanym z użyciem szyfrowania RC4, a następnie base64. Oczywistym jest, że tego typu metod będzie jeszcze więcej i w jeszcze różniejszej formie, niemniej jednak i w tej materii zapewne twórcy złośliwego oprogramowania nie raz nas jeszcze zaskoczą. Osobiście w tej chwili czekam na wersję z jednego filmu kinowego, w którym to sprzęty gospodarstwa domowego na całym świecie, które miały się bezprzewodowo komunikować z satelitami i wymieniać informacje przeróżne, finalnie zostały wykorzystane do właśnie światowego botnetowania :]

Źródło: http://cyberinsecure.com/google-groups-used-by-trojan-as-command-network/